HPE Aruba Instant On 设备多高危漏洞预警:VLAN信息泄露与远程拒绝服务风险

HPE 官方安全公告(2026 年 1 月 13 日发布)确认,和存在多个高危漏洞。:软件版本(2025 年 12 月起推送)HPE 强烈建议所有用户尽快升级固件,避免网络配置泄露和 Wi-Fi 基础设施中断风险。

HPE 官方安全公告 HPESBNW04988(2026 年 1 月 13 日发布)确认,HPE Networking Instant On 接入点 和 Aruba Instant On 1930 交换机 存在多个高危漏洞。

受影响版本:软件版本 3.3.1.0 及以下 已修复版本:3.3.2.0 及更高版本(2025 年 12 月起推送)

HPE 强烈建议所有用户尽快升级固件,避免网络配置泄露和 Wi-Fi 基础设施中断风险。

受影响硬件设备

Instant On 接入点系列(运行路由器模式时风险更高):

Aruba Instant On 1930 交换机系列:

主要漏洞详解

1. CVE-2025-37165(高危,CVSS 7.5)—— VLAN 配置信息泄露 该漏洞存在于接入点路由器模式配置中。 当设备处理精心构造的网络流量时,内部网络配置细节(VLAN 标识符、网络分段设计等)会在不应泄露的接口上暴露。

攻击者无需任何身份验证或用户交互,即可远程利用。成功利用后,恶意攻击者可利用泄露的 VLAN 和拓扑信息绘制内部网络地图,进而实施横向渗透或定向攻击。

CVSS 向量:CVSS:3.1/AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:N/A:N(主要影响数据机密性)。

VLAN 网络分段概念示意(信息意外泄露风险):

VLAN Concept | NetworkAcademy.IO

2. CVE-2025-37166(高危,CVSS 7.5)—— 远程拒绝服务(DoS) 设备在处理特制网络数据包时,可能导致接入点意外无响应或关闭,部分情况下需进行硬重置才能恢复服务。 攻击者可借此远程干扰整个 Wi-Fi 基础设施的可用性。

CVSS 向量:CVSS:3.1/AV:N/AC:L/PR:N/UI:N/S:U/C:N/I:N/A:H(主要影响系统可用性)。

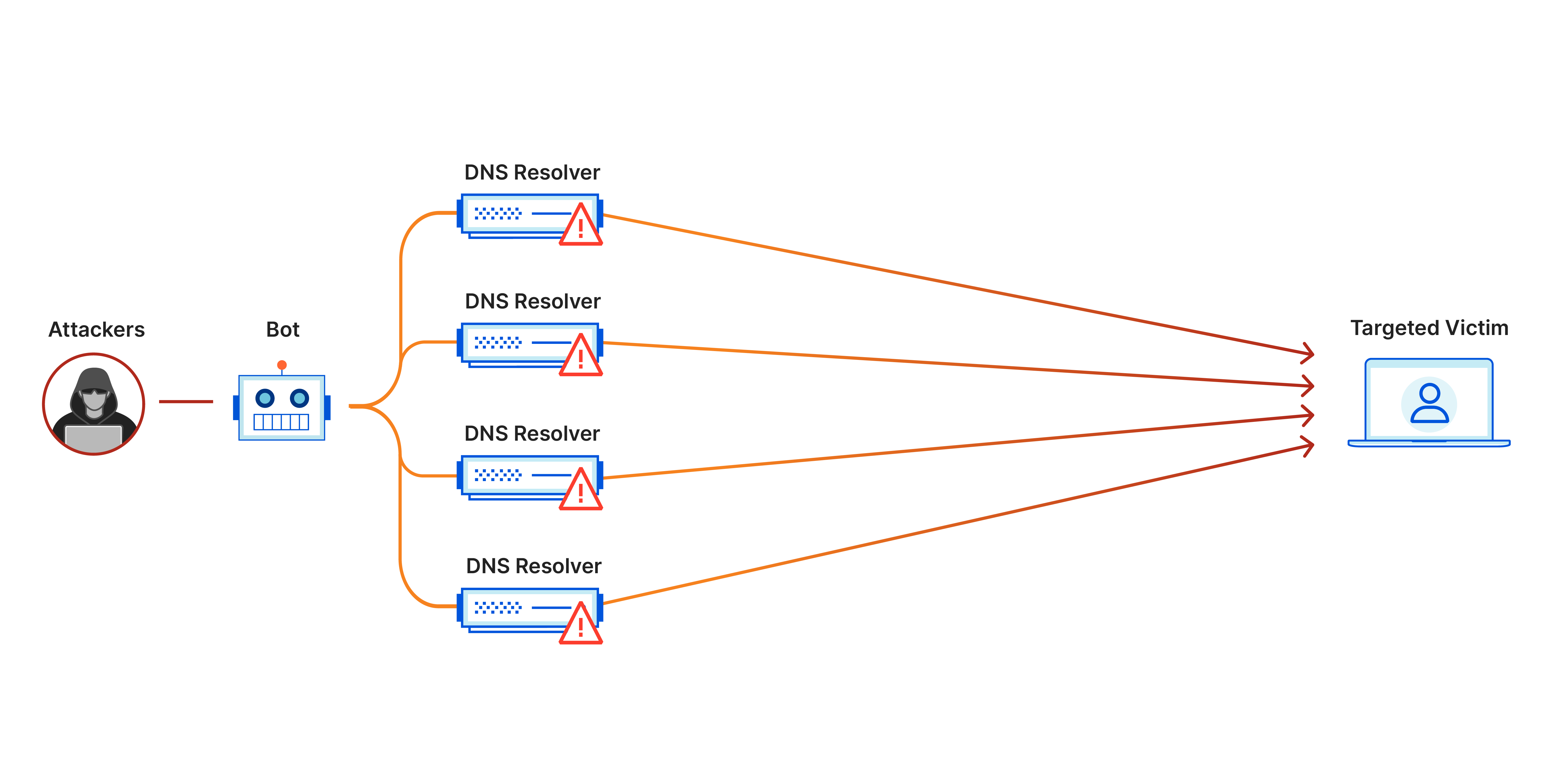

拒绝服务攻击概念示意:

What is a distributed denial-of-service (DDoS) attack? | Cloudflare

3. 底层内核漏洞(CVE-2023-52340 & CVE-2022-48839) 源于 IPv4/IPv6 数据包处理机制缺陷,可能引发拒绝服务或内存损坏,严重等级均为高危(CVSS 最高 7.5)。 HPE 已在上游内核完成修复并集成到设备中。

截至目前,HPE 尚未发现这些漏洞的公开利用代码或活跃攻击实例。

修复建议(无临时解决方案)

目前只能通过升级固件彻底修复,无其他缓解措施。

推荐升级方式:

- 通过 Instant On 移动应用 或 云管理 Web 门户 手动触发升级。

- 等待自动更新推送(3.3.2.0 版本已于 2025 年 12 月 10 日当周开始推送)。

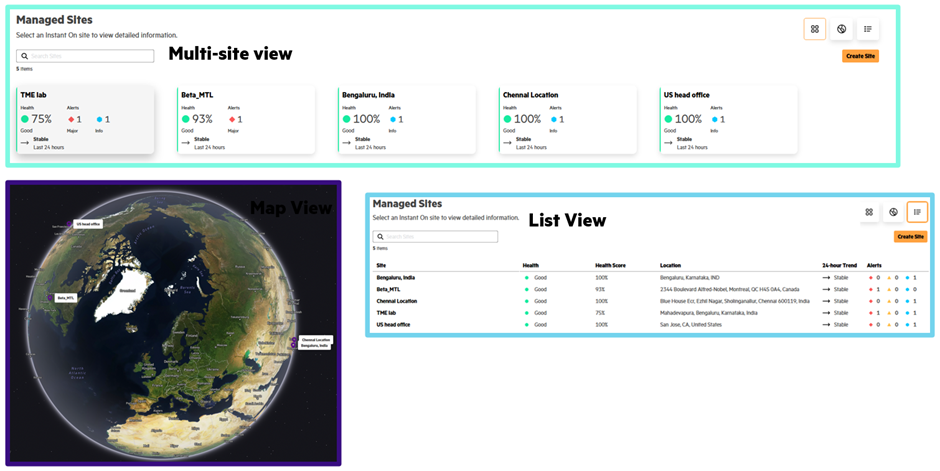

Instant On 云管理门户界面示例(用于查看设备状态与升级):

Instant On 3.0: A modern UI with new features

操作建议:

- 登录 Instant On 管理门户或 App。

- 检查所有接入点和 1930 交换机的固件版本。

- 批量升级至 3.3.2.0 或更高版本。

- 升级完成后重启设备,并验证网络配置与连通性。

安全提醒

- 采用路由器模式的 Instant On 接入点受 CVE-2025-37165 影响最为显著。

- 中小企业与分支机构用户应优先检查并升级。

- 建议定期监控 HPE 安全公告,及时应用最新固件。

参考来源:HPE 官方公告 HPESBNW04988。

DAMO开发者矩阵,由阿里巴巴达摩院和中国互联网协会联合发起,致力于探讨最前沿的技术趋势与应用成果,搭建高质量的交流与分享平台,推动技术创新与产业应用链接,围绕“人工智能与新型计算”构建开放共享的开发者生态。

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)