VLAN间路由

VLAN(虚拟局域网)的核心作用是将一个物理的局域网在逻辑上划分成多个独立的 “虚拟子网”,不同 VLAN 之间默认是完全隔离的 —— 就像同一栋大楼里被分成了多个独立的房间,房间之间没有门,里面的人无法直接互通。而VLAN 间路由,就是在这些 “虚拟房间” 之间搭建 “通道”,让不同 VLAN 的设备能够跨网段通信的技术。

VLAN(虚拟局域网)的核心作用是将一个物理的局域网在逻辑上划分成多个独立的 “虚拟子网”,不同 VLAN 之间默认是完全隔离的 —— 就像同一栋大楼里被分成了多个独立的房间,房间之间没有门,里面的人无法直接互通。而VLAN 间路由,就是在这些 “虚拟房间” 之间搭建 “通道”,让不同 VLAN 的设备能够跨网段通信的技术。

一、核心本质:打破 VLAN 的 “隔离墙”

举个例子:医院内网中,护士站的 PDA(属于 VLAN 10)需要访问药房的服务器(属于 VLAN 40),但默认情况下两者无法通信;

通过 VLAN 间路由配置后,PDA 发送的请求会通过 “路由通道” 传递到服务器所在 VLAN,实现跨网段的数据交互 —— 这就是 VLAN 间路由的核心价值:在保持 VLAN 隔离安全性的同时,满足跨网段通信需求。

二、为什么需要 VLAN 间路由?

业务互通需求:如医院中,PDA设备(VLAN 10)需查询药房库存(VLAN 30)、医生办公室PC(VLAN 20)需查询医疗数据库(VLAN 40);

资源共享:多个 VLAN 共用一台打印机、文件服务器或互联网出口;

简化网络管理:通过路由策略控制不同 VLAN 的访问权限(如限制普通办公 VLAN 访问医疗设备 VLAN),提升网络安全性。

三、VLAN 间路由的 3 种实现方式

1. 独立路由器路由(pass掉)

原理:路由器有多个物理接口,每个接口直接连接交换机的一个 VLAN(交换机对应端口配置为 Access 模式),路由器通过物理接口转发不同 VLAN 的流量。

优点:稳定性高、隔离性好。

缺点:成本高(需多个物理接口)、扩展性差(新增 VLAN 需占用路由器物理接口),现在已较少使用。

2. 单臂路由(路由器子接口)

原理:用一台路由器的单个物理接口,通过 “子接口”(逻辑划分的虚拟接口)对应不同 VLAN。交换机需将连接路由器的端口配置为 Trunk 模式,承载所有 VLAN 的流量,路由器通过子接口转发不同 VLAN 的数据包。

优点:节约了路由器物理接口,无需为每个 VLAN 配置一个独立的物理接口,仅用一个物理接口就能实现多个 VLAN 之间的互通。

缺点:路由器接口容易成为带宽瓶颈,适合小型网络(如小医院、办公区)。

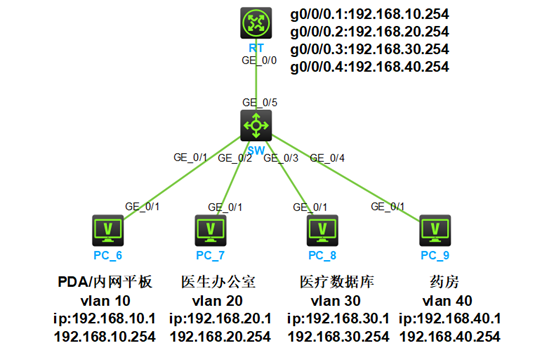

实验拓扑:

配置步骤:

对SW

[H3C]vlan 10

[H3C-vlan10]port g1/0/1

[H3C-vlan10]vlan 20

[H3C-vlan20]port g1/0/2

[H3C-vlan20]vlan 30

[H3C-vlan30]port g1/0/3

[H3C-vlan30]vlan 40

[H3C-vlan40]port g1/0/4

[H3C-vlan40]int g1/0/5

[H3C-GigabitEthernet1/0/5]port link-type trunk

[H3C-GigabitEthernet1/0/5]port trunk permit vlan 10 20 30 40

对RT

[H3C]int g0/0/0

[H3C-GigabitEthernet0/0/0]int g0/0/0.1

[H3C-GigabitEthernet0/0/0.1]vlan-type dot1q vid 10 # 绑定vlan10 的标签

[H3C-GigabitEthernet0/0/0.1]ip address 192.168.10.254 24

[H3C-GigabitEthernet0/0/0]int g0/0/0.2

[H3C-GigabitEthernet0/0/0.2]vlan-type dot1q vid 20

[H3C-GigabitEthernet0/0/0.2]ip address 192.168.20.254 24

[H3C-GigabitEthernet0/0/0.2]int g0/0/0.3

[H3C-GigabitEthernet0/0/0.3]vlan-type dot1q vid 30

[H3C-GigabitEthernet0/0/0.3]ip address 192.168.30.254 24

[H3C-GigabitEthernet0/0/0.3]int g0/0/0.4

[H3C-GigabitEthernet0/0/0.4]vlan-type dot1q vid 40

[H3C-GigabitEthernet0/0/0.4]ip address 192.168.40.254 24

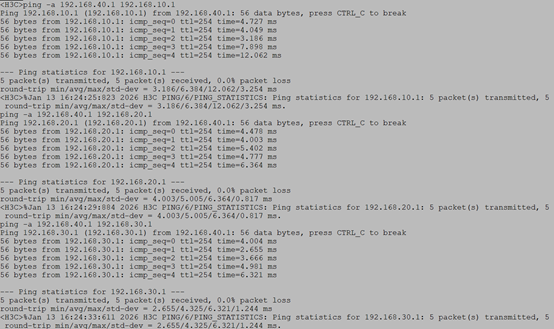

连通性测试:

3. 三层交换机路由(常用方案)

原理:三层交换机同时具备 “二层交换机”(转发同一 VLAN 流量)和 “路由器”(转发跨 VLAN 流量)的功能。通过在三层交换机上创建 “VLAN 接口”(SVI,交换虚拟接口),每个 VLAN 对应一个 SVI 接口并配置 IP 地址(作为该 VLAN 的网关),实现不同 VLAN 间的高速转发。

优点:转发速度快(硬件转发)、无带宽瓶颈、配置简单。

适用场景:中大型网络(如医院多楼宇、企业园区),也是你工作中可能接触的医院室分系统常用方案。

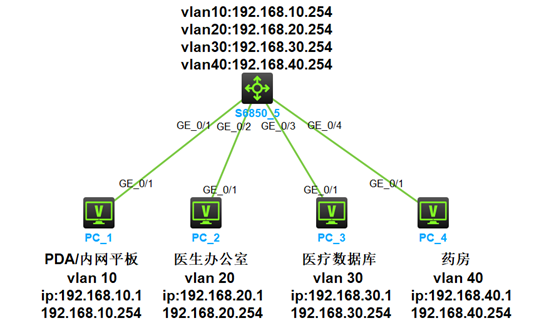

实验拓扑:

配置步骤:

[SW]vlan 10

[SW-vlan10]port g1/0/1

[SW-vlan10]vlan 20

[SW-vlan20]port g1/0/2

[SW-vlan20]vlan 30

[SW-vlan30]port g1/0/3

[SW-vlan30]vlan 40

[SW-vlan40]port g1/0/4

[SW]int vlan 10 # 开启VLAN 虚接口(SVI)

[SW-Vlan-interface10]ip address 192.168.10.254 24

[SW-Vlan-interface10]int vlan 20

[SW-Vlan-interface20]ip address 192.168.20.254 24

[SW-Vlan-interface20]int vlan 30

[SW-Vlan-interface30]ip address 192.168.30.254 24

[SW-Vlan-interface30]int vlan 40

[SW-Vlan-interface40]ip address 192.168.40.254 24

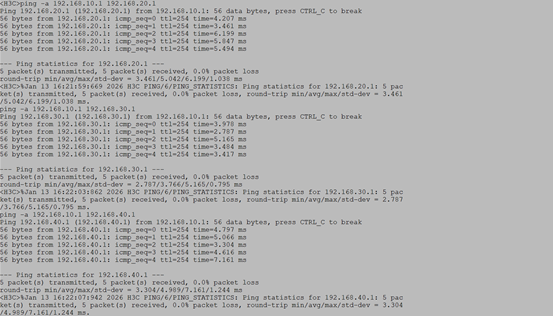

连通性测试:

四、思考

问:VLAN 间路由的核心是 “隔离 + 可控互通”,默认全通存在安全风险,比如医院普通终端能碰核心服务器,很容易导致数据泄露或误操作,那要怎么解决这个问题呢?

答:解决思路是 “先堵后放”:用 ACL(访问控制列表)精细化控制 “谁能访问谁”,只开放必要业务,拒绝所有非必要访问。

DAMO开发者矩阵,由阿里巴巴达摩院和中国互联网协会联合发起,致力于探讨最前沿的技术趋势与应用成果,搭建高质量的交流与分享平台,推动技术创新与产业应用链接,围绕“人工智能与新型计算”构建开放共享的开发者生态。

更多推荐

已为社区贡献3条内容

已为社区贡献3条内容

所有评论(0)