[buuctf misc] 面具下的flag 荷兰宽带数据泄露 九连环

图片用binwalk分析,发现一个压缩包用foremost分离发现压缩包是伪加密,修复后打开是vmdk文件用kali中的7z解压vmdk文件,发现两个特殊文件夹打开第一个发现是Brainfuck编码解码得到第一部分flag打开第二个文件夹,发现是ook编码解码得第二部分flag。

·

一、面具下的flag

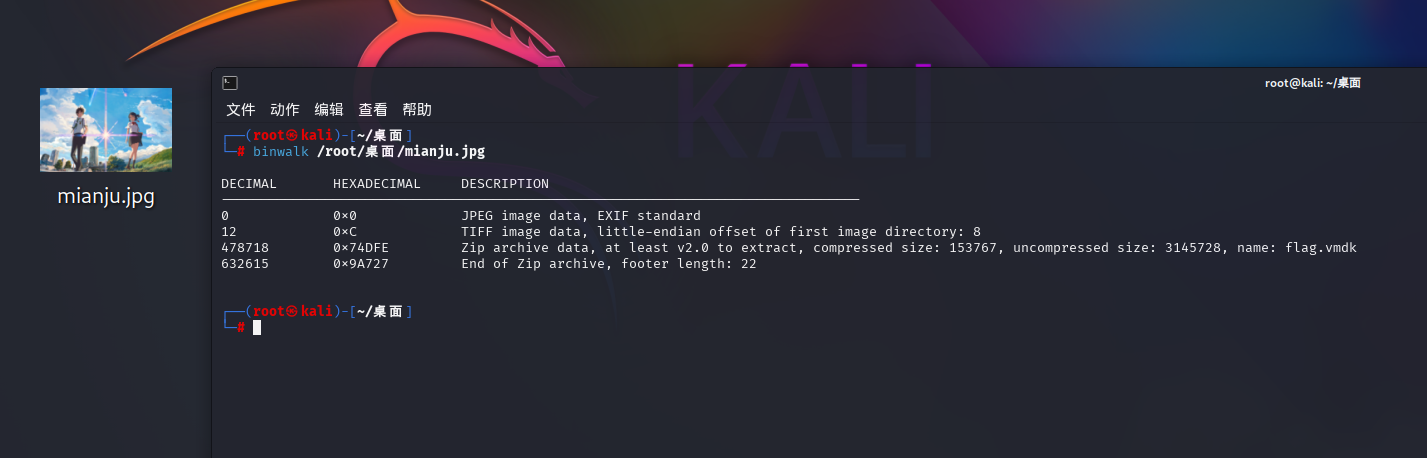

图片用binwalk分析,发现一个压缩包

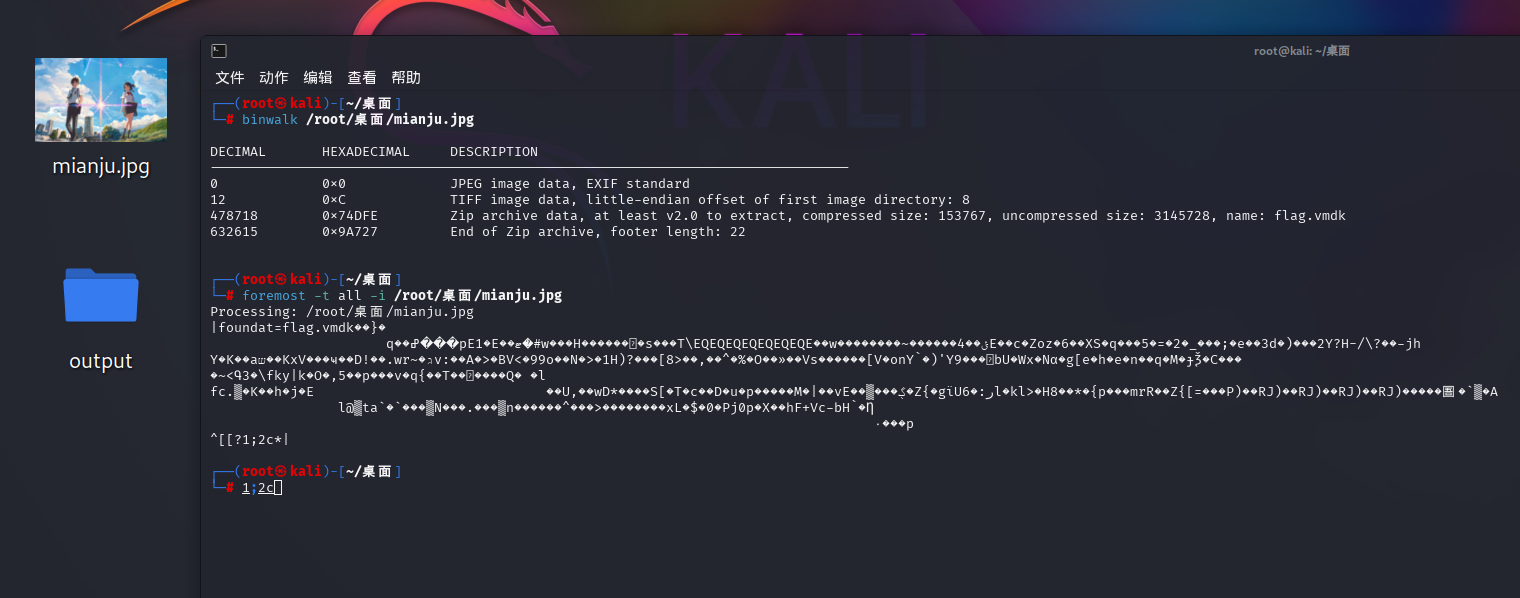

用foremost分离

发现压缩包是伪加密,修复后打开是vmdk文件

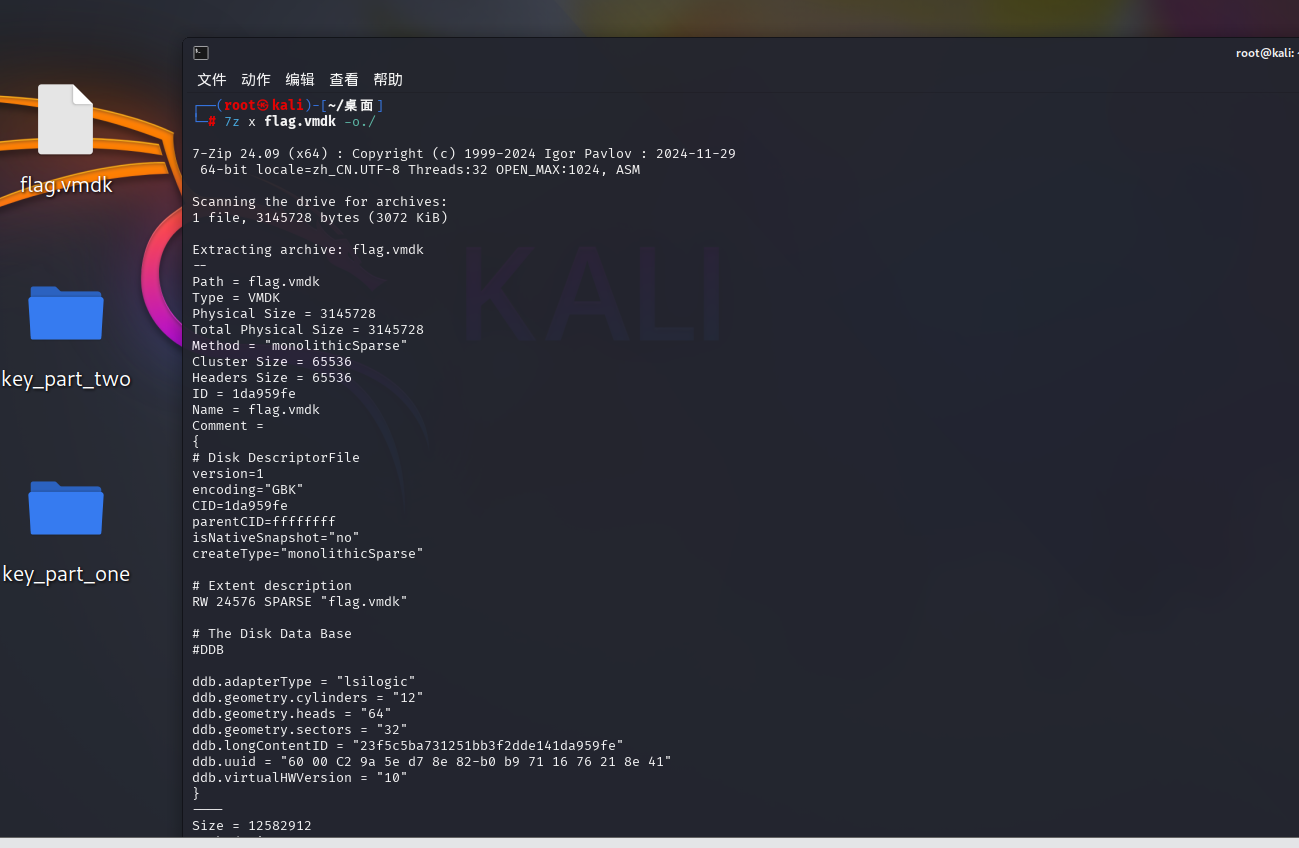

用kali中的7z解压vmdk文件,发现两个特殊文件夹

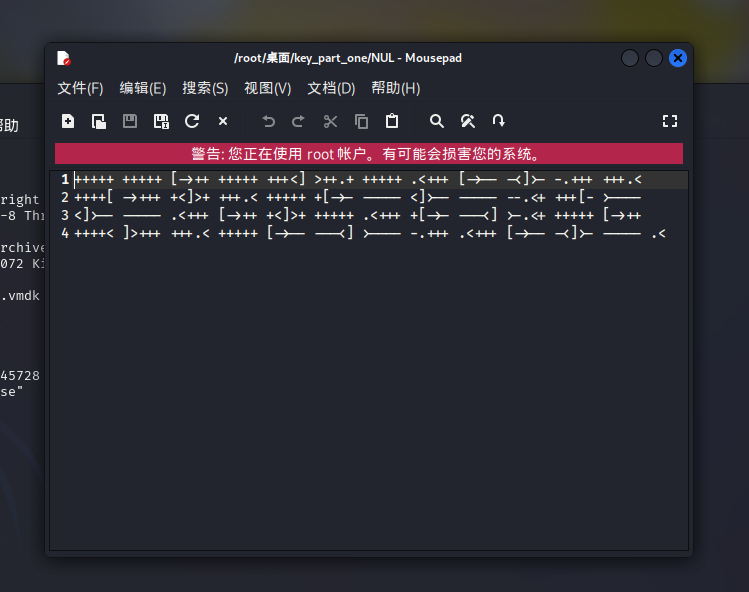

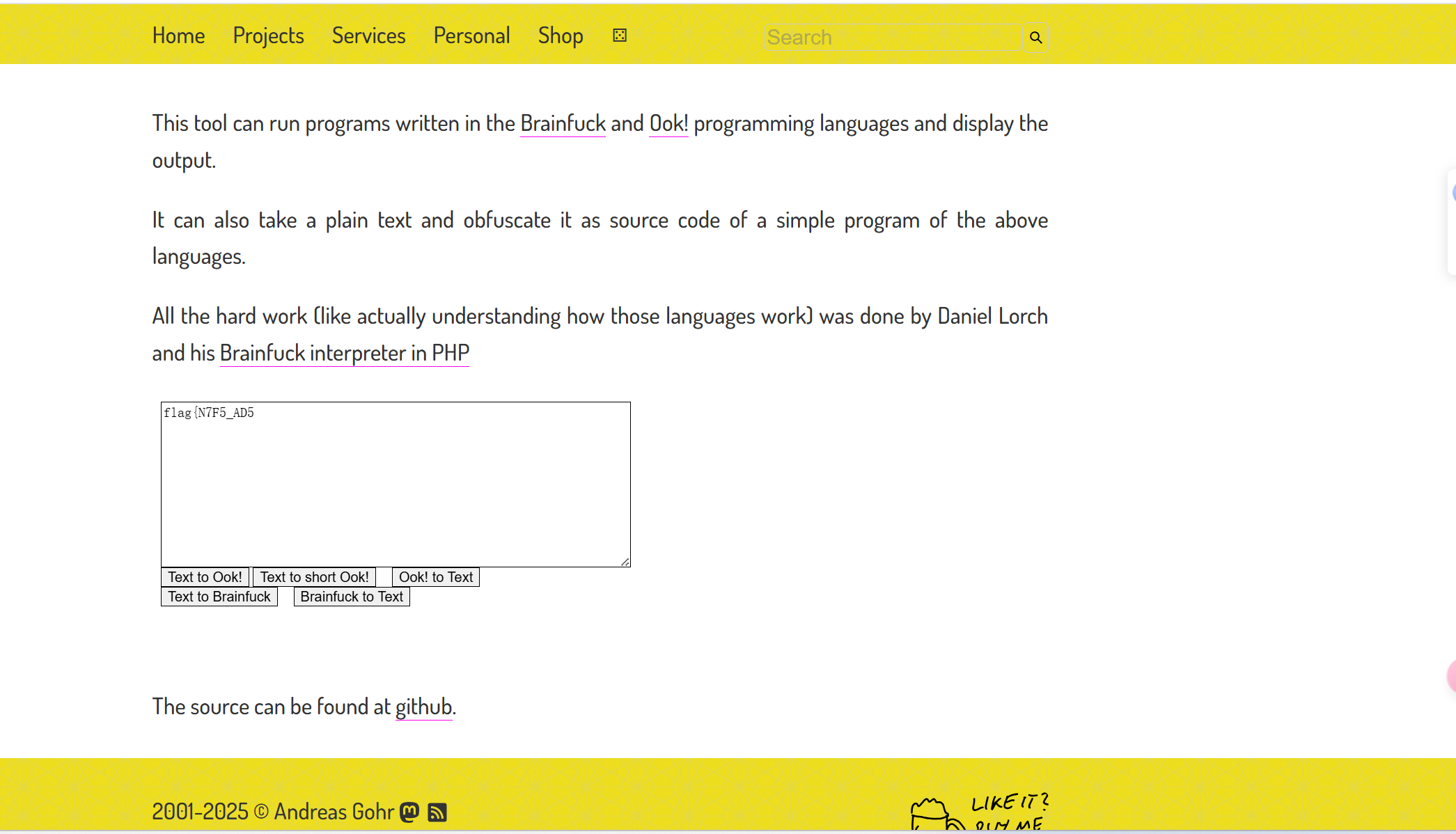

打开第一个发现是Brainfuck编码

解码得到第一部分flag

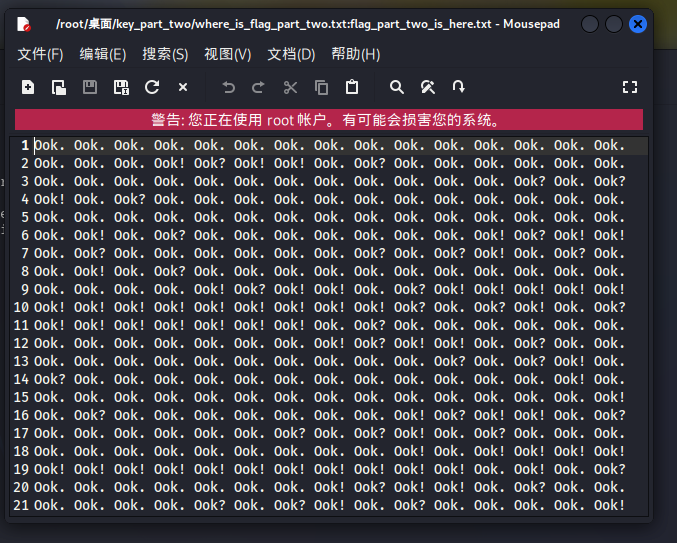

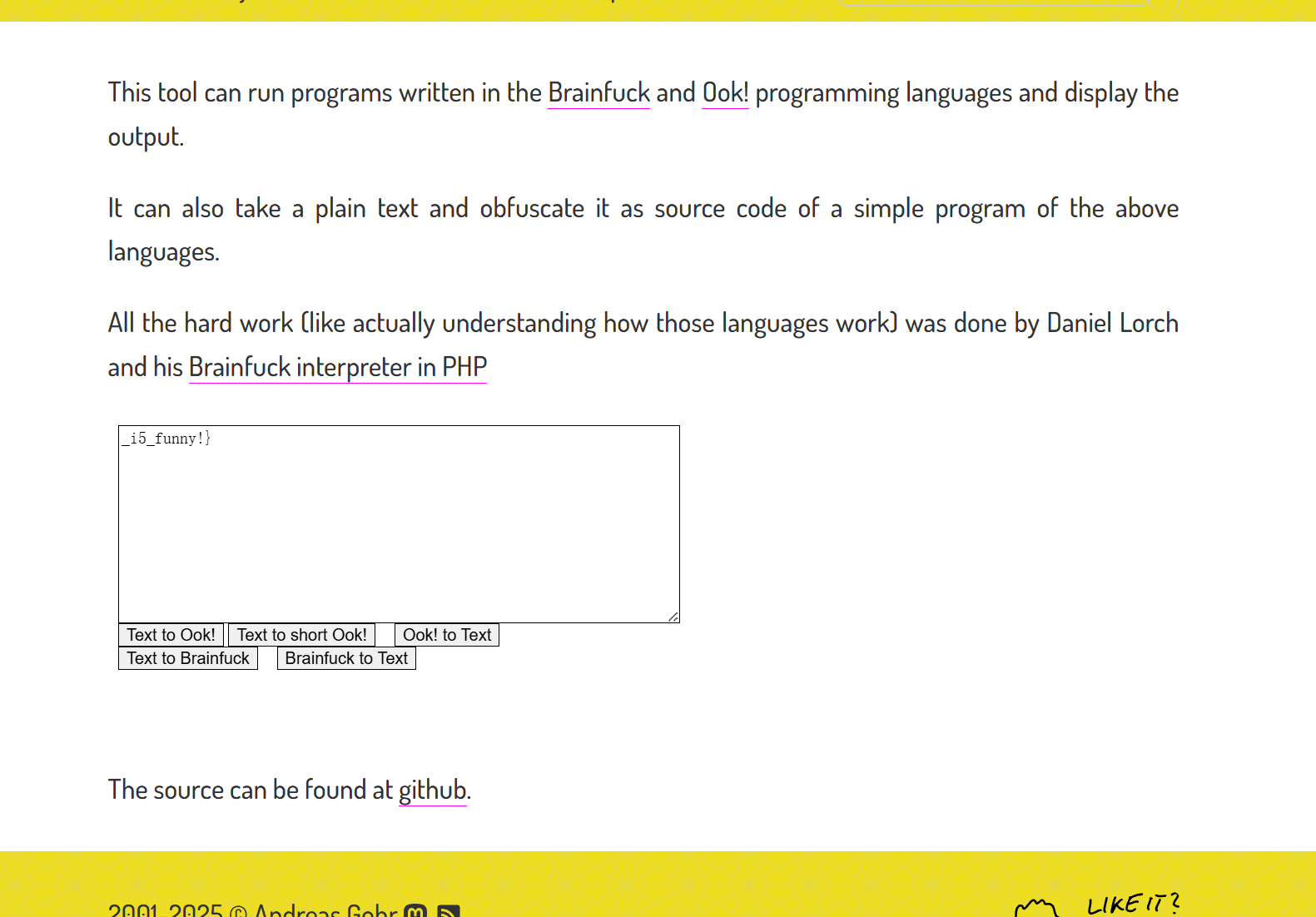

打开第二个文件夹,发现是ook编码

解码得第二部分flag

flag{N7F5_AD5_i5_funny!}

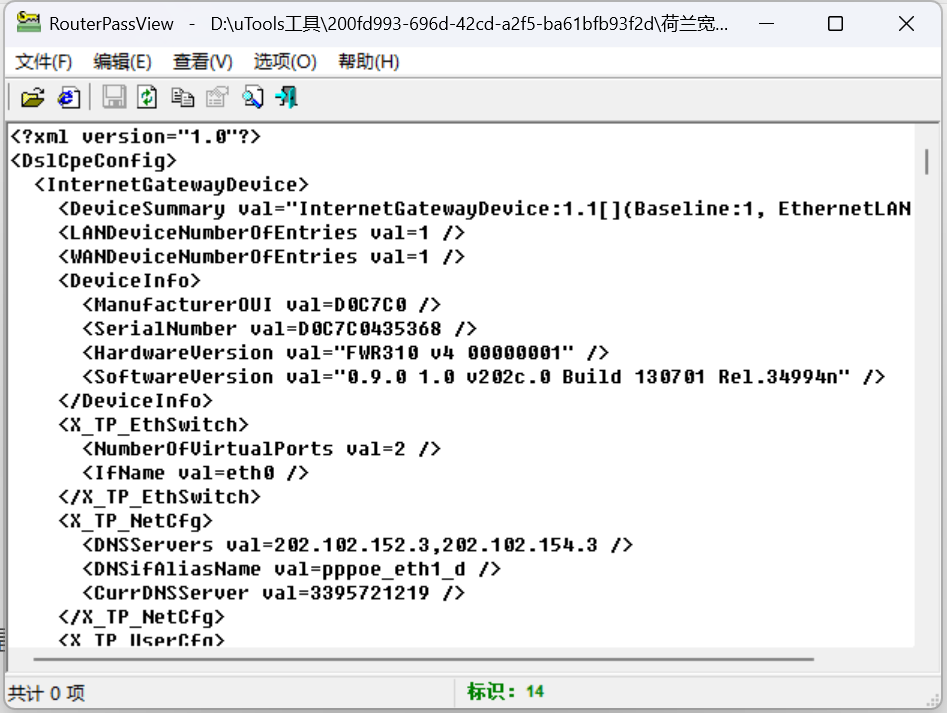

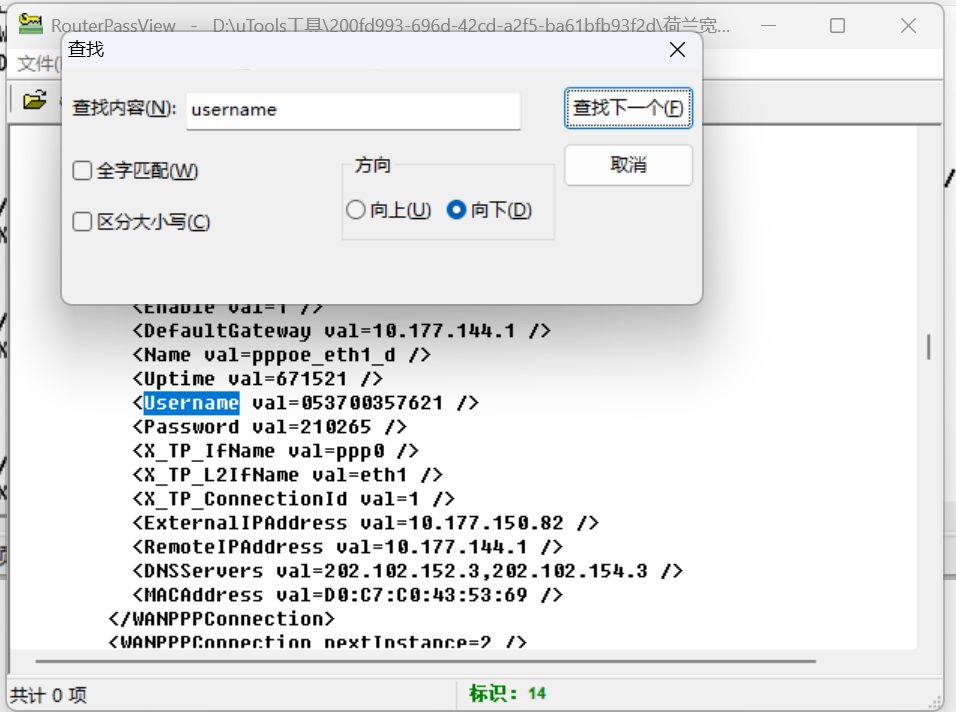

二、荷兰宽带数据泄露

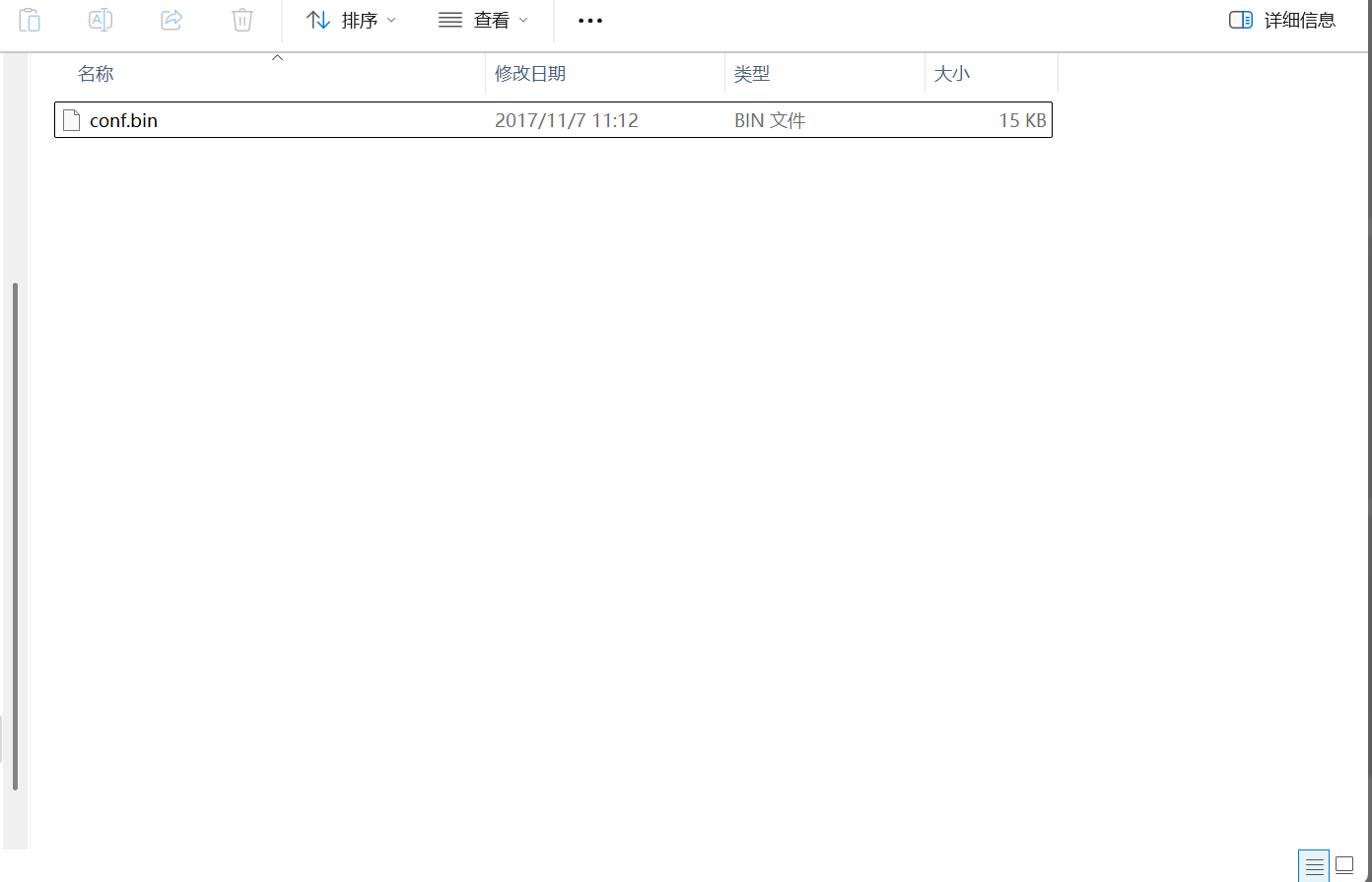

解压发现是一个.bin文件

这可能是一个路由配置文件,用routerpassview打开

搜flag什么也没有

搜username和password,最后username是flag

flag{053700357621}

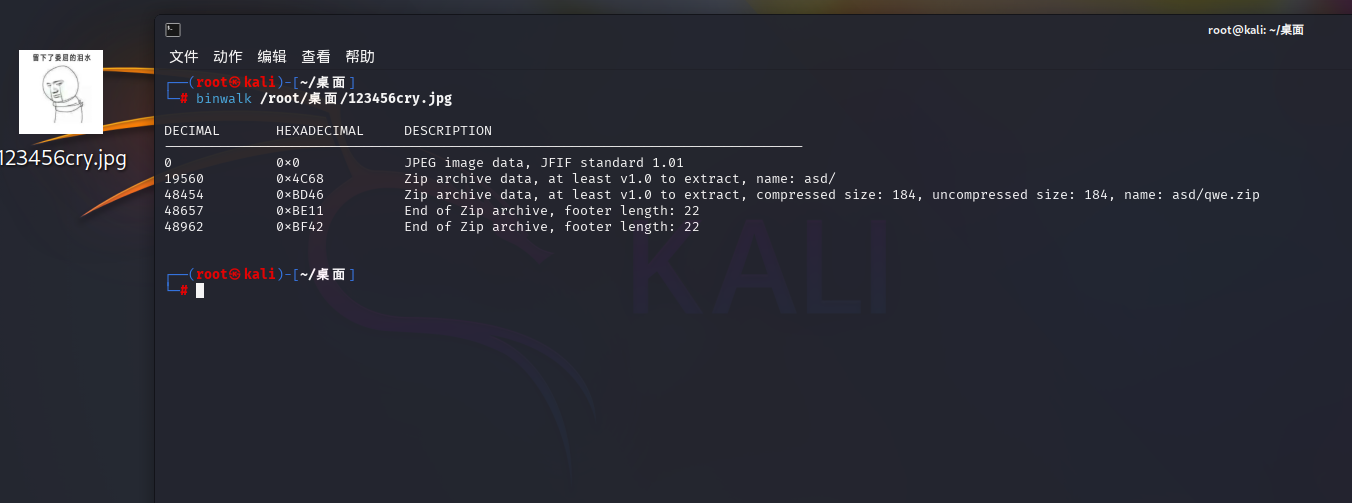

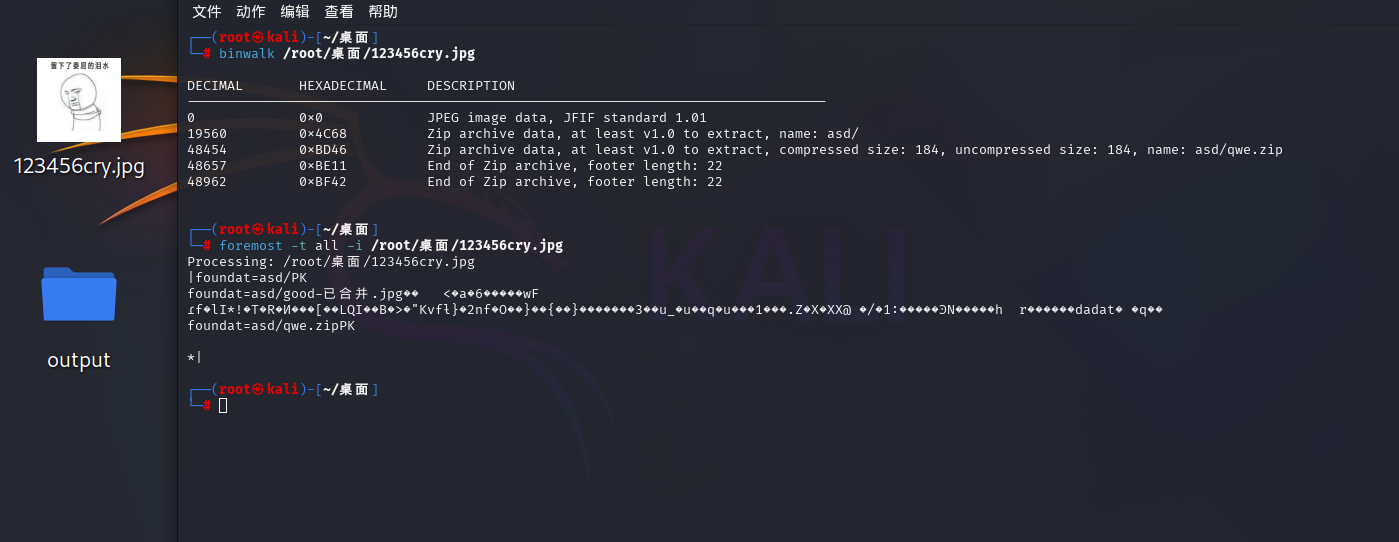

三、九连环

把图片放到binwalk中发现有两个压缩包

用foremost分离

外面的压缩包猜测是伪加密,恢复后解压得一个图片和一个压缩包

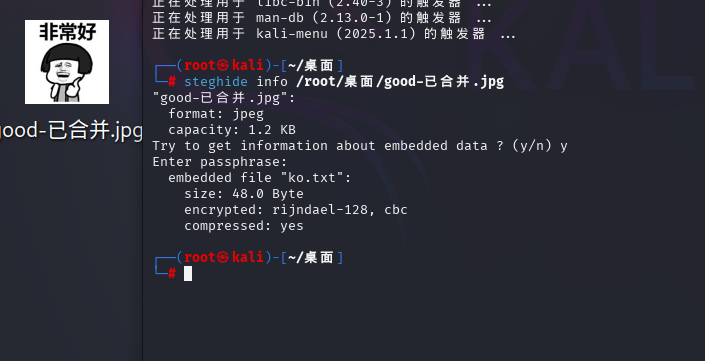

猜测另一个压缩包的密码在图片里,用工具steghide查看隐藏的信息

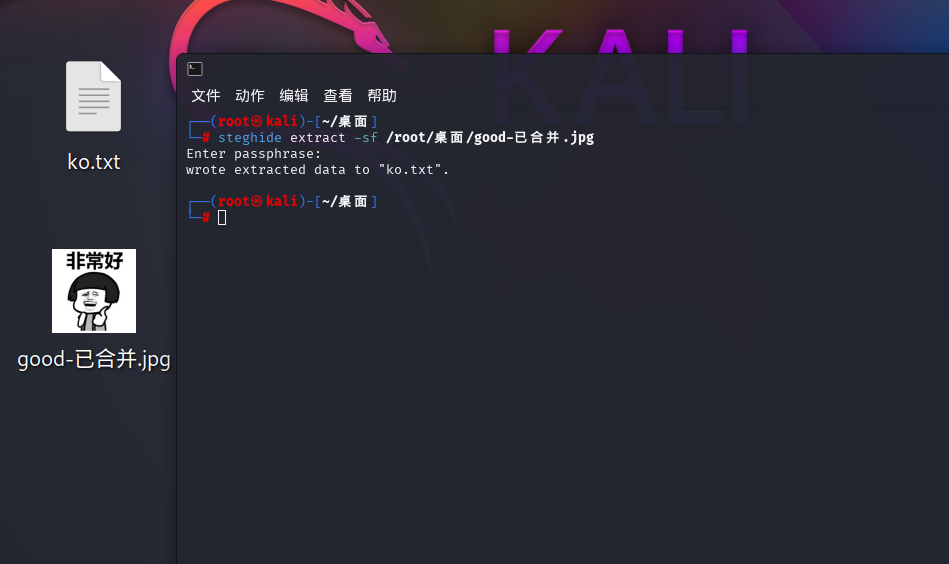

用steghide分离出来

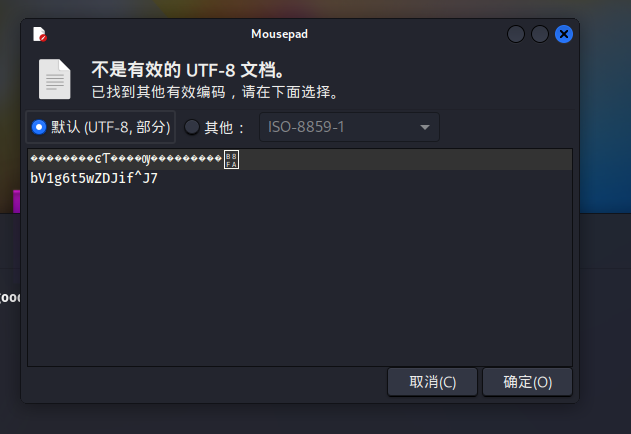

得到密码

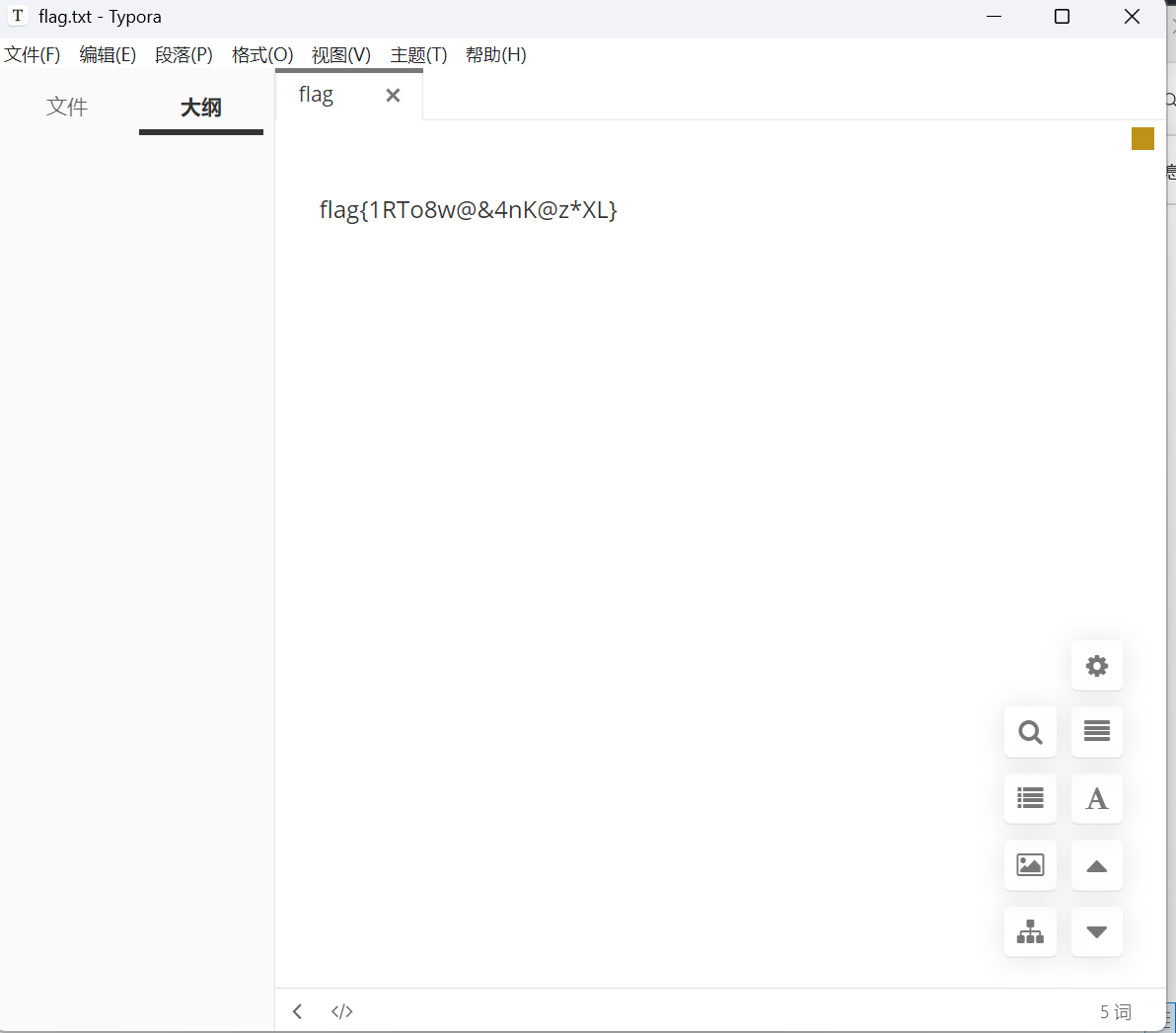

打开另一个压缩包得到flag

flag{1RTo8w@&4nK@z*XL}

DAMO开发者矩阵,由阿里巴巴达摩院和中国互联网协会联合发起,致力于探讨最前沿的技术趋势与应用成果,搭建高质量的交流与分享平台,推动技术创新与产业应用链接,围绕“人工智能与新型计算”构建开放共享的开发者生态。

更多推荐

已为社区贡献2条内容

已为社区贡献2条内容

所有评论(0)