【海外SRC赏金挖掘】谷歌语法+历史URL查询导致大规模数据泄露,拿下15000 美元赏金...

海外SRC赏金挖掘专栏在学习SRC,漏洞挖掘,外网打点,渗透测试,攻防打点等的过程中,我很喜欢看一些国外的漏洞报告,总能通过国外的赏金大牛,黑客分享中学习到很多东西,有的是一些新的信息收集方式,又或者是一些骚思路,骚姿势,又或者是苛刻环境的漏洞利用。于是我打算开启这个专栏,将我认为优秀的文章进行翻译,加入我的理解和笔记,方便我自己学习和各位师傅共同进步,我争取做到日更,如果各位师傅觉得有用的话,可

海外SRC赏金挖掘专栏

在学习SRC,漏洞挖掘,外网打点,渗透测试,攻防打点等的过程中,我很喜欢看一些国外的漏洞报告,总能通过国外的赏金大牛,黑客分享中学习到很多东西,有的是一些新的信息收集方式,又或者是一些骚思路,骚姿势,又或者是苛刻环境的漏洞利用。于是我打算开启这个专栏,将我认为优秀的文章进行翻译,加入我的理解和笔记,方便我自己学习和各位师傅共同进步,我争取做到日更,如果各位师傅觉得有用的话,可以给我点个关注~~ 如果师傅们有什么好的建议也欢迎联系我~~ 感谢各位师傅的支持~~

正文部分

原文作者:https://bxmbn.medium.com/

总结

在进行信息收集的时候可以多尝试使用 Wayback Machine 搜索历史的URL,可能会有很大的收获,可能会获取到历史泄露的凭据等关键信息,导致严重的漏洞

漏洞复现

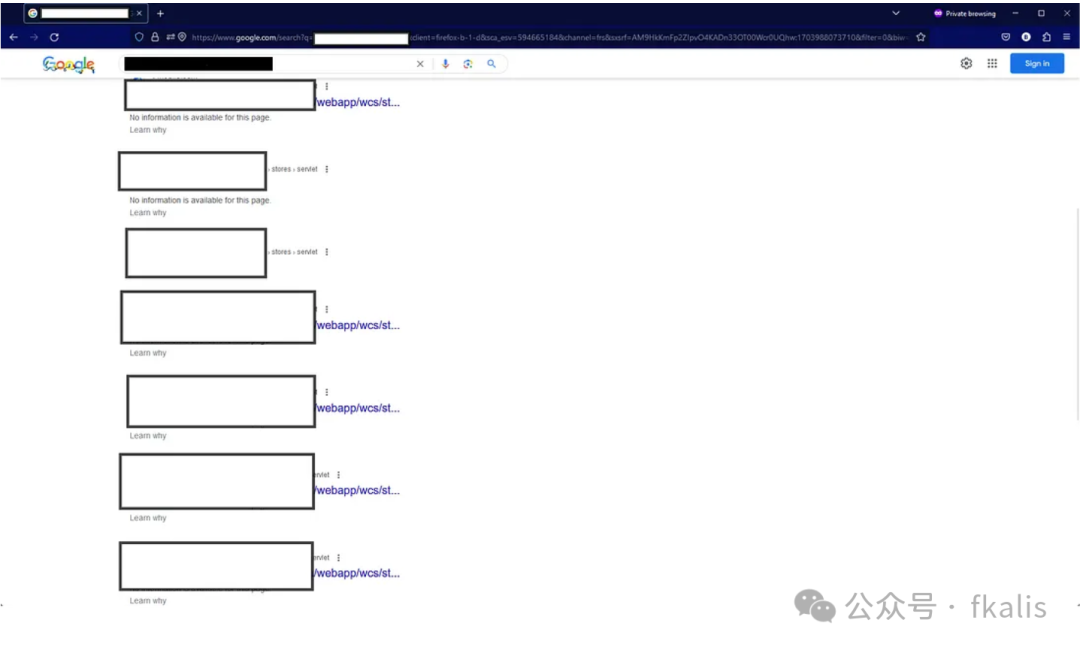

使用Google Dorks进行信息收集

site:privateprogram.com/webapp/

在挖掘和试验了各种 dorks 之后,我发现了一个专门用于存储用户订单的子域。

https://orders.privateprogram.com/webapp/wcs/stores/servlet/OrderView?orderId=002233893我访问了它,但当然,我收到了一个禁止的错误。

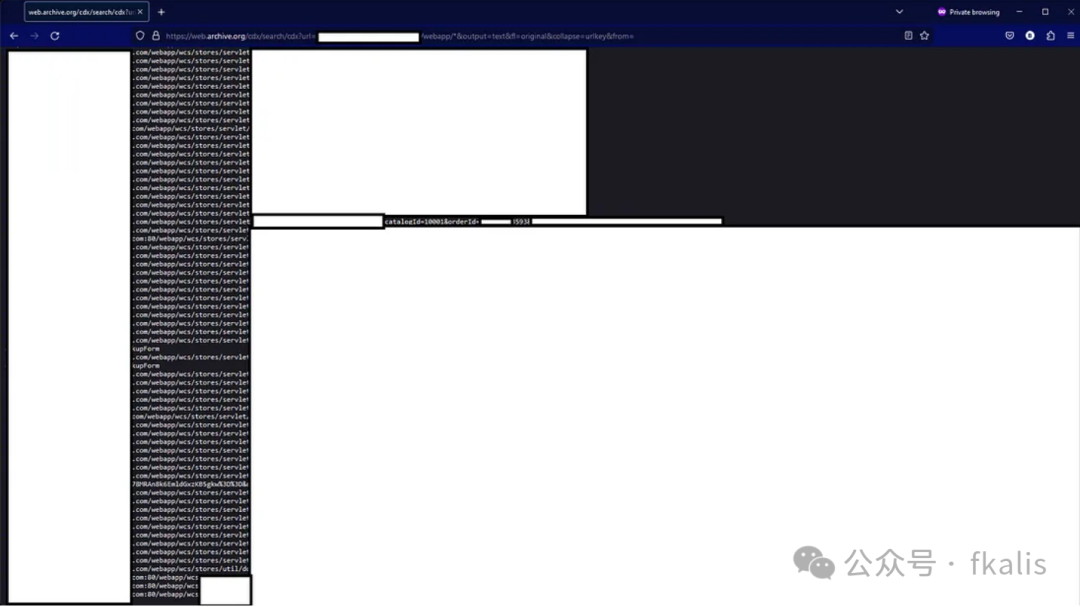

使用Wayback Machine 查询历史URL

我想看看是否有更多路径,所以我保存了那个路径以备后用并使用 Wayback Machine。

查询语法如下:

http://web.archive.org/cdx/search/cdx?url=orders.privateprogram.com/webapp/*&output=text&fl=original&collapse=urlkey&from=-

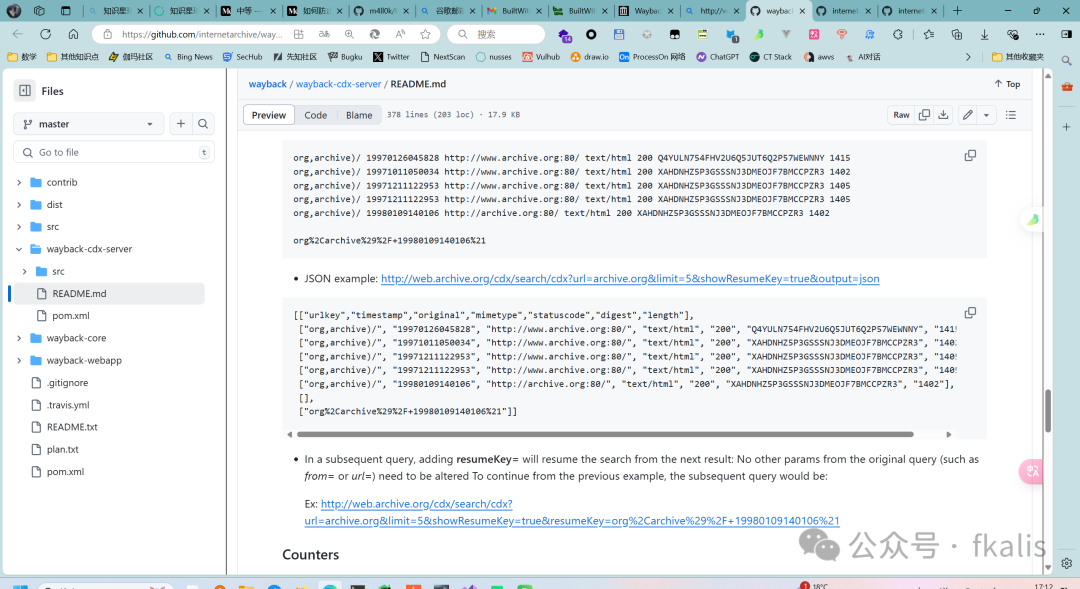

补充:

如果不知道如何调用Wayback Machine的api接口,可以去github上进行查看学习一下

https://github.com/internetarchive/wayback/blob/master/wayback-cdx-server/README.md

使用 Wayback Machine。我发现了这个有趣的新端点:

https://orders.privateprogram.com/webapp/wcs/stores/servlet/MailOid?orderId=003163553&mailId=a1c156c4–6c4a-4bf9–9a17–2c5bvcdf6ec1请求URL获取到cookie

我请求了它并收到了“200 Ok”响应,但它返回了一个空白页面。在检查响应时,我注意到每次我发送请求时,服务器都会设置 cookie。

HTTP/1.1 200 Ok

.

..

...

Set-Cookie:WC_PERSISTENT*=*************************

Set-Cookie:WC_AUTHENTICATION_*=***********************

Set-Cookie:WC_USERACTIVITY_*=*************************

...

..

.如果您熟悉这些 Cookie,您就会知道这些实际上是身份验证 Cookie。

所以,我试图查看这些 cookie 的订单003163553

https://orders.privateprogram.com/webapp/wcs/stores/servlet/OrderView?orderId=003163553

它奏效了!我获得了该订单的访问权限。我推测 mailId 可能用作访问订单的安全密钥。为了验证这个理论,我尝试了用我在早期 Google dorking 中找到的另一个 orderId (order 002233893,还记得吗?)进行同样的利用,并设法访问了它。

https://orders.privateprogram.com/webapp/wcs/stores/servlet/OrderView?orderId=002233893

虽然 mailId 显然试图充当安全密钥,但它充当所有订单的安全密钥,只要它有效且在请求时存在,它就会授予您访问任何订单的权限:

https://orders.privateprogram.com/webapp/wcs/stores/servlet/MailOid?orderId=&mailId=a1c156c4–6c4a-4bf9–9a17–2c5bvcdf6ec1

总而言之,如果我想要访问 orderId 002143893,我的第一步是请求以下内容,以便获取该特定订单的 Cookie:

https://orders.privateprogram.com/webapp/wcs/stores/servlet/MailOid?orderId=002143893&mailId=a1c156c4–6c4a-4bf9–9a17–2c5bvcdf6ec1

我将收到一个空白响应,但服务器会向我提供该特定订单的 Cookie。

HTTP/1.1 200 Ok

.

..

...

Set-Cookie:WC_PERSISTENT*=*************************

Set-Cookie:WC_AUTHENTICATION_*=***********************

Set-Cookie:WC_USERACTIVITY_*=*************************

...

..

.现在我有了 Cookie,现在可以访问 Order=002143893

https://orders.privateprogram.com/webapp/wcs/stores/servlet/OrderView?orderId=002143893

这个漏洞可能允许攻击者访问任何人的订单,包括敏感的详细信息,如支付方式、合同PDF、账单和运输地址、电子邮件地址、电话号码、名字和姓氏,可能会暴露300万人的信息。

知识星球

具体的星球介绍可以看一下这里~~

项目合作

有甲方大大,或者厂商师傅,或者其他的项目,欢迎咨询,我以及团队始终将客户的需求放在首位,确保客户满意度~~

目前主要的服务范围:

1. 渗透测试、漏洞扫描

2. 代码审计

3. 红蓝攻防

4. 重保以及其他攻防类项目

5. 红队武器化开发以及蓝队工具开发

6. CTF相关赛事的培训等

7. cnvd,cnnvd,edu,cve等证书

8. nisp,cisp等证书

DAMO开发者矩阵,由阿里巴巴达摩院和中国互联网协会联合发起,致力于探讨最前沿的技术趋势与应用成果,搭建高质量的交流与分享平台,推动技术创新与产业应用链接,围绕“人工智能与新型计算”构建开放共享的开发者生态。

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)