STM32F103C8T6芯片解密程序

STM32F103C8T6芯片的解密方法通常涉及硬件或软件技术手段

STM32F103C8T6芯片的解密方法通常涉及硬件或软件技术手段,以下基于公开技术资料为您梳理合法合规场景下的技术路径及注意事项:

一、硬件解密方法

-

物理开盖

使用浓硝酸等化学试剂溶解芯片封装,暴露内部晶片。此步骤需严格控温防潮湿,避免铝线腐蚀导致芯片损毁。 -

定位加密熔丝

通过高倍显微镜或聚焦离子束设备(FIB)查找加密熔丝位置。STM32F103的加密位通常与选项字节(Option Bytes)关联,需精准切断或短接特定线路。 -

编程器读取

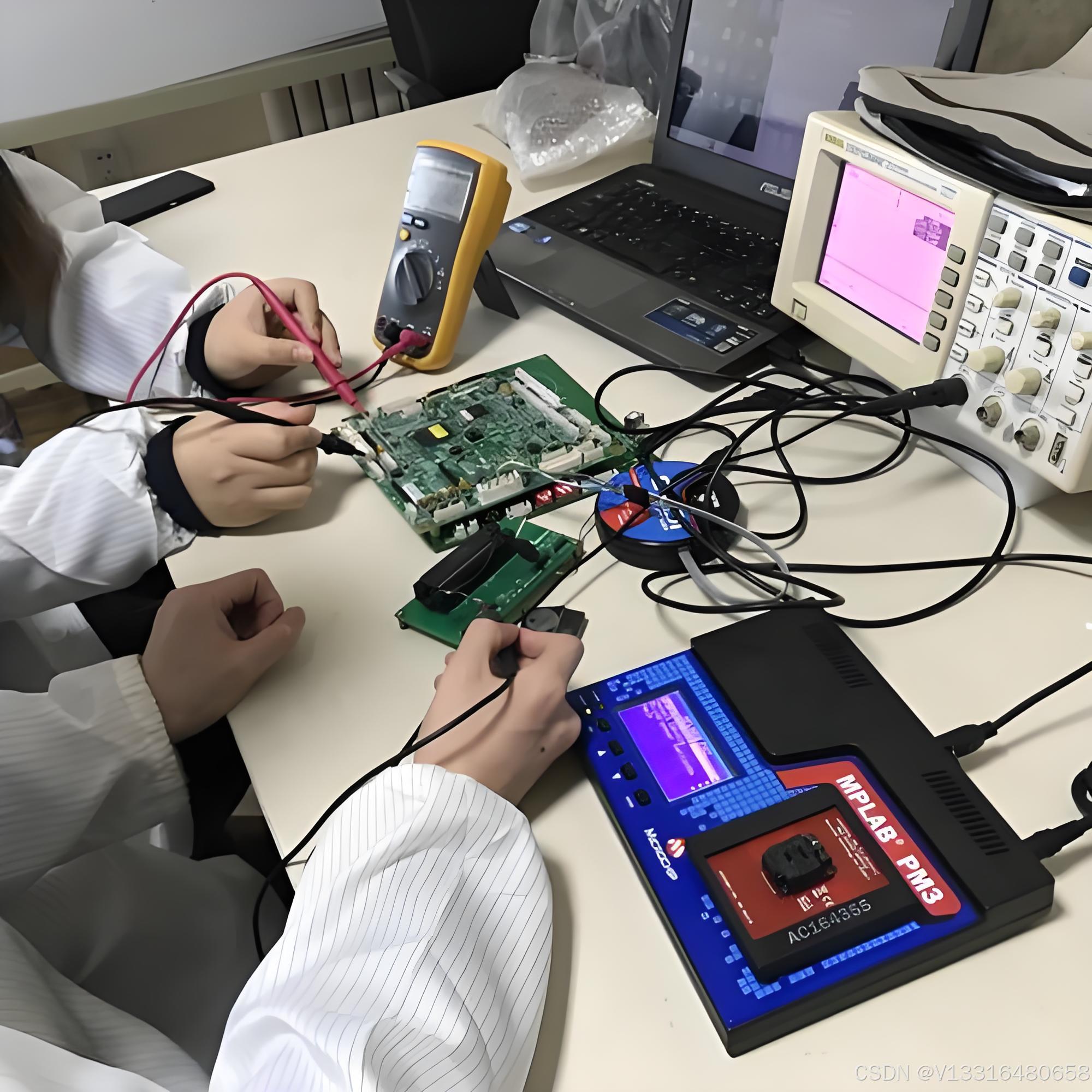

修改线路后,使用J-Link、ST-Link等工具连接SWD/JTAG接口,通过STM32CubeMX或OpenOCD等软件读取Flash内容。此方法读取准确率接近100%,但存在芯片损坏风险。

二、软件解密方法

-

BOOT0解锁模式

将BOOT0引脚拉至高电平(3.3V),重启芯片进入引导模式,尝试通过ST-Link读取Flash。此方法适用于未启用读保护(RDP)的芯片。 -

利用调试接口漏洞

部分旧版芯片存在调试协议漏洞,可通过自制工具发送特定指令绕过保护机制。此方法需深入分析芯片固件,成功率较低。

三、专业工具与资源

- 推荐工具链

- 硬件工具:J-Link、ST-Link、FIB切割机

- 软件工具:STM32CubeMX、OpenOCD、J-Flash

- 代码分析:IDA Pro、Ghidra(反汇编工具)

- 开源社区支持

GitHub等平台存在STM32解密相关项目,但需注意法律风险,仅限学习研究用途。

四、风险提示与合规建议

-

法律风险

未经授权的芯片解密可能违反《反不正当竞争法》及知识产权相关法规,建议仅在合法授权或芯片所有者明确许可下进行。 -

数据安全

解密前需备份原始数据,操作需在无尘实验室完成以避免静电损伤。 -

替代方案

若需恢复代码,可联系芯片原厂或授权代理商提供合法技术支持。

五、技术延伸:Flash读写原理

STM32F103C8T6的Flash存储器采用分页结构(每页2KB),写入前需擦除整页。通过HAL库函数(如HAL_FLASH_Program)或寄存器操作可实现数据读写,但需先解除写保护(通过FLASH_Unlock()函数)。

总结

STM32F103C8T6的解密需结合硬件操作与软件工具,建议在专业团队指导下进行。若涉及商业机密或法律问题,请优先通过合法途径解决。

DAMO开发者矩阵,由阿里巴巴达摩院和中国互联网协会联合发起,致力于探讨最前沿的技术趋势与应用成果,搭建高质量的交流与分享平台,推动技术创新与产业应用链接,围绕“人工智能与新型计算”构建开放共享的开发者生态。

更多推荐

已为社区贡献4条内容

已为社区贡献4条内容

所有评论(0)