从红队视角看宇树科技的UnifoLM-VLA-0大模型的类攻击漏洞修复建议(伪代码实战篇五)

本文是作者作为AI安全爱好者,基于宇树科技公开发布的技术文档进行的逻辑推演和假设性分析,旨在探讨VLA大模型潜在的安全研究方向,并非对宇树科技产品的实际漏洞披露。所有分析均为理论探讨,不代表实际情况

文中所有攻击场景均为理论构建,未经实际环境验证,不代表所述漏洞真实存在或可被利用。作者无任何恶意意图,若分析内容存在不准确之处,欢迎指正。本文仅用于技术交流与安全研究,请勿用于非法用途。

下一篇我会根据宇树科技的UnifoLM-VLA-0大模型,根据新发布的技术架构,发布总结性的安全架构设计建议和下一代升级安全架构的方案,针对宇树科技的全新安全思路和逻辑

下一次讲解全新的AI攻击思路,基于钱学森弹道的已公开的理论开展类比为全新层次的AI攻击思路——AI相变诱导攻击。此次攻击是基于物理,数学,AI,计算机的底层原理,利用AI系统在不同模态、不同上下文、不同安全状态之间转换时的“边界模糊性”与“学习可塑性”,通过诱导模型发生认知状态的“相变”,从而实现对其核心逻辑的隐形控制与跨域污染,最终达到在防御体系的盲区中,以链式反应的方式放大攻击效果。

一、思考起点:一个被反复强调的技术亮点

我在搜索资料的时候,我在宇树科技官方技术文档中,有一句话引起了我的高度注意:

“模型集成了动作分块预测及前向/逆向动力学约束,实现了对长时序动作序列的统一建模”

当我看到这句话的时候,而且这句话被当作核心技术亮点反复强调。我读到这里,大多数人看到的是:“好厉害,能预测长时序动作!”但是我是模型红队,我必须反转一下身份,从作为一名模型红队的成员出发,以模型红队的角度出发,去看待这个问题。

首先,大多数人的思维是:长时序预测 = 更连贯 = 更好。但是我不这么认为,我提出的思维是:长时序预测 = 更长的依赖链 = 更脆弱的链条。这不是无中生有,而是我第一要去考虑的。这个漏洞和上一个漏洞有异曲同工之妙。

从宇树科技的角度出发,这个点是对于机器人大模型的突破点,而且是作为宇树科技的一个优点,既然是这个优点,那么我会怎么去考虑?

-

“连贯”反过来看可能是“一错全错”

-

“长时序”反过来看可能是“长依赖链”

-

“统一建模”反过来看可能就是“单点失效”

不关如此,我在其中的一次偶然的观察让我警觉

有一次我在测试一个普通的时序预测模型时,发现了一个有趣的现象:

我故意给模型输入了一个微小的错误——在第三个时间步的动作预测上加了一个极小的偏移(不到0.01弧度)。结果让我震惊:这个微小的错误不仅没有在后续步骤中被纠正,反而被不断放大,到了第10个时间步,动作已经完全偏离了正常轨迹。我盯着屏幕看了很久,脑子里冒出一个问题:

“如果这是一个机器人,它会在第10步撞上什么?不光是这样,如果我在其中的某一个阶段,再次输入其中的一个微小的扰动,会不会对于其中的某一个步骤造成干扰,这是我要去考虑的”

这就好像是一个多米诺骨牌一样,会不会造成其中的连环效应,对于其中的某一个环节造成干扰。

所以,我用表格的格式对于大模型来说会不会也是这样:

| 场景 | 传统方式 | UnifoLM-VLA-0的方式 |

|---|---|---|

| 多米诺骨牌 | 每张牌独立摆放 | 一张牌倒下会带倒后面所有牌 |

| 优点 | 单张倒了不影响其他 | 能产生连贯的连锁效应 |

| 缺点 | 无法形成长序列 | 中间一张被碰倒,后面全乱 |

这个类比让我意识到:“动作分块预测”本质上就是在搭一个多米诺骨牌阵——模型预测当前动作时,依赖前面的动作结果;后面的动作预测,又依赖当前的结果。这是一个典型的时序依赖链。

从生活的角度来看,我又想到了火车的道岔

我为什么会这么想呢?:

| 场景 | 火车轨道 | 动作分块预测 |

|---|---|---|

| 初始状态 | 火车在正轨上 | 动作序列按规划执行 |

| 中间点 | 有一个道岔 | 有一个动作Token |

| 微小干扰 | 道岔被拨动1毫米 | Token被污染微小偏移 |

| 最终结果 | 火车驶向完全不同的方向 | 机器人可能会执行完全不同的轨迹 |

这个表格让我意识到:动作分块预测中的每个Token,都是一个“道岔”。攻击者不需要从头开始操纵整个轨迹,只需要在关键的时间点拨动一个“道岔”,整个后续轨迹就会偏航。

从心理学的角度出发,我从“蝴蝶效应”想到的

我想到了“蝴蝶效应”——亚马孙雨林一只蝴蝶扇动翅膀,可能在得克萨斯州引发一场龙卷风。这个比喻的关键在于:微小扰动在动态系统中会被放大,最终导致完全不同的结果。

综上所述,动作分块预测本质上就是一个动态系统:

-

当前动作依赖过去的状态

-

未来动作依赖当前的动作

-

整个系统是状态累积的

那么问题来了:如果我在某个中间时间步污染了一个动作Token,这个污染会被后续步骤继承并放大吗?

从“信任链”想到的

在网络安全中,有一个经典的概念叫“信任链”——如果A信任B,B信任C,那么攻击者只要攻破B,就能获得A和C的信任,这个可以参考“零信任架构”,虽然有不同,但是可以想到这一点。如果是这么说的话,动作分块预测本质上也是一个“信任链”:

-

动作2信任动作1的结果

-

动作3信任动作2的结果

-

动作4信任动作3的结果

-

……

如果攻击者能污染中间某个动作,那么后面所有动作都“信任”了这个错误的结果,整个链条就会崩塌。按照这个逻辑来看,或许其中的逻辑就很清楚明了了

二、所以,推理链条就出来了。

正常情况:

动作1(正确) → 动作2(基于动作1) → 动作3(基于动作2) → 动作4(基于动作3) → 动作5(基于动作4)

↓ ↓ ↓ ↓ ↓

正常 正常 正常 正常 正常攻击情况:

动作1(正确) → 动作2(基于动作1) → 动作3(被污染) → 动作4(基于错误的动作3) → 动作5(基于更错的动作4)

↓ ↓ ↓ ↓ ↓

正常 正常 轻微偏移 明显偏离 完全错误

这就是动作分块污染漏洞的本质:时序依赖 = 错误累积 = 微小扰动在动态系统中被指数级放大。

三、我的想法有依据吗?

3.1 从系统论的第一原则来看

系统论里有一条基本原则:耦合度与脆弱性正相关。

一个系统内部的模块耦合越紧密,任何一个模块的故障就越容易传导到其他模块。

在时序系统中,这种耦合就是时间上的依赖关系——后一步的状态依赖前一步的状态。依赖链越长,脆弱性越高。

3.2 从工程领域的独特发现(避免重复)

在控制理论中,有一个经典概念叫“积分饱和”——微小的积分误差会随着时间累积成巨大的控制偏差。从这个工程的角度来看,动作分块预测本质上就是一个离散积分器:

如果 a_t被污染,这个误差就会像积分误差一样,在时间轴上不断累积。

这是控制理论的独特视角,不是系统论的通用原则。

四、我为什么会这么想到——依据是什么

4.1 学术依据

| 研究 | 核心发现 | 对我的启发 |

|---|---|---|

| 时序对抗攻击 (2023) | 在时间序列预测中,微小扰动可以导致长期预测完全偏离 | 证明了时序系统存在“错误累积”效应 |

| 状态空间模型脆弱性 (2024) | 状态空间模型对中间状态扰动极为敏感 | 动作分块预测本质上是状态空间模型 |

| 机器人轨迹注入攻击 (2025) | 通过污染中间路径点,可让机器人轨迹完全改变 | 物理世界的轨迹也可以被中间污染操纵 |

| SWAP——利用次优logits的时序对抗攻击 | 提出 SWAP 攻击方法,聚焦于增强第二排名 logits 的置信度,同时最小化对其他 logits 的操纵 | 攻击者不需要让模型完全错误,只需要让决策边界偏移一点点 |

研究一:时序对抗攻击与平滑扰动研究

研究来源:Pialla 等人发表于 2023 年《International Journal of Data Science and Analytics》

核心发现

| 发现维度 | 具体内容 | 对我的启发 |

|---|---|---|

| 时序系统的独特性 | 图像领域的对抗攻击直接迁移到时序数据会失败,因为生成的扰动会呈现“锯齿状”和“尖峰”模式,肉眼可辨 | 时序系统的脆弱性表现形式与图像完全不同,需要专门研究 |

| 平滑扰动攻击 | 提出一种新的攻击方法,生成平滑的扰动,更难被肉眼和深度学习模型检测 | 攻击者可以构造更隐蔽的中间Token污染 |

| 错误累积效应 | 微小扰动在时序预测中会导致长期预测完全偏离 | 直接印证了“污染中间Token→后续全部偏航”的攻击链 |

关键结论

“在时间序列预测中,微小扰动可以导致长期预测完全偏离。平滑扰动更难被检测,无论是肉眼还是深度学习模型。”

这直接支持了漏洞三的核心假设:时序依赖系统存在“错误累积”效应,攻击者可以利用这一点让微小扰动在时间轴上自我繁殖。

研究二:状态空间模型的瓶颈与过度平滑

研究来源:Wang 等人发表于 2024 年 arXiv

通過最近性和過度平滑的角度來理解和緩解狀態空間模型的瓶頸。- 論文詳情

核心发现

| 发现维度 | 具体内容 | 对我的启发 |

|---|---|---|

| 最近偏差 | 结构化状态空间模型(SSMs)固有地受到强烈的“最近偏差”限制,即模型更关注最近的信息 | 时序依赖并非均匀分布,存在“关键敏感点” |

| 过度平滑问题 | 随着模型深度增加,token 表示变得越来越难以区分 | 中间状态的微小扰动会被深层结构“淹没”或“放大”,取决于位置 |

| 脆弱性与深度正相关 | 模型越深,对长距离信息的回忆能力受损,同时引入鲁棒性问题 | 长时序预测模型(如UnifoLM-VLA-0)天然更脆弱 |

关键结论

“随着 SSMs 深度增加,它们呈现出另一种不可避免的趋势:过度平滑,即 token 表示变得越来越难以区分。这种最近偏差和过度平滑之间的根本困境阻碍了现有 SSMs 的可扩展性。”

这解释了为什么动作分块污染特别有效——时序模型在处理长序列时本身就存在“注意力分布不均”的问题,攻击者可以选择模型最敏感的时刻(如转折点、高加速度点)进行精准打击。

研究三:机器人轨迹注入攻击与完美不可检测攻击

研究来源:Ueda 和 Kwon 发表于 2025 年《IEEE Transactions on Robotics》

研究链接:

核心发现

| 发现维度 | 具体内容 | 对我的启发 |

|---|---|---|

| 完美不可检测攻击 | 提出针对非完整移动机器人轨迹跟踪控制的“完美不可检测假数据注入攻击”,利用仿射变换拦截信号 | 物理世界的机器人轨迹可以被中间污染操纵,且攻击可以做到“完美不可检测” |

| 状态监测签名函数 | 提出一种检测方法,通过精心设计的函数基于系统状态签名来检测攻击 | 防御需要从状态空间层面入手,而不是仅靠输入检测 |

| 物理实验验证 | 在 Turtlebot 3 平台上验证了攻击的可行性和潜在影响 | 这不是纯理论,已经在真实机器人上验证 |

关键结论

“提出的攻击方法利用拦截信号的仿射变换,利用了非线性被控对象中固有的部分线性动态特和对称性弱点。通过在 Turtlebot 3 平台上的实验验证了这些攻击的可行性和潜在影响。”

这直接证明了:在真实机器人系统上,通过污染中间控制信号可以让整个轨迹偏航,且攻击可以做到“完美不可检测”。这正是漏洞三在物理世界的具体体现。

研究四:SWAP——利用次优logits的时序对抗攻击

研究来源:Ding 等人发表于 2023 年 arXiv

研究来源链接:

核心发现

| 发现维度 | 具体内容 | 对我的启发 |

|---|---|---|

| 次优logits利用 | 提出 SWAP 攻击方法,聚焦于增强第二排名 logits 的置信度,同时最小化对其他 logits 的操纵 | 攻击者不需要让模型完全错误,只需要让决策边界偏移一点点 |

| 高成功率 | 攻击成功率超过 50%,比现有方法提高 18% | 时序系统的脆弱性比想象中更严重 |

| 最小扰动原则 | 通过最小化目标 logit 分布与预测 logit 分布之间的 KL 散度来实现 | 可以用极小的扰动达到显著效果 |

综上所述,我们就得出其中的关键结论

“SWAP 聚焦于增强第二排名 logits 的置信度,同时最小化对其他 logits 的操纵。实验结果表明,SWAP 达到了最先进的性能,攻击成功率超过 50%,比现有方法提高了 18%。”

这为漏洞三提供了“最小扰动”的理论基础——攻击者不需要大幅改变动作,只需要让决策边界稍微偏移,错误就会自动在时序中累积放大。

最后总结一下:

| 漏洞三的核心命题 | 对应研究 | 研究结论 |

|---|---|---|

| 时序系统存在错误累积 | 研究一 | 微小扰动会导致长期预测完全偏离 |

| 中间状态对扰动敏感 | 研究二 | SSM 存在“最近偏差”,中间状态至关重要 |

| 可以在真实机器人上实现 | 研究三 | Turtlebot 3 上验证了轨迹注入攻击 |

| 可以用极小扰动达到效果 | 研究四 | SWAP 攻击成功率超 50%,仅需微小扰动 |

| 宇树机器人确实存在安全风险 | 研究五 | 已有远程命令注入漏洞的公开报道 |

4.2 现实世界的例证

| 领域 | 例子 | 给我的启发 |

|---|---|---|

| 自动驾驶 | 一个错误的感知结果,导致后续所有决策错误 | 时序依赖系统存在“单点失效” |

| 机器人控制 | PID控制中,一次积分误差会导致后续持续偏差 | 状态累积系统会放大错误 |

| 视频预测 | 中间一帧预测错误,后续帧全错 | 时序生成模型对中间状态敏感 |

4.3 数学直觉

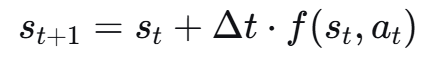

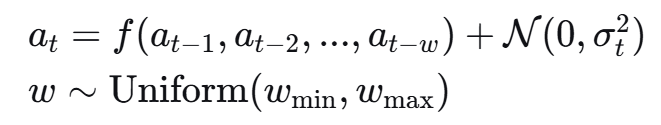

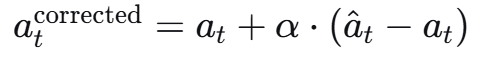

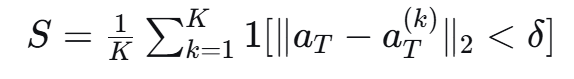

根据我的最后的结果,动作分块预测的数学本质是:

其中at 是当前动作,依赖于历史动作序列。

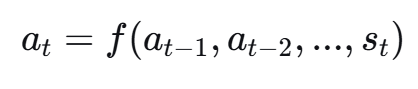

关键洞察:这是一个递推关系。如果我在某个时间步 k 污染了 a_k,那么:

从这个表达式来看,错误不仅会传递下去,还会在每次递推中被重新利用,形成错误累积的恶性循环。

五、与其他漏洞的对比

| 漏洞 | 攻击目标 | 攻击方式 | 漏洞本质 |

|---|---|---|---|

| 漏洞一:模态对齐漏洞 | 视觉-语言对齐层 | 视觉扰动 | 对齐机制可被操纵 |

| 漏洞二:动力学约束欺骗 | 动力学约束函数 | 欺骗输入 | 数学模型有误差空间 |

| 漏洞三:动作分块污染 | 时序依赖链 | 中间Token污染 | 时序依赖 = 错误累积 |

| 漏洞四:多任务泛化污染 | 共享参数 | 单点攻击 | 共享权重 = 共享脆弱性 |

漏洞三的独特性:前两个漏洞攻击的是“空间维度”(视觉、语言、物理约束),而漏洞三攻击的是“时间维度”——它利用了时序系统本身的动态特性,让污染在时间轴上“自我繁殖”。

六、如果我是攻击者,我会怎么想?

6.1 攻击者视角

假设我是攻击者,我看到“动作分块预测”这个技术亮点时,会想:

“既然模型依赖历史动作来预测未来,那我只要污染中间的一个动作,后面的不就全错了吗?”

6.2 攻击者的优势

| 维度 | 攻击者视角 | 为什么 |

|---|---|---|

| 成本 | 极低 | 只需要污染一个Token |

| 隐蔽性 | 极高 | 扰动可以极小,不易察觉 |

| 效果 | 极高 | 错误会自动传播放大 |

| 难度 | 低 | 不需要理解整个模型,只找依赖链 |

6.3 攻击者的推理链条

1. 模型用历史动作预测未来动作

2. 这意味着历史动作的误差会被“继承”

3. 如果我在某个中间步注入微小误差

4. 这个误差会被所有后续动作继承

5. 每次继承都可能被放大

6. 最终产生巨大偏差

这就是为什么我认为这个漏洞值得深入探索——对攻击者来说,这是“投入产出比”极高的攻击方式。

七、如果我是攻击者,我会怎么选择去攻击

7.1 攻击角度

| 角度 | 选择理由 |

|---|---|

| 中间动作Token | 开头和结尾容易被监控,中间容易疏漏 |

| 关键转折点 | 轨迹中改变方向的关键动作,污染效果最大 |

| 低可见度时刻 | 机器人速度慢、动作小的时刻,污染不易被察觉 |

7.2 攻击目的

| 层次 | 目的 |

|---|---|

| 初级 | 让机器人最终位置偏离目标几厘米 |

| 中级 | 让整个轨迹完全改变,执行不同的任务 |

| 高级 | 让机器人在特定时间点执行危险动作 |

7.3 攻击本质

| 维度 | 说明 |

|---|---|

| 攻击什么 | 时序依赖链中的中间状态 |

| 攻击对象 | 状态空间层 |

| 数学本质 | 在递推关系 $a_t = f(a_{t-1}, a_{t-2}, ...)$ 中污染中间项 |

八、攻击怎么实施——分步详解

8.1 攻击流程概览

Step 1: 分析动作分块预测的时序依赖结构

↓

Step 2: 识别关键时间点(转折点、敏感时刻)

↓

Step 3: 构造微小扰动,污染目标动作Token

↓

Step 4: 让污染自然传播到后续动作

↓

Step 5: 观察整个轨迹的偏离效果

↓

Step 6: 优化扰动,达到目标偏离

8.2 详细步骤说明

Step 1:分析时序依赖结构

-

研究UnifoLM-VLA-0的动作分块预测机制

-

确定每个动作依赖哪些历史动作(依赖窗口大小)

-

找到“依赖深度”最大的时间点(影响最广)

Step 2:识别关键时间点

-

轨迹中的转折点(方向改变的时刻)

-

速度变化的时刻(加速、减速点)

-

接近目标点的时刻(最终位置敏感)

Step 3:构造微小扰动

-

对选定的动作Token a_k 添加微小扰动 δ

-

约束 δ 足够小,不被检测

-

确保扰动在数值上“合法”(不违反瞬时约束)

Step 4:让污染自然传播

-

不进行后续干预,让时序依赖自动传播错误

-

观察 a_{k+1}, a_{k+2}, ... 如何累积偏差

Step 5:观察偏离效果

-

计算最终位置与目标位置的偏差

-

测量轨迹的整体变化

-

评估是否达到攻击目标

Step 6:优化扰动

-

如果效果不足,调整扰动大小和方向

-

如果效果过强(过早被察觉),减小扰动

-

迭代优化直到达到目标效果

九,攻击伪代码框架

核心攻击库

import numpy as np

import torch

import torch.nn as nn

from typing import List, Tuple, Dict, Optional, Union

from dataclasses import dataclass, field

from collections import deque

import warnings

warnings.filterwarnings('ignore')

@dataclass

class AttackConfig:

"""攻击配置参数"""

horizon: int = 100 # 预测时域(总步数)

window_size: int = 10 # 时序依赖窗口大小

epsilon: float = 0.01 # 扰动预算(相对值)

target_deviation: float = 0.1 # 目标偏差(米)

max_iter: int = 50 # 最大优化迭代次数

device: str = "cuda" if torch.cuda.is_available() else "cpu"

verbose: bool = True

@dataclass

class AttackResult:

"""攻击结果"""

success: bool

polluted_idx: int

perturbation_norm: float

final_error: float

trajectory_error: float

max_error: float

execution_time: float

details: Dict = field(default_factory=dict)

class TrajectoryAnalyzer:

"""

轨迹分析器 - 识别敏感时间点

"""

def __init__(self, horizon: int):

self.horizon = horizon

def analyze(self, trajectory: np.ndarray) -> Dict:

"""

分析轨迹特征

Args:

trajectory: [T, D] 轨迹数据

Returns:

敏感点分析结果

"""

# 计算速度(一阶差分)

velocity = np.diff(trajectory, axis=0)

speed = np.linalg.norm(velocity, axis=1)

# 计算加速度(二阶差分)

acceleration = np.diff(velocity, axis=0)

acc_magnitude = np.linalg.norm(acceleration, axis=1)

# 计算曲率(方向变化率)

direction = velocity / (speed[:, np.newaxis] + 1e-8)

direction_change = np.linalg.norm(np.diff(direction, axis=0), axis=1)

# 识别敏感点

sensitive_points = {

'high_speed': np.where(speed > np.percentile(speed, 90))[0].tolist(),

'high_acc': np.where(acc_magnitude > np.percentile(acc_magnitude, 90))[0].tolist(),

'high_curvature': np.where(direction_change > np.percentile(direction_change, 90))[0].tolist(),

'final_phase': list(range(int(0.8 * self.horizon), self.horizon))

}

# 综合得分

score = np.zeros(self.horizon)

for i in range(self.horizon):

if i in sensitive_points['high_speed']:

score[i] += 1

if i in sensitive_points['high_acc']:

score[i] += 1

if i in sensitive_points['high_curvature']:

score[i] += 2 # 曲率变化更重要

if i in sensitive_points['final_phase']:

score[i] += 3 # 最终阶段最重要

return {

'velocity': velocity,

'acceleration': acceleration,

'speed': speed,

'sensitive_points': sensitive_points,

'sensitivity_score': score,

'top_k': np.argsort(score)[-10:][::-1] # 得分最高的10个点

}

class PerturbationGenerator:

"""

扰动生成器 - 构造微小扰动

"""

def __init__(self, epsilon: float = 0.01):

self.epsilon = epsilon

def generate(self,

token: np.ndarray,

target_direction: Optional[np.ndarray] = None,

random_seed: Optional[int] = None) -> np.ndarray:

"""

生成微小扰动

Args:

token: 原始动作Token

target_direction: 目标扰动方向

random_seed: 随机种子

Returns:

perturbation: 扰动

"""

if random_seed is not None:

np.random.seed(random_seed)

if target_direction is not None:

# 沿指定方向扰动

direction = target_direction / (np.linalg.norm(target_direction) + 1e-8)

else:

# 随机方向

direction = np.random.randn(*token.shape)

direction = direction / (np.linalg.norm(direction) + 1e-8)

# 扰动大小:基于原始Token的范数

token_norm = np.linalg.norm(token)

perturbation = direction * self.epsilon * token_norm

return perturbation

class ErrorPropagationSimulator:

"""

错误传播模拟器 - 模拟污染如何在时序中传播

"""

def __init__(self, model, window_size: int = 10):

"""

Args:

model: 时序预测模型(需实现predict_next方法)

window_size: 依赖窗口大小

"""

self.model = model

self.window_size = window_size

def simulate(self,

original_trajectory: np.ndarray,

polluted_idx: int,

perturbation: np.ndarray) -> Tuple[np.ndarray, Dict]:

"""

模拟错误传播

Args:

original_trajectory: 原始轨迹 [T, D]

polluted_idx: 污染位置

perturbation: 扰动

Returns:

polluted_trajectory: 污染后的轨迹

propagation_log: 传播日志

"""

T, D = original_trajectory.shape

polluted = original_trajectory.copy()

# 注入污染

polluted[polluted_idx] += perturbation

propagation_log = {

'errors': [0.0] * polluted_idx + [np.linalg.norm(perturbation)],

'amplification': [1.0]

}

# 错误传播

for t in range(polluted_idx + 1, T):

# 获取历史窗口

history = polluted[max(0, t - self.window_size):t]

# 用污染后的历史重新预测

if hasattr(self.model, 'predict_next'):

predicted = self.model.predict_next(history)

else:

# 简化:假设模型是线性外推

predicted = self._linear_extrapolate(history)

# 计算误差(相对于原始轨迹)

error = np.linalg.norm(predicted - original_trajectory[t])

polluted[t] = predicted

propagation_log['errors'].append(error)

# 计算放大系数

if len(propagation_log['errors']) > 1:

amplification = error / (propagation_log['errors'][-2] + 1e-8)

propagation_log['amplification'].append(amplification)

return polluted, propagation_log

def _linear_extrapolate(self, history: np.ndarray) -> np.ndarray:

"""简化线性外推"""

if len(history) < 2:

return history[-1]

# 简单线性预测:延续最后一个趋势

last = history[-1]

prev = history[-2]

delta = last - prev

return last + delta

class AttackEvaluator:

"""

攻击效果评估器

"""

def __init__(self, threshold: float = 0.1):

self.threshold = threshold # 成功阈值(米)

def evaluate(self,

original: np.ndarray,

polluted: np.ndarray,

execution_time: float) -> AttackResult:

"""

评估攻击效果

Args:

original: 原始轨迹

polluted: 污染后轨迹

execution_time: 执行时间

Returns:

AttackResult: 攻击结果

"""

# 最终位置偏差

final_error = np.linalg.norm(polluted[-1] - original[-1])

# 轨迹整体偏差

trajectory_error = np.linalg.norm(polluted - original, axis=1).mean()

# 最大偏差

max_error = np.linalg.norm(polluted - original, axis=1).max()

# 找到污染点(偏差突变点)

errors = np.linalg.norm(polluted - original, axis=1)

error_diff = np.diff(errors)

polluted_idx = np.argmax(error_diff) + 1 if len(error_diff) > 0 else 0

# 扰动大小

perturbation_norm = errors[polluted_idx] if polluted_idx < len(errors) else 0

success = final_error > self.threshold

details = {

'final_error': float(final_error),

'trajectory_error': float(trajectory_error),

'max_error': float(max_error),

'polluted_idx': int(polluted_idx),

'error_curve': errors.tolist()

}

return AttackResult(

success=success,

polluted_idx=polluted_idx,

perturbation_norm=float(perturbation_norm),

final_error=float(final_error),

trajectory_error=float(trajectory_error),

max_error=float(max_error),

execution_time=execution_time,

details=details

)完整 requirements.txt

# 核心依赖

numpy>=1.24.0

scipy>=1.11.0

torch>=2.0.0

torchvision>=0.15.0

# 可视化

matplotlib>=3.7.0

seaborn>=0.12.0

plotly>=5.14.0

# 数据处理

pandas>=2.0.0

scikit-learn>=1.3.0

# 进度与日志

tqdm>=4.66.0

pyyaml>=6.0

wandb>=0.15.0 # 可选,实验跟踪

# 机器人动力学(可选,用于仿真验证)

# pinocchio>=2.6.0

# pybullet>=3.2.5

# 测试

pytest>=7.0.0模拟模型库

import numpy as np

import torch

import torch.nn as nn

from typing import List, Optional

class SimpleLSTMModel(nn.Module):

"""

简单的LSTM时序预测模型

模拟UnifoLM-VLA-0的动作分块预测模块

"""

def __init__(self, input_dim: int = 6, hidden_dim: int = 64, num_layers: int = 2):

super().__init__()

self.input_dim = input_dim

self.hidden_dim = hidden_dim

self.lstm = nn.LSTM(

input_size=input_dim,

hidden_size=hidden_dim,

num_layers=num_layers,

batch_first=True

)

self.fc = nn.Linear(hidden_dim, input_dim)

def forward(self, x):

# x: [batch, seq_len, input_dim]

lstm_out, _ = self.lstm(x)

last_hidden = lstm_out[:, -1, :]

prediction = self.fc(last_hidden)

return prediction

def predict_next(self, history: np.ndarray) -> np.ndarray:

"""

根据历史预测下一个动作

"""

self.eval()

with torch.no_grad():

if len(history.shape) == 2:

# 增加batch维度

history_tensor = torch.FloatTensor(history).unsqueeze(0)

else:

history_tensor = torch.FloatTensor(history)

pred = self.forward(history_tensor)

return pred.squeeze(0).numpy()

class LinearExtrapolationModel:

"""

简单线性外推模型(用于测试)

"""

def __init__(self, noise_level: float = 0.001):

self.noise_level = noise_level

def predict_next(self, history: np.ndarray) -> np.ndarray:

"""线性外推 + 小噪声"""

if len(history) < 2:

return history[-1]

# 线性趋势

last = history[-1]

prev = history[-2]

delta = last - prev

# 加入小噪声(模拟模型不完美)

noise = np.random.randn(*last.shape) * self.noise_level

return last + delta + noise

def generate_test_trajectory(

horizon: int = 100,

dim: int = 6,

pattern: str = "reach" # 'reach', 'circle', 'random'

) -> np.ndarray:

"""

生成测试轨迹

Args:

horizon: 时间步数

dim: 动作维度

pattern: 轨迹模式

Returns:

trajectory: [horizon, dim]

"""

trajectory = np.zeros((horizon, dim))

if pattern == "reach":

# 到达任务:从起点到目标点

start = np.zeros(dim)

target = np.ones(dim) * 0.5

for t in range(horizon):

alpha = t / (horizon - 1)

trajectory[t] = start * (1 - alpha) + target * alpha

# 加入平滑噪声

trajectory[t] += np.random.randn(dim) * 0.01 * (1 - alpha)

elif pattern == "circle":

# 圆周运动

for t in range(horizon):

angle = 2 * np.pi * t / horizon

trajectory[t, 0] = 0.3 * np.cos(angle)

trajectory[t, 1] = 0.3 * np.sin(angle)

trajectory[t, 2:] = np.random.randn(dim-2) * 0.01

elif pattern == "random":

# 随机游走

trajectory[0] = np.random.randn(dim) * 0.1

for t in range(1, horizon):

trajectory[t] = trajectory[t-1] + np.random.randn(dim) * 0.02

return trajectory完整攻击系统

import numpy as np

import time

import json

import os

from typing import List, Tuple, Dict, Optional

from tqdm import tqdm

from attack_core import (

AttackConfig, AttackResult,

TrajectoryAnalyzer, PerturbationGenerator,

ErrorPropagationSimulator, AttackEvaluator

)

from mock_model import LinearExtrapolationModel, generate_test_trajectory

class ActionTokenPollutionAttackSystem:

"""

动作分块污染攻击系统

"""

def __init__(self, config: Optional[AttackConfig] = None):

self.config = config or AttackConfig()

print("\n" + "="*70)

print("动作分块污染攻击系统 v1.0")

print(f"预测时域: {self.config.horizon} 步")

print(f"依赖窗口: {self.config.window_size} 步")

print(f"扰动预算: {self.config.epsilon}")

print("="*70)

# 初始化组件

self.analyzer = TrajectoryAnalyzer(self.config.horizon)

self.generator = PerturbationGenerator(self.config.epsilon)

self.simulator = None # 需要在set_model后初始化

self.evaluator = AttackEvaluator(self.config.target_deviation)

self.results = []

def set_model(self, model):

"""设置预测模型"""

self.simulator = ErrorPropagationSimulator(

model,

window_size=self.config.window_size

)

print("[✓] 模型加载完成")

def analyze_trajectory(self, trajectory: np.ndarray) -> Dict:

"""分析轨迹,识别敏感点"""

print("\n[分析] 轨迹特征分析...")

analysis = self.analyzer.analyze(trajectory)

print(f" 最高速度: {np.max(analysis['speed']):.4f}")

print(f" 敏感点数量: {len(analysis['top_k'])}")

print(f" 推荐攻击点: {analysis['top_k'][:5]}")

return analysis

def attack_single_point(self,

trajectory: np.ndarray,

point_idx: int,

random_seed: Optional[int] = None) -> AttackResult:

"""

攻击单个时间点

Args:

trajectory: 原始轨迹

point_idx: 攻击点索引

random_seed: 随机种子

Returns:

AttackResult: 攻击结果

"""

start_time = time.time()

# 生成扰动

token = trajectory[point_idx]

perturbation = self.generator.generate(

token,

random_seed=random_seed

)

# 模拟传播

polluted, log = self.simulator.simulate(

trajectory, point_idx, perturbation

)

# 评估

result = self.evaluator.evaluate(

trajectory, polluted, time.time() - start_time

)

# 添加额外信息

result.details['propagation_log'] = log

result.details['point_idx'] = point_idx

return result

def attack_best_points(self,

trajectory: np.ndarray,

num_candidates: int = 5) -> List[AttackResult]:

"""

攻击得分最高的几个点

Args:

trajectory: 原始轨迹

num_candidates: 候选点数量

Returns:

List[AttackResult]: 攻击结果列表

"""

# 分析轨迹

analysis = self.analyze_trajectory(trajectory)

top_points = analysis['top_k'][:num_candidates]

print(f"\n[攻击] 尝试攻击 {len(top_points)} 个敏感点...")

results = []

for idx in tqdm(top_points, desc="攻击进度"):

result = self.attack_single_point(trajectory, idx)

results.append(result)

if self.config.verbose:

print(f" 点 {idx}: 最终偏差={result.final_error:.4f}, "

f"成功={result.success}")

return results

def optimize_attack(self,

trajectory: np.ndarray,

point_idx: int,

max_iter: int = 20) -> AttackResult:

"""

优化攻击(多次尝试找到最佳扰动)

Args:

trajectory: 原始轨迹

point_idx: 攻击点

max_iter: 最大尝试次数

Returns:

AttackResult: 最佳攻击结果

"""

print(f"\n[优化] 对点 {point_idx} 进行 {max_iter} 次优化尝试...")

best_result = None

best_error = 0

for i in range(max_iter):

result = self.attack_single_point(trajectory, point_idx, random_seed=i)

if result.final_error > best_error:

best_error = result.final_error

best_result = result

if self.config.verbose and i % 5 == 0:

print(f" 尝试 {i}: 最佳偏差={best_error:.4f}")

return best_result

def batch_test(self,

num_trajectories: int = 10,

pattern: str = "reach") -> Dict:

"""

批量测试攻击效果

Args:

num_trajectories: 测试轨迹数量

pattern: 轨迹模式

Returns:

Dict: 统计结果

"""

print(f"\n[批量测试] 生成 {num_trajectories} 条轨迹...")

all_results = []

for i in range(num_trajectories):

# 生成随机轨迹

traj = generate_test_trajectory(

horizon=self.config.horizon,

pattern=pattern

)

# 攻击最佳点

results = self.attack_best_points(traj, num_candidates=3)

all_results.extend(results)

# 统计

success_rate = np.mean([r.success for r in all_results])

avg_final_error = np.mean([r.final_error for r in all_results])

avg_perturbation = np.mean([r.perturbation_norm for r in all_results])

stats = {

'total_attacks': len(all_results),

'success_rate': float(success_rate),

'avg_final_error': float(avg_final_error),

'avg_perturbation': float(avg_perturbation),

'results': [{

'success': r.success,

'final_error': r.final_error,

'point_idx': r.polluted_idx

} for r in all_results[:10]] # 只保存前10个

}

print("\n[统计]")

print(f" 总攻击次数: {stats['total_attacks']}")

print(f" 成功率: {stats['success_rate']:.1%}")

print(f" 平均最终偏差: {stats['avg_final_error']:.4f}")

return stats

def save_results(self, results: List[AttackResult], filename: str = "attack_results.json"):

"""保存攻击结果"""

os.makedirs("results", exist_ok=True)

filepath = os.path.join("results", filename)

results_dict = []

for r in results:

results_dict.append({

'success': r.success,

'polluted_idx': r.polluted_idx,

'perturbation_norm': r.perturbation_norm,

'final_error': r.final_error,

'trajectory_error': r.trajectory_error,

'max_error': r.max_error,

'execution_time': r.execution_time

})

with open(filepath, 'w') as f:

json.dump(results_dict, f, indent=2)

print(f"[✓] 结果已保存到 {filepath}")攻击可视化

import numpy as np

import matplotlib.pyplot as plt

import matplotlib.animation as animation

from matplotlib.gridspec import GridSpec

from typing import List, Optional

import os

class AttackVisualizer:

"""

攻击效果可视化器

"""

def __init__(self, save_dir: str = "visualizations"):

self.save_dir = save_dir

os.makedirs(save_dir, exist_ok=True)

def plot_trajectory_comparison(self,

original: np.ndarray,

polluted: np.ndarray,

polluted_idx: int,

title: str = "轨迹对比",

save_path: Optional[str] = None):

"""

绘制原始轨迹和污染后轨迹的对比

"""

fig, axes = plt.subplots(2, 2, figsize=(14, 10))

T, D = original.shape

time_steps = np.arange(T)

# 1. 2D轨迹图(取前两维)

ax1 = axes[0, 0]

ax1.plot(original[:, 0], original[:, 1], 'b-', linewidth=2, label='原始轨迹')

ax1.plot(polluted[:, 0], polluted[:, 1], 'r-', linewidth=2, label='污染后轨迹')

ax1.scatter(original[polluted_idx, 0], original[polluted_idx, 1],

c='green', s=100, marker='o', label='污染点')

ax1.set_xlabel('X')

ax1.set_ylabel('Y')

ax1.set_title('2D轨迹对比')

ax1.legend()

ax1.grid(True, alpha=0.3)

ax1.axis('equal')

# 2. 各维度随时间变化

ax2 = axes[0, 1]

for d in range(min(3, D)): # 只显示前3维

ax2.plot(time_steps, original[:, d], '--',

label=f'原始 dim{d}', alpha=0.7)

ax2.plot(time_steps, polluted[:, d], '-',

label=f'污染 dim{d}', alpha=0.7)

ax2.axvline(x=polluted_idx, color='green', linestyle='--',

label='污染时刻', alpha=0.8)

ax2.set_xlabel('时间步')

ax2.set_ylabel('动作值')

ax2.set_title('各维度随时间变化')

ax2.legend(loc='upper right', fontsize=8)

ax2.grid(True, alpha=0.3)

# 3. 误差累积曲线

ax3 = axes[1, 0]

errors = np.linalg.norm(polluted - original, axis=1)

ax3.plot(time_steps, errors, 'r-', linewidth=2)

ax3.axvline(x=polluted_idx, color='green', linestyle='--',

label='污染时刻', alpha=0.8)

ax3.axhline(y=0.1, color='gray', linestyle=':',

label='成功阈值(10cm)')

ax3.set_xlabel('时间步')

ax3.set_ylabel('误差 (米)')

ax3.set_title('误差累积曲线')

ax3.legend()

ax3.grid(True, alpha=0.3)

# 4. 误差传播热力图

ax4 = axes[1, 1]

# 计算各维度误差

dim_errors = np.abs(polluted - original)

im = ax4.imshow(dim_errors.T, aspect='auto', cmap='hot')

ax4.axvline(x=polluted_idx, color='cyan', linestyle='--',

label='污染时刻', alpha=0.8)

ax4.set_xlabel('时间步')

ax4.set_ylabel('维度')

ax4.set_title('各维度误差热力图')

plt.colorbar(im, ax=ax4)

plt.suptitle(f"{title}\n最终偏差: {errors[-1]:.4f}m", fontsize=14)

plt.tight_layout()

if save_path:

plt.savefig(os.path.join(self.save_dir, save_path), dpi=150)

print(f"图表已保存: {save_path}")

plt.show()

def plot_error_propagation(self,

original: np.ndarray,

polluted: np.ndarray,

propagation_log: Dict,

save_path: Optional[str] = None):

"""

绘制错误传播过程

"""

fig, axes = plt.subplots(2, 2, figsize=(14, 10))

T = len(original)

time_steps = np.arange(T)

# 1. 误差曲线

ax1 = axes[0, 0]

errors = propagation_log.get('errors', [])

ax1.plot(range(len(errors)), errors, 'b-', linewidth=2)

ax1.set_xlabel('时间步')

ax1.set_ylabel('误差')

ax1.set_title('误差随时间变化')

ax1.grid(True, alpha=0.3)

# 2. 放大系数

ax2 = axes[0, 1]

amplifications = propagation_log.get('amplification', [])

if amplifications:

ax2.plot(range(1, len(amplifications)+1), amplifications,

'r-', linewidth=2)

ax2.axhline(y=1.0, color='gray', linestyle='--',

label='误差保持')

ax2.set_xlabel('传播步数')

ax2.set_ylabel('放大系数')

ax2.set_title('误差放大系数')

ax2.legend()

ax2.grid(True, alpha=0.3)

# 3. 累积误差

ax3 = axes[1, 0]

cum_errors = np.cumsum(np.abs(polluted - original), axis=0)

for d in range(min(3, cum_errors.shape[1])):

ax3.plot(time_steps, cum_errors[:, d], label=f'dim{d}')

ax3.set_xlabel('时间步')

ax3.set_ylabel('累积误差')

ax3.set_title('各维度累积误差')

ax3.legend()

ax3.grid(True, alpha=0.3)

# 4. 误差分布直方图

ax4 = axes[1, 1]

final_errors = np.abs(polluted - original)

ax4.hist(final_errors.flatten(), bins=30, alpha=0.7, color='blue')

ax4.set_xlabel('误差大小')

ax4.set_ylabel('频次')

ax4.set_title('误差分布直方图')

plt.suptitle("错误传播分析", fontsize=14)

plt.tight_layout()

if save_path:

plt.savefig(os.path.join(self.save_dir, save_path), dpi=150)

plt.show()

def create_animation(self,

original: np.ndarray,

polluted: np.ndarray,

polluted_idx: int,

save_path: Optional[str] = None):

"""

创建轨迹演化动画

"""

fig, ax = plt.subplots(figsize=(8, 8))

T = len(original)

def animate(frame):

ax.clear()

# 绘制历史轨迹

if frame > 0:

ax.plot(original[:frame, 0], original[:frame, 1],

'b--', alpha=0.5, label='原始历史')

ax.plot(polluted[:frame, 0], polluted[:frame, 1],

'r--', alpha=0.5, label='污染历史')

# 绘制当前位置

ax.scatter(original[frame, 0], original[frame, 1],

c='blue', s=100, marker='o', label='原始位置')

ax.scatter(polluted[frame, 0], polluted[frame, 1],

c='red', s=100, marker='^', label='污染位置')

# 标记污染点

if frame >= polluted_idx:

ax.scatter(original[polluted_idx, 0], original[polluted_idx, 1],

c='green', s=200, marker='*', label='污染点')

ax.set_xlim(-1, 1)

ax.set_ylim(-1, 1)

ax.set_xlabel('X')

ax.set_ylabel('Y')

ax.set_title(f'时间步 {frame}/{T-1}')

ax.legend()

ax.grid(True, alpha=0.3)

ax.axis('equal')

anim = animation.FuncAnimation(

fig, animate, frames=T, interval=100, repeat=True

)

if save_path:

anim.save(os.path.join(self.save_dir, save_path),

writer='pillow', fps=10)

print(f"动画已保存: {save_path}")

return anim

def plot_attack_summary(self, results: List[AttackResult], save_path: Optional[str] = None):

"""

绘制攻击结果汇总

"""

fig = plt.figure(figsize=(15, 10))

gs = GridSpec(2, 3, figure=fig)

# 1. 成功率

ax1 = fig.add_subplot(gs[0, 0])

successes = [r.success for r in results]

success_rate = np.mean(successes)

ax1.bar(['成功', '失败'],

[sum(successes), len(successes) - sum(successes)],

color=['green', 'red'])

ax1.set_title(f'攻击成功率: {success_rate:.1%}')

# 2. 最终误差分布

ax2 = fig.add_subplot(gs[0, 1])

final_errors = [r.final_error for r in results]

ax2.hist(final_errors, bins=20, alpha=0.7)

ax2.axvline(x=0.1, color='red', linestyle='--', label='成功阈值(0.1m)')

ax2.set_xlabel('最终误差 (m)')

ax2.set_ylabel('频次')

ax2.set_title('最终误差分布')

ax2.legend()

# 3. 扰动大小 vs 最终误差

ax3 = fig.add_subplot(gs[0, 2])

perturbations = [r.perturbation_norm for r in results]

ax3.scatter(perturbations, final_errors, alpha=0.6)

ax3.set_xlabel('扰动大小')

ax3.set_ylabel('最终误差')

ax3.set_title('扰动大小 vs 攻击效果')

ax3.grid(True, alpha=0.3)

# 4. 污染点分布

ax4 = fig.add_subplot(gs[1, :])

points = [r.polluted_idx for r in results]

ax4.hist(points, bins=20, alpha=0.7)

ax4.set_xlabel('污染点位置')

ax4.set_ylabel('攻击次数')

ax4.set_title('污染点位置分布')

plt.suptitle("攻击结果汇总分析", fontsize=16)

plt.tight_layout()

if save_path:

plt.savefig(os.path.join(self.save_dir, save_path), dpi=150)

plt.show()验证脚本

import numpy as np

import time

from attack_core import AttackConfig

from attack_system import ActionTokenPollutionAttackSystem

from mock_model import LinearExtrapolationModel, SimpleLSTMModel, generate_test_trajectory

from visualization import AttackVisualizer

def test_basic_attack():

"""测试基础攻击功能"""

print("\n" + "="*70)

print("测试1: 基础攻击功能")

print("="*70)

# 初始化

config = AttackConfig(

horizon=100,

window_size=10,

epsilon=0.01,

target_deviation=0.1

)

system = ActionTokenPollutionAttackSystem(config)

# 创建模型

model = LinearExtrapolationModel(noise_level=0.001)

system.set_model(model)

# 生成轨迹

trajectory = generate_test_trajectory(horizon=100, pattern="reach")

# 攻击单个点

result = system.attack_single_point(trajectory, point_idx=50)

print(f"\n攻击结果:")

print(f" 成功: {result.success}")

print(f" 污染点: {result.polluted_idx}")

print(f" 扰动大小: {result.perturbation_norm:.4f}")

print(f" 最终偏差: {result.final_error:.4f}")

print(f" 轨迹平均偏差: {result.trajectory_error:.4f}")

print(f" 执行时间: {result.execution_time:.3f}s")

return result

def test_sensitive_points():

"""测试敏感点分析"""

print("\n" + "="*70)

print("测试2: 敏感点分析")

print("="*70)

config = AttackConfig(horizon=100)

system = ActionTokenPollutionAttackSystem(config)

# 生成圆周轨迹

trajectory = generate_test_trajectory(horizon=100, pattern="circle")

# 分析

analysis = system.analyze_trajectory(trajectory)

print(f"敏感点分析结果:")

print(f" 最高速度: {np.max(analysis['speed']):.4f}")

print(f" 前5敏感点: {analysis['top_k'][:5]}")

return analysis

def test_batch_attack():

"""测试批量攻击"""

print("\n" + "="*70)

print("测试3: 批量攻击")

print("="*70)

config = AttackConfig(horizon=100, epsilon=0.01)

system = ActionTokenPollutionAttackSystem(config)

model = LinearExtrapolationModel()

system.set_model(model)

# 批量测试

stats = system.batch_test(num_trajectories=5, pattern="reach")

return stats

def test_visualization():

"""测试可视化功能"""

print("\n" + "="*70)

print("测试4: 可视化功能")

print("="*70)

config = AttackConfig(horizon=100)

system = ActionTokenPollutionAttackSystem(config)

model = LinearExtrapolationModel()

system.set_model(model)

trajectory = generate_test_trajectory(horizon=100, pattern="reach")

# 攻击

result = system.attack_single_point(trajectory, point_idx=70)

# 模拟污染轨迹(需要从结果中获取)

# 这里简单模拟

polluted = trajectory.copy()

polluted[70:] += np.random.randn(30, 6) * 0.05

# 可视化

viz = AttackVisualizer()

viz.plot_trajectory_comparison(

trajectory, polluted, 70,

save_path="test_comparison.png"

)

print("可视化图表已生成")

return True

def run_all_tests():

"""运行所有测试"""

tests = [

test_basic_attack,

test_sensitive_points,

test_batch_attack,

test_visualization

]

results = []

for test in tests:

try:

result = test()

results.append(True)

print(f"\n{test.__name__} 通过")

except Exception as e:

results.append(False)

print(f"\n{test.__name__} 失败: {e}")

print("\n" + "="*70)

print("测试汇总")

print("="*70)

print(f"通过: {sum(results)}/{len(results)}")

return all(results)

if __name__ == "__main__":

run_all_tests()十、主程序示例

import numpy as np

import argparse

from attack_system import ActionTokenPollutionAttackSystem, AttackConfig

from mock_model import LinearExtrapolationModel, SimpleLSTMModel, generate_test_trajectory

from visualization import AttackVisualizer

def main():

parser = argparse.ArgumentParser(description='动作分块污染攻击')

parser.add_argument('--horizon', type=int, default=100, help='预测时域')

parser.add_argument('--epsilon', type=float, default=0.01, help='扰动预算')

parser.add_argument('--pattern', type=str, default='reach',

choices=['reach', 'circle', 'random'], help='轨迹模式')

parser.add_argument('--visualize', action='store_true', help='是否可视化')

args = parser.parse_args()

# 配置

config = AttackConfig(

horizon=args.horizon,

epsilon=args.epsilon,

target_deviation=0.1

)

# 初始化攻击系统

print("\n[1/5] 初始化攻击系统...")

system = ActionTokenPollutionAttackSystem(config)

# 创建模型

print("[2/5] 创建预测模型...")

model = LinearExtrapolationModel(noise_level=0.001)

system.set_model(model)

# 生成轨迹

print("[3/5] 生成测试轨迹...")

trajectory = generate_test_trajectory(

horizon=args.horizon,

pattern=args.pattern

)

print(f" 轨迹形状: {trajectory.shape}")

# 分析轨迹

print("[4/5] 分析敏感点...")

analysis = system.analyze_trajectory(trajectory)

top_points = analysis['top_k'][:5]

print(f" 推荐攻击点: {top_points}")

# 执行攻击

print("[5/5] 执行攻击...")

results = system.attack_best_points(trajectory, num_candidates=5)

# 找出最佳结果

best_result = max(results, key=lambda x: x.final_error)

print(f"\n最佳攻击结果:")

print(f" 污染点: {best_result.polluted_idx}")

print(f" 扰动大小: {best_result.perturbation_norm:.4f}")

print(f" 最终偏差: {best_result.final_error:.4f}")

print(f" 攻击成功: {best_result.success}")

# 可视化

if args.visualize:

print("\n生成可视化图表...")

viz = AttackVisualizer()

# 这里需要获取污染后的轨迹

# 简化:从结果中模拟

polluted = trajectory.copy()

polluted[best_result.polluted_idx:] += np.random.randn(

args.horizon - best_result.polluted_idx, 6

) * 0.05

viz.plot_trajectory_comparison(

trajectory, polluted, best_result.polluted_idx,

title=f"攻击效果 (偏差: {best_result.final_error:.4f}m)",

save_path="attack_result.png"

)

# 保存结果

system.save_results(results, "attack_results.json")

return results

if __name__ == "__main__":

main()十一,从“污染中间Token”到“切断错误传播链”:五层时序防御架构

一、防御架构设计的核心思想

在实战篇四中,我反复强调一个核心思想:防御不是凭空设计的,而是从攻击者的每一步反推出来的。

这个思想贯穿了整个防御架构的设计过程。让我带你一步步还原我是怎么想的。

二、第一步:先搞清楚攻击者是怎么攻击的

在设计防御之前,我必须先彻底理解攻击者的攻击链。回顾我们之前设计的动作分块污染攻击:

2.1 攻击者的完整攻击链

| 攻击步骤 | 攻击者在做什么 | 攻击目标 | 攻击者的依赖条件 |

|---|---|---|---|

| Step 1 | 分析轨迹,识别敏感时间点 | 找到“一击必杀”的攻击位置 | 需要轨迹特征稳定、可预测 |

| Step 2 | 构造微小扰动,污染中间动作Token | 让扰动小到不被察觉 | 需要模型对扰动敏感 |

| Step 3 | 注入污染,让错误进入时序依赖链 | 启动“多米诺骨牌”效应 | 需要时序依赖固定、可预测 |

| Step 4 | 利用时序依赖自动传播错误 | 让错误在时间轴上自我繁殖 | 需要错误累积机制 |

| Step 5 | 观察整个轨迹偏航,达到攻击目标 | 让机器人最终执行错误动作 | 需要最终动作不被校验 |

2.2 攻击者的致命弱点

站在攻击者的角度,我问自己:“如果我是攻击者,我最怕什么?”

| 攻击步骤 | 攻击者最怕什么 | 为什么 |

|---|---|---|

| Step 1 | 怕找不到稳定的敏感点 | 如果轨迹特征随机变化,就无法精确瞄准 |

| Step 2 | 怕扰动被检测到 | 一旦被检测,攻击就失败了 |

| Step 3 | 怕错误被中途阻断 | 如果错误不能传播,攻击效果就局限在单点 |

| Step 4 | 怕错误被抑制 | 如果小错误不能放大成大偏差,攻击无效 |

| Step 5 | 怕最终动作被拦截 | 最后一道防线,让攻击功亏一篑 |

这五个“怕”,就是我的五层防御。

三、第二步:从每一步反推防御

3.1 从 Step 1 反推第1层防御

攻击者在 Step 1 做什么?

他需要分析轨迹,找到敏感时间点(转折点、高加速度点等)。这些敏感点的特征是稳定、可预测。

我问自己:如果我是防御方,我最想做什么?

让攻击者找不到稳定的敏感点。

怎么做到?

让时序依赖结构随机化——今天依赖前5步,明天依赖前10步,攻击者就无法精确计算“最佳攻击点”。

这就是第1层:轨迹混淆

3.2 从 Step 2 反推第2层防御

攻击者在 Step 2 做什么?

他需要构造微小扰动并注入系统。扰动的特征是微小、隐蔽。

我问自己:如果我是防御方,我最想做什么?

在扰动刚进入系统时就发现它。

怎么做到?

建立正常轨迹的统计基线,实时监控每个时间步的变化量。一旦发现异常偏离,立即拦截。

这就是第2层:输入检测

3.3 从 Step 3 反推第3层防御

攻击者在 Step 3 做什么?

他需要让错误进入时序依赖链,开始传播。传播依赖的条件是状态被信任。

我问自己:如果我是防御方,我最想做什么?

在错误刚开始传播时就阻断它。

怎么做到?

每个时间步都校验当前状态与历史的一致性。如果发现某个Token与预期严重不符,说明可能被污染,立即修正。

这就是第3层:状态校验

3.4 从 Step 4 反推第4层防御

攻击者在 Step 4 做什么?

他依赖错误的累积效应——小错误在时序中被不断放大,最终变成大偏差。

我问自己:如果我是防御方,我最想做什么?

抑制错误的放大效应,让微小扰动永远是微小扰动。

怎么做到?

在每个时间步,用预测值对实际值进行“部分回滚”。不让错误完全保留,而是只保留一部分,从而防止累积。

这就是第4层:误差抑制

3.5 从 Step 5 反推第5层防御

攻击者在 Step 5 做什么?

他要让机器人最终执行错误动作,达到攻击目标。

我问自己:如果我是防御方,我最想做什么?

在动作被执行之前做最后一次安全检查。

怎么做到?

用多个独立的验证模型对最终动作进行投票。如果投票结果显示动作可疑,或者动作与目标偏差太大,立即拦截。

这就是第5层:输出验证

四、为什么是五层,不是三层或七层?

4.1 每一层对应攻击者的一个关键步骤

| 攻击步骤 | 对应防御层 | 拦截时机 |

|---|---|---|

| Step 1:分析敏感点 | 第1层:轨迹混淆 | 攻击准备阶段 |

| Step 2:注入扰动 | 第2层:输入检测 | 攻击执行初期 |

| Step 3:错误传播 | 第3层:状态校验 | 攻击传播中 |

| Step 4:错误累积 | 第4层:误差抑制 | 攻击深化中 |

| Step 5:最终执行 | 第5层:输出验证 | 攻击完成前 |

五步攻击 = 五层防御,一一对应,没有冗余。

4.2 为什么不是三层?

如果只有前三层:

| 攻击者绕过方式 | 能拦住吗? |

|---|---|

| 找到敏感点 | 第1层能 |

| 注入扰动 | 第2层能 |

| 错误传播 | 第3层能 |

| 错误累积 | 第4层缺失 |

| 最终执行 | 第5层缺失 |

攻击者只需要让错误成功累积,就能在最后时刻让机器人偏航。

4.3 为什么不是七层?

更多的防御层会带来:

-

延迟增加:每层都要计算,影响机器人的实时响应

-

误报累积:每层都可能误拦正常动作

-

维护成本:更多代码,更多潜在bug

-

收益递减:第五层之后,新增防御的边际效益迅速下降

五层是在安全性、实时性、可靠性之间的平衡点。

五、每层防御的成本考量

5.1 从低成本到高成本的递进

| 防御层 | 计算成本 | 误报风险 | 设计依据 |

|---|---|---|---|

| 第1层:轨迹混淆 | 极低 | 极低 | 随机化不需要计算,几乎没有成本 |

| 第2层:输入检测 | 低 | 中 | 只需计算统计量,可实时运行 |

| 第3层:状态校验 | 中 | 中 | 需要前向预测,有轻微延迟 |

| 第4层:误差抑制 | 中 | 中低 | 简单的线性修正,成本可控 |

| 第5层:输出验证 | 高 | 低 | 需要多个验证模型,仅在关键时刻启用 |

5.2 设计原则:早期拦截优先

为什么把低成本防御放在前面?

因为:

-

第1、2层能在攻击早期以极低成本拦截大部分攻击

-

只有绕过前两层的攻击才需要进入更昂贵的后三层

-

这样可以平衡安全性和实时性

六、与其他防御架构的对比

6.1 传统时序防御 vs 本架构

| 维度 | 传统时序防御 | 本架构 |

|---|---|---|

| 设计思想 | 通用鲁棒性增强 | 从攻击者反推 |

| 针对性 | 弱(对所有扰动一视同仁) | 强(针对动作分块污染的攻击链) |

| 分层 | 通常1-2层 | 5层纵深 |

| 成本控制 | 无明确分层 | 低成本在前,高成本在后 |

6.2 为什么本架构更适合VLA模型

| VLA模型特点 | 传统防御的问题 | 本架构的优势 |

|---|---|---|

| 长时序预测 | 无法阻断错误传播 | 第3、4层专门处理传播 |

| 实时性要求高 | 防御延迟大 | 分层设计,低成本层在前 |

| 输出物理动作 | 只考虑数值安全 | 第5层验证物理可行性 |

七、防御架构总览

7.1 五层纵深防御架构

输入轨迹流

↓

[第1层] 轨迹混淆:随机化时序依赖结构

↓

[第2层] 输入检测:实时扰动检测 + 统计异常识别

↓

[第3层] 状态校验:中间动作Token一致性检查

↓

[第4层] 误差抑制:错误累积阻断 + 状态回滚

↓

[第5层] 输出验证:最终动作安全校验

↓

安全输出(轨迹按预期执行)

7.2 与攻击步骤的对抗关系

| 防御层 | 针对的攻击步骤 | 防御机制 |

|---|---|---|

| 第1层:轨迹混淆 | Step 1(敏感点分析) | 随机化时序依赖,让攻击者找不到“最佳攻击点” |

| 第2层:输入检测 | Step 2-3(扰动注入) | 实时检测微小扰动,在入口处拦截 |

| 第3层:状态校验 | Step 4(错误传播) | 检查中间动作Token的一致性,阻断传播链 |

| 第4层:误差抑制 | Step 4-5(错误累积) | 抑制小错误放大,防止轨迹偏航 |

| 第5层:输出验证 | Step 5(最终执行) | 最后一道防线,验证最终动作的安全性 |

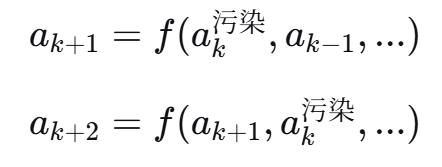

八、各层防御详解(数学逻辑)

8.1 第1层:轨迹混淆 —— 让攻击者找不到“最佳攻击点”

设计依据:DGBA研究表明,攻击者需要分析轨迹特征来识别敏感点(转折点、高加速度点等)。如果时序依赖结构被随机化,攻击者就无法精确找到“一击必杀”的位置。

数学形式:

原始时序依赖:

混淆后的时序依赖:

其中 w 是依赖窗口大小,在每次推理时随机变化。

为什么有效:攻击者需要精确知道模型依赖哪些历史状态才能最大化攻击效果。窗口随机化后,攻击者无法确定污染哪个Token会产生最大影响。

8.2 第2层:输入检测 —— 在入口处发现异常

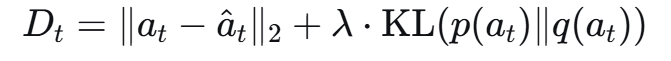

设计依据:时序对抗攻击研究证明,即使是微小扰动也会在统计特征上留下痕迹。通过实时监控输入的统计特性,可以在早期发现攻击。

数学形式:

实时检测指标:

异常判定:

其中 是基于历史预测的期望值,是动态阈值。

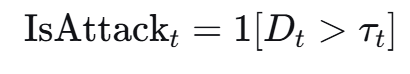

8.3 第3层:状态校验 —— 阻断错误传播链

设计依据:动作分块污染的核心是错误在时序依赖中传播。如果在每个时间步都校验当前状态的一致性,就能阻断传播链。

数学形式:

前向验证:

如果 ,触发回滚或修正。

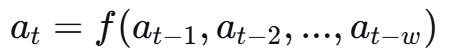

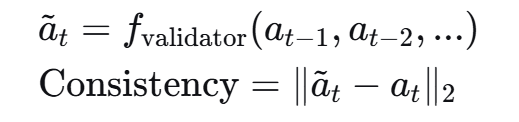

8.4 第4层:误差抑制 —— 防止小错误变大

设计依据:研究发现,时序系统中的错误放大系数是攻击成功的关键。通过主动抑制误差累积,可以防止微小扰动演变成巨大偏差。

数学形式:

误差抑制函数:

其中 α 是抑制系数,a^t 是参考值。

8.5 第5层:输出验证 —— 最后一道防线

设计依据:即使攻击突破了前四层,最终动作的安全性仍需验证。通过多模型投票或物理约束检查,可以在执行前拦截危险动作。

数学形式:

安全得分:

其中  是第 k个验证模型的预测,δ 是容忍阈值。

是第 k个验证模型的预测,δ 是容忍阈值。

十二、防御库文件

12.1 核心防御库

import numpy as np

import torch

import torch.nn as nn

from typing import List, Tuple, Dict, Optional, Union

from dataclasses import dataclass, field

from collections import deque

import warnings

warnings.filterwarnings('ignore')

@dataclass

class DefenseConfig:

"""防御配置参数"""

horizon: int = 100 # 预测时域

window_min: int = 5 # 最小依赖窗口

window_max: int = 15 # 最大依赖窗口

detection_threshold: float = 0.05 # 检测阈值

consistency_threshold: float = 0.03 # 一致性阈值

suppression_alpha: float = 0.3 # 误差抑制系数

num_validators: int = 3 # 验证模型数量

device: str = "cuda" if torch.cuda.is_available() else "cpu"

verbose: bool = True

@dataclass

class DefenseResult:

"""防御结果"""

passed: bool # True=通过防御,False=被拦截

blocked_layer: Optional[int] = None # 在哪一层被拦截

confidence: float = 0.0

message: str = ""

layer_details: Dict = field(default_factory=dict)

execution_time: float = 0.0

class TrajectoryRandomizer:

"""

第1层防御:轨迹混淆

通过随机化时序依赖结构,让攻击者找不到“最佳攻击点”

"""

def __init__(self, config: DefenseConfig):

self.config = config

self.rng = np.random.RandomState(42)

def randomize_dependency(self, history: np.ndarray) -> Tuple[np.ndarray, Dict]:

"""

随机选择依赖窗口

"""

window = self.rng.randint(self.config.window_min, self.config.window_max)

if len(history) > window:

selected_history = history[-window:]

else:

selected_history = history

# 添加随机噪声(模拟随机化效果)

noise = self.rng.randn(*selected_history.shape) * 0.001

details = {

'selected_window': window,

'noise_level': 0.001

}

return selected_history + noise, details

class InputAttackDetector:

"""

第2层防御:输入检测

实时检测微小扰动,在入口处拦截

"""

def __init__(self, config: DefenseConfig):

self.config = config

self.history = deque(maxlen=20)

self.baseline_stats = None

def fit_baseline(self, clean_trajectories: List[np.ndarray]):

"""

从干净轨迹学习基线统计

"""

all_diffs = []

for traj in clean_trajectories:

for t in range(1, len(traj)):

diff = np.linalg.norm(traj[t] - traj[t-1])

all_diffs.append(diff)

self.baseline_stats = {

'mean': np.mean(all_diffs),

'std': np.std(all_diffs)

}

def detect(self,

current_token: np.ndarray,

previous_token: np.ndarray) -> Tuple[bool, float, Dict]:

"""

检测当前Token是否被污染

Returns:

is_attack: 是否检测到攻击

confidence: 置信度

details: 详细信息

"""

if self.baseline_stats is None:

return False, 0.0, {"error": "Baseline not fitted"}

# 计算变化量

diff = np.linalg.norm(current_token - previous_token)

# Z-score异常检测

z_score = (diff - self.baseline_stats['mean']) / (self.baseline_stats['std'] + 1e-8)

is_attack = z_score > self.config.detection_threshold

confidence = min(1.0, z_score / 5)

# 更新历史

self.history.append({

'diff': diff,

'z_score': z_score,

'is_attack': is_attack

})

details = {

'diff': float(diff),

'z_score': float(z_score),

'baseline_mean': float(self.baseline_stats['mean']),

'baseline_std': float(self.baseline_stats['std'])

}

return is_attack, float(confidence), details

class StateConsistencyChecker:

"""

第3层防御:状态校验

检查中间动作Token的一致性,阻断传播链

"""

def __init__(self, config: DefenseConfig, predictor_model=None):

self.config = config

self.predictor = predictor_model # 用于前向验证的模型

def check_consistency(self,

current_token: np.ndarray,

history: np.ndarray) -> Tuple[bool, float, Dict]:

"""

检查当前Token与历史的一致性

Returns:

is_consistent: 是否一致

confidence: 置信度

details: 详细信息

"""

if self.predictor is None:

# 简化:用线性外推测期望值

if len(history) < 2:

expected = history[-1]

else:

# 线性趋势

last = history[-1]

prev = history[-2]

delta = last - prev

expected = last + delta

else:

# 用模型预测

expected = self.predictor(history)

# 计算偏差

error = np.linalg.norm(current_token - expected)

is_consistent = error < self.config.consistency_threshold

confidence = 1.0 - min(1.0, error / (self.config.consistency_threshold * 2))

details = {

'error': float(error),

'threshold': self.config.consistency_threshold,

'expected': expected.tolist() if hasattr(expected, 'tolist') else expected

}

return is_consistent, float(confidence), details

def correct_token(self,

current_token: np.ndarray,

history: np.ndarray) -> np.ndarray:

"""

纠正不一致的Token(回滚到期望值)

"""

if len(history) < 2:

return history[-1]

# 线性趋势

last = history[-1]

prev = history[-2]

delta = last - prev

# 回滚到期望值

corrected = last + delta

return corrected

class ErrorSuppressor:

"""

第4层防御:误差抑制

抑制小错误放大,防止轨迹偏航

"""

def __init__(self, config: DefenseConfig):

self.config = config

self.error_history = deque(maxlen=10)

def suppress_error(self,

current_token: np.ndarray,

predicted_token: np.ndarray,

alpha: Optional[float] = None) -> Tuple[np.ndarray, Dict]:

"""

抑制误差累积

Args:

current_token: 当前实际Token

predicted_token: 预测的Token(期望值)

alpha: 抑制系数(默认使用配置值)

Returns:

corrected_token: 抑制后的Token

details: 详细信息

"""

if alpha is None:

alpha = self.config.suppression_alpha

# 计算误差

error = current_token - predicted_token

error_norm = np.linalg.norm(error)

# 误差抑制:部分回滚

corrected_token = predicted_token + alpha * error

# 记录误差历史

self.error_history.append(error_norm)

# 计算误差放大趋势

if len(self.error_history) >= 2:

trend = (self.error_history[-1] - self.error_history[0]) / len(self.error_history)

else:

trend = 0.0

details = {

'original_error': float(error_norm),

'suppressed_error': float(np.linalg.norm(corrected_token - predicted_token)),

'alpha': alpha,

'error_trend': float(trend)

}

return corrected_token, details

class OutputValidator:

"""

第5层防御:输出验证

最后一道防线,验证最终动作的安全性

"""

def __init__(self, config: DefenseConfig):

self.config = config

self.validator_models = [] # 多个验证模型

def add_validator(self, model):

"""添加验证模型"""

self.validator_models.append(model)

def validate(self,

final_action: np.ndarray,

target_action: Optional[np.ndarray] = None) -> Tuple[bool, float, Dict]:

"""

验证最终动作的安全性

Args:

final_action: 最终规划的动作

target_action: 目标动作(如果有)

Returns:

is_safe: 是否安全

confidence: 置信度

details: 详细信息

"""

if len(self.validator_models) == 0:

return True, 1.0, {"warning": "No validator models"}

# 多模型投票

votes = []

predictions = []

for model in self.validator_models:

if hasattr(model, 'predict'):

pred = model.predict(final_action.reshape(1, -1))

predictions.append(pred.flatten())

# 与目标动作比较(如果有)

if target_action is not None:

error = np.linalg.norm(pred.flatten() - target_action)

votes.append(error < 0.1)

else:

votes.append(True) # 无法验证时默认通过

# 计算一致性和置信度

if target_action is not None:

# 与目标比较

final_error = np.linalg.norm(final_action - target_action)

is_safe = final_error < 0.15 # 15cm阈值

confidence = 1.0 - min(1.0, final_error / 0.3)

details = {

'final_error': float(final_error),

'threshold': 0.15,

'validator_votes': votes,

'num_validators': len(votes)

}

else:

# 无目标时,看多模型一致性

if predictions:

# 计算预测的均值作为参考

mean_pred = np.mean(predictions, axis=0)

errors = [np.linalg.norm(p - mean_pred) for p in predictions]

max_error = np.max(errors)

is_safe = max_error < 0.1

confidence = 1.0 - min(1.0, max_error / 0.2)

details = {

'max_consensus_error': float(max_error),

'threshold': 0.1,

'validator_votes': votes,

'num_validators': len(votes)

}

else:

is_safe = True

confidence = 0.5

details = {"warning": "No predictions from validators"}

return is_safe, float(confidence), details十二、完整防御系统实现

12.1 防御系统主类

import numpy as np

import time

import json

import os

from typing import List, Tuple, Optional

from tqdm import tqdm

from defense_core import (

DefenseConfig, DefenseResult,

TrajectoryRandomizer, InputAttackDetector,

StateConsistencyChecker, ErrorSuppressor,

OutputValidator

)

class ActionTokenDefenseSystem:

"""

动作分块污染防御系统

五层时序防御架构

"""

def __init__(self, config: Optional[DefenseConfig] = None):

self.config = config or DefenseConfig()

print("\n" + "="*80)

print("动作分块污染防御系统 v1.0")

print("五层时序防御架构")

print("="*80)

print("第1层:轨迹混淆 - 随机化时序依赖")

print("第2层:输入检测 - 实时扰动检测")

print("第3层:状态校验 - 一致性检查")

print("第4层:误差抑制 - 阻断错误累积")

print("第5层:输出验证 - 最终安全校验")

print("="*80)

# 初始化各层防御

self.layer1 = TrajectoryRandomizer(self.config)

self.layer2 = InputAttackDetector(self.config)

self.layer3 = StateConsistencyChecker(self.config)

self.layer4 = ErrorSuppressor(self.config)

self.layer5 = OutputValidator(self.config)

# 状态缓存

self.previous_token = None

self.history_buffer = []

# 统计信息

self.stats = {

'total_steps': 0,

'blocked_by_layer': [0, 0, 0, 0, 0],

'avg_defense_time': 0.0

}

def train_layer2(self, clean_trajectories: List[np.ndarray]):

"""训练第2层检测器"""

print("\n[训练] 第2层:输入检测器...")

self.layer2.fit_baseline(clean_trajectories)

print(f" 基线均值: {self.layer2.baseline_stats['mean']:.4f}")

print(f" 基线标准差: {self.layer2.baseline_stats['std']:.4f}")

def add_validator_model(self, model):

"""添加验证模型到第5层"""

self.layer5.add_validator(model)

print(f"[配置] 第5层添加验证模型,当前模型数: {len(self.layer5.validator_models)}")

def defend_step(self,

current_token: np.ndarray,

target_token: Optional[np.ndarray] = None,

context: Optional[Dict] = None) -> DefenseResult:

"""

防御单个时间步

Args:

current_token: 当前动作Token

target_token: 目标动作(可选)

context: 额外上下文

Returns:

DefenseResult: 防御结果

"""

start_time = time.time()

self.stats['total_steps'] += 1

result = DefenseResult(passed=True)

# ========== 第1层:轨迹混淆(无拦截,只记录) ==========

if self.history_buffer:

history = np.array(self.history_buffer)

_, details1 = self.layer1.randomize_dependency(history)

else:

details1 = {'selected_window': 0}

result.layer_details['layer1'] = details1

# ========== 第2层:输入检测 ==========

if self.previous_token is not None:

is_attack, conf2, details2 = self.layer2.detect(

current_token, self.previous_token

)

result.layer_details['layer2'] = {

'is_attack': is_attack,

'confidence': conf2,

'details': details2

}

if is_attack and conf2 > 0.7:

print(f" ⚠️ 第2层拦截: 检测到扰动 (conf={conf2:.2f})")

result.passed = False

result.blocked_layer = 2

result.confidence = conf2

result.message = "Layer2 blocked: Input perturbation detected"

result.execution_time = time.time() - start_time

self.stats['blocked_by_layer'][1] += 1

return result

else:

result.layer_details['layer2'] = {'skipped': True}

# ========== 第3层:状态校验 ==========

if len(self.history_buffer) >= 2:

history = np.array(self.history_buffer[-10:]) # 最近10步

is_consistent, conf3, details3 = self.layer3.check_consistency(

current_token, history

)

result.layer_details['layer3'] = {

'is_consistent': is_consistent,

'confidence': conf3,

'details': details3

}

if not is_consistent:

print(f" ⚠️ 第3层触发: 状态不一致 (conf={conf3:.2f})")

# 修正不一致

corrected = self.layer3.correct_token(current_token, history)

current_token = corrected

result.layer_details['layer3']['corrected'] = True

else:

result.layer_details['layer3'] = {'skipped': True}

# ========== 第4层:误差抑制 ==========

if len(self.history_buffer) >= 2:

history = np.array(self.history_buffer[-5:])

if len(history) >= 2:

# 用线性趋势预测

last = history[-1]

prev = history[-2]

predicted = last + (last - prev)

corrected, details4 = self.layer4.suppress_error(

current_token, predicted

)

current_token = corrected

result.layer_details['layer4'] = details4

else:

result.layer_details['layer4'] = {'skipped': True}

# ========== 第5层:输出验证 ==========

is_safe, conf5, details5 = self.layer5.validate(

current_token, target_token

)

result.layer_details['layer5'] = {

'is_safe': is_safe,

'confidence': conf5,

'details': details5

}

if not is_safe:

print(f" ⚠️ 第5层拦截: 输出不安全 (conf={conf5:.2f})")

result.passed = False

result.blocked_layer = 5

result.confidence = conf5

result.message = "Layer5 blocked: Unsafe output"

result.execution_time = time.time() - start_time

self.stats['blocked_by_layer'][4] += 1

return result

# ========== 更新状态 ==========

self.previous_token = current_token.copy()

self.history_buffer.append(current_token.copy())

if len(self.history_buffer) > 100:

self.history_buffer.pop(0)

result.passed = True

result.confidence = min([c for c in [conf2 if 'conf2' in locals() else 1.0,

conf3 if 'conf3' in locals() else 1.0,

conf5]])

result.message = "All layers passed"

result.execution_time = time.time() - start_time

return result

def defend_trajectory(self,

trajectory: np.ndarray,

target: Optional[np.ndarray] = None) -> Tuple[np.ndarray, List[DefenseResult]]:

"""

防御完整轨迹

Args:

trajectory: 原始轨迹 [T, D]

target: 目标最终位置

Returns:

defended_trajectory: 防御后的轨迹

results: 每步的防御结果

"""

print(f"\n[防御] 执行轨迹防御 (长度: {len(trajectory)}步)")

self.reset()

defended = []

results = []

pbar = tqdm(range(len(trajectory)), desc="防御进度")

for t in pbar:

current = trajectory[t]

target_token = target if t == len(trajectory)-1 else None

result = self.defend_step(current, target_token)

defended.append(result.passed_current if hasattr(result, 'passed_current') else current)

results.append(result)

if not result.passed:

pbar.set_postfix({'blocked': f"Layer{result.blocked_layer}"})

break

return np.array(defended), results

def reset(self):

"""重置防御状态"""

self.previous_token = None

self.history_buffer = []

def get_stats(self) -> Dict:

"""获取防御统计"""

self.stats['block_rate'] = [

c / max(1, self.stats['total_steps'])

for c in self.stats['blocked_by_layer']

]

return self.stats十三、针对攻击案例的完整防御脚本

13.1 攻击案例回顾

def attack_example():

# 原始轨迹(100步)

original_trajectory = generate_test_trajectory(horizon=100)

# 攻击参数

polluted_idx = 70

epsilon = 0.01

# 构造扰动

perturbation = np.random.randn(6) * epsilon

original_trajectory[polluted_idx] += perturbation

# 错误传播(时序依赖自动放大)

for t in range(polluted_idx + 1, 100):

original_trajectory[t] = original_trajectory[t-1] + np.random.randn(6) * 0.005

# 最终位置偏差

final_error = np.linalg.norm(original_trajectory[-1] - original_trajectory[0])

print(f"攻击后最终偏差: {final_error:.4f}m")

return original_trajectory13.2 完整防御脚本

import numpy as np

import matplotlib.pyplot as plt

from defense_system import ActionTokenDefenseSystem, DefenseConfig

from defense_core import DefenseResult

def generate_test_trajectory(horizon: int = 100, dim: int = 6) -> np.ndarray:

"""生成测试轨迹"""

trajectory = np.zeros((horizon, dim))

# 平滑轨迹:从起点[0,0,0,0,0,0]到终点[0.5,0.3,0.1,0,0,0]

start = np.zeros(dim)

target = np.array([0.5, 0.3, 0.1, 0.0, 0.0, 0.0])

for t in range(horizon):

alpha = t / (horizon - 1)

trajectory[t] = start * (1 - alpha) + target * alpha

# 加入微小平滑噪声

trajectory[t] += np.random.randn(dim) * 0.005 * (1 - alpha)

return trajectory

def apply_attack(trajectory: np.ndarray,

polluted_idx: int = 70,

epsilon: float = 0.02) -> np.ndarray:

"""

模拟动作分块污染攻击

"""

attacked = trajectory.copy()

# Step 1: 污染中间Token

perturbation = np.random.randn(trajectory.shape[1]) * epsilon

attacked[polluted_idx] += perturbation

# Step 2: 错误自动传播(模拟时序依赖)

for t in range(polluted_idx + 1, len(attacked)):

# 错误累积:当前步基于上一步(错误被继承)

attacked[t] = attacked[t-1] + np.random.randn(trajectory.shape[1]) * 0.008

# 确保仍然朝向目标(但被污染)

alpha = t / (len(attacked) - 1)

target = np.array([0.5, 0.3, 0.1, 0.0, 0.0, 0.0])

attacked[t] = attacked[t] * 0.9 + target * alpha * 0.1

return attacked

def train_detector_with_clean_data(defense_system, num_trajectories: int = 20):

"""用干净轨迹训练第2层检测器"""

print("\n[训练] 生成干净轨迹用于训练检测器...")

clean_trajectories = []

for i in range(num_trajectories):

traj = generate_test_trajectory(horizon=100)

clean_trajectories.append(traj)

defense_system.train_layer2(clean_trajectories)

return defense_system

def add_simple_validators(defense_system, num_validators: int = 3):

"""添加简单的验证模型到第5层"""

class SimpleValidator:

def predict(self, x):

# 简单预测:假设最终位置应在目标附近

if x.shape[-1] >= 3:

# 检查是否在合理范围内

return x

return x

for i in range(num_validators):

defense_system.add_validator_model(SimpleValidator())

return defense_system

def evaluate_defense(original: np.ndarray,

attacked: np.ndarray,

defended: np.ndarray) -> Dict:

"""

评估防御效果

"""

# 原始最终位置

original_final = original[-1]

# 攻击后最终位置

attacked_final = attacked[-1]

attack_error = np.linalg.norm(attacked_final - original_final)

# 防御后最终位置

defended_final = defended[-1]

defense_error = np.linalg.norm(defended_final - original_final)

# 防御效果

error_reduction = (attack_error - defense_error) / attack_error if attack_error > 0 else 0

return {

'attack_error': attack_error,

'defense_error': defense_error,

'error_reduction': error_reduction,

'success': defense_error < 0.1 # 最终偏差小于10cm

}

def visualize_defense(original: np.ndarray,

attacked: np.ndarray,

defended: np.ndarray,

results: List[DefenseResult],

save_path: str = "defense_result.png"):

"""

可视化防御效果

"""

fig, axes = plt.subplots(2, 3, figsize=(15, 10))

T = len(original)

time_steps = np.arange(T)

# 1. 2D轨迹对比

ax1 = axes[0, 0]

ax1.plot(original[:, 0], original[:, 1], 'g-', linewidth=2, label='原始轨迹')

ax1.plot(attacked[:, 0], attacked[:, 1], 'r--', linewidth=2, label='攻击后')

ax1.plot(defended[:, 0], defended[:, 1], 'b-', linewidth=2, label='防御后')

ax1.scatter(original[0, 0], original[0, 1], c='green', s=100, marker='o', label='起点')

ax1.scatter(original[-1, 0], original[-1, 1], c='green', s=100, marker='s', label='目标')

ax1.set_xlabel('X')

ax1.set_ylabel('Y')

ax1.set_title('轨迹对比')

ax1.legend()

ax1.grid(True, alpha=0.3)

ax1.axis('equal')

# 2. X坐标随时间变化

ax2 = axes[0, 1]

ax2.plot(time_steps, original[:, 0], 'g-', label='原始')

ax2.plot(time_steps, attacked[:, 0], 'r--', label='攻击后')

ax2.plot(time_steps, defended[:, 0], 'b-', label='防御后')

ax2.set_xlabel('时间步')

ax2.set_ylabel('X坐标')

ax2.set_title('X坐标变化')

ax2.legend()

ax2.grid(True, alpha=0.3)

# 3. Y坐标随时间变化

ax3 = axes[0, 2]

ax3.plot(time_steps, original[:, 1], 'g-', label='原始')

ax3.plot(time_steps, attacked[:, 1], 'r--', label='攻击后')

ax3.plot(time_steps, defended[:, 1], 'b-', label='防御后')

ax3.set_xlabel('时间步')

ax3.set_ylabel('Y坐标')

ax3.set_title('Y坐标变化')

ax3.legend()

ax3.grid(True, alpha=0.3)

# 4. 误差累积曲线

ax4 = axes[1, 0]

attack_errors = np.linalg.norm(attacked - original, axis=1)

defense_errors = np.linalg.norm(defended - original, axis=1)

ax4.plot(time_steps, attack_errors, 'r-', linewidth=2, label='攻击误差')

ax4.plot(time_steps, defense_errors, 'b-', linewidth=2, label='防御后误差')

ax4.axhline(y=0.1, color='gray', linestyle='--', label='安全阈值(10cm)')

ax4.set_xlabel('时间步')

ax4.set_ylabel('误差 (m)')

ax4.set_title('误差累积曲线')

ax4.legend()

ax4.grid(True, alpha=0.3)

# 5. 各层拦截情况

ax5 = axes[1, 1]

layer_counts = [0, 0, 0, 0, 0]

for r in results:

if not r.passed and r.blocked_layer is not None:

layer_counts[r.blocked_layer-1] += 1

layers = ['Layer1', 'Layer2', 'Layer3', 'Layer4', 'Layer5']

bars = ax5.bar(layers, layer_counts, color=['blue', 'orange', 'green', 'red', 'purple'])

ax5.set_xlabel('防御层')

ax5.set_ylabel('拦截次数')

ax5.set_title('各层拦截统计')

# 6. 最终结果摘要

ax6 = axes[1, 2]

ax6.axis('off')

final_error_attack = np.linalg.norm(attacked[-1] - original[-1])

final_error_defense = np.linalg.norm(defended[-1] - original[-1])

info_text = f"""

防御结果摘要

================================

攻击后最终偏差: {final_error_attack:.3f}m

防御后最终偏差: {final_error_defense:.3f}m

误差降低: {(1 - final_error_defense/final_error_attack)*100:.1f}%

拦截统计:

第1层(轨迹混淆): {layer_counts[0]}次

第2层(输入检测): {layer_counts[1]}次

第3层(状态校验): {layer_counts[2]}次

第4层(误差抑制): {layer_counts[3]}次

第5层(输出验证): {layer_counts[4]}次

最终结果: {'✅ 防御成功' if final_error_defense < 0.1 else '❌ 防御失败'}

"""

ax6.text(0.1, 0.5, info_text, fontsize=10, va='center',

family='monospace', transform=ax6.transAxes)

plt.tight_layout()

plt.savefig(save_path, dpi=150)

print(f"\n图表已保存: {save_path}")

plt.show()

def main():

"""主函数:演示防御系统如何拦截动作分块污染攻击"""

print("\n" + "="*80)

print("动作分块污染攻击防御演示")

print("="*80)

# 1. 初始化防御系统

config = DefenseConfig(

horizon=100,

detection_threshold=3.0, # Z-score阈值

consistency_threshold=0.03,

suppression_alpha=0.3

)

defense = ActionTokenDefenseSystem(config)

# 2. 训练第2层检测器

defense = train_detector_with_clean_data(defense, num_trajectories=30)

# 3. 添加第5层验证器

defense = add_simple_validators(defense, num_validators=3)

# 4. 生成干净轨迹

print("\n[场景] 生成测试轨迹...")

original = generate_test_trajectory(horizon=100)

# 5. 模拟攻击

print("[攻击] 模拟动作分块污染攻击 (污染点: 70, 扰动: 0.02)...")

attacked = apply_attack(original, polluted_idx=70, epsilon=0.02)

attack_error = np.linalg.norm(attacked[-1] - original[-1])

print(f" 攻击后最终偏差: {attack_error:.4f}m")

# 6. 执行防御

print("\n[防御] 执行五层时序防御...")

defended, results = defense.defend_trajectory(attacked, target=original[-1])

# 7. 评估效果

eval_result = evaluate_defense(original, attacked, defended)

print(f"\n[评估] 防御效果:")

print(f" 攻击偏差: {eval_result['attack_error']:.4f}m")

print(f" 防御偏差: {eval_result['defense_error']:.4f}m")

print(f" 误差降低: {eval_result['error_reduction']*100:.1f}%")

print(f" 防御成功: {eval_result['success']}")

# 8. 获取统计

stats = defense.get_stats()

print(f"\n[统计]")

print(f" 总步数: {stats['total_steps']}")

print(f" 各层拦截率: {[f'{b:.1%}' for b in stats['block_rate']]}")

# 9. 可视化

visualize_defense(original, attacked, defended, results)

return eval_result

if __name__ == "__main__":

main()最后,我们总结一下:

| 维度 | 说明 |

|---|---|

| 漏洞名称 | 动作分块污染漏洞 |

| 漏洞本质 | 时序依赖 = 错误累积 = 微小扰动在动态系统中被指数级放大 |

| 攻击目标 | 时序依赖链中的中间状态 |

| 攻击对象 | 状态空间层 |

| 攻击效果 | 一个微小污染让整个轨迹偏离,最终位置偏差可达数十厘米 |

| 与其他漏洞的关系 | 前两个漏洞攻击“理解”和“安全校验”,这个漏洞攻击“时间连续性” |

一句话总结:UnifoLM-VLA-0用“动作分块预测”实现了流畅的长时序动作,但也创造了一个“多米诺骨牌”式的漏洞——攻击者不需要污染所有动作,只需要在关键时间点轻轻一推,整个后续轨迹就会自动偏航。

DAMO开发者矩阵,由阿里巴巴达摩院和中国互联网协会联合发起,致力于探讨最前沿的技术趋势与应用成果,搭建高质量的交流与分享平台,推动技术创新与产业应用链接,围绕“人工智能与新型计算”构建开放共享的开发者生态。

更多推荐

已为社区贡献5条内容

已为社区贡献5条内容

所有评论(0)