IEC 62443工业IoT安全标准

IEC 62443(前身ISA/IEC 62443)是全球公认的工业自动化和控制系统(IACS)网络安全标准。核心特点覆盖工业控制系统全生命周期适用于OT(Operational Technology)环境定义了4个安全等级(Security Level)提供从设计到运维的完整安全框架应用场景工业IoT应用:├── 智能制造│ ├── 产线自动化│ ├── 机器人控制│ ├── 质量监控│ └──

·

IEC 62443工业IoT安全标准

目录

- IEC 62443标准体系概述

- 安全等级(SL 1-4)详解

- 工业控制系统(ICS/SCADA)安全架构

- 工业IoT边缘计算安全设计

- Android工业网关实现

- 智能制造安全场景应用

- 与消费级IoT标准的区别

- 合规实施路线图

1. IEC 62443标准体系概述

1.1 什么是IEC 62443?

IEC 62443(前身ISA/IEC 62443)是全球公认的工业自动化和控制系统(IACS)网络安全标准。

核心特点:

- 覆盖工业控制系统全生命周期

- 适用于OT(Operational Technology)环境

- 定义了4个安全等级(Security Level)

- 提供从设计到运维的完整安全框架

应用场景:

工业IoT应用:

├── 智能制造

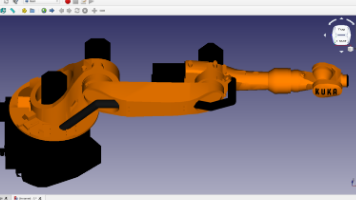

│ ├── 产线自动化

│ ├── 机器人控制

│ ├── 质量监控

│ └── 预测性维护

│

├── 能源行业

│ ├── 智能电网

│ ├── 变电站监控

│ └── 分布式能源管理

│

├── 基础设施

│ ├── 水处理系统

│ ├── 楼宇自动化

│ └── 交通控制

│

└── 石油化工

├── SCADA系统

├── DCS控制

└── 安全仪表系统(SIS)

1.2 IEC 62443标准结构

标准分为4个部分(General、Policies & Procedures、System、Component):

IEC 62443标准体系:

Part 1: General(通用要求)

├── 1-1: 术语和概念

├── 1-2: 术语表

├── 1-3: 系统安全合规指标

└── 1-4: IACS安全生命周期

Part 2: Policies & Procedures(政策和流程)

├── 2-1: 建立IACS安全计划

├── 2-2: 运营商安全计划要求

├── 2-3: 补丁管理

└── 2-4: 服务提供商要求

Part 3: System(系统级要求)

├── 3-1: 安全技术

├── 3-2: 安全风险评估

└── 3-3: 系统安全要求和安全等级(核心)

Part 4: Component(组件级要求)

├── 4-1: 产品开发要求

└── 4-2: 组件技术安全要求(核心)

最重要的两个标准:

- IEC 62443-3-3: 系统安全要求和安全等级(SL-T)

- IEC 62443-4-2: 组件技术安全要求(SL-C)

2. 安全等级(SL 1-4)详解

2.1 四个安全等级定义

IEC 62443定义了4个安全等级(Security Level),对应不同的威胁能力:

| 安全等级 | 威胁类型 | 攻击者能力 | 典型应用场景 |

|---|---|---|---|

| SL 1 | 意外或偶然的违规 | 无技能、无工具 | 非关键系统、办公楼宇 |

| SL 2 | 故意的简单攻击 | 低技能、通用工具 | 一般工业生产线 |

| SL 3 | 故意的复杂攻击 | 中等技能、定制工具、部分知情 | 关键基础设施(电力、水) |

| SL 4 | 故意的精密攻击 | 高技能、专业资源、完全知情 | 国家安全相关系统 |

2.2 安全等级要求映射

SL 1 - 基本保护:

// SL 1基本安全措施

class SecurityLevel1Measures {

// 基本访问控制

fun basicAccessControl() {

// 用户名+密码认证

val user = authenticateUser(username, password)

// 简单日志记录

logAccess(user, action = "login")

}

// 基本网络隔离

fun basicNetworkSegmentation() {

// 将OT网络与IT网络物理分离

val otNetwork = NetworkSegment(

name = "OT_Network",

vlan = 100,

isolated = true

)

}

}

SL 2 - 增强保护:

// SL 2增强安全措施

class SecurityLevel2Measures {

// 基于角色的访问控制(RBAC)

fun rbacAccessControl() {

val user = authenticateUser(username, password)

// 检查角色权限

val hasPermission = checkPermission(

user = user,

resource = "plc_controller",

action = "write"

)

if (!hasPermission) {

throw AccessDeniedException()

}

// 详细审计日志

auditLog.record(

user = user,

action = "write_plc",

resource = "plc_controller_01",

timestamp = Clock.System.now(),

sourceIP = request.remoteAddress

)

}

// 安全通信

fun secureComm unication() {

// 使用TLS 1.2+加密通信

val sslContext = SSLContext.getInstance("TLSv1.3")

sslContext.init(keyManagers, trustManagers, secureRandom)

// 双向认证

val client = OkHttpClient.Builder()

.sslSocketFactory(

sslContext.socketFactory,

trustManagers[0] as X509TrustManager

)

.hostnameVerifier { hostname, session ->

// 验证服务器证书

verifyCertificate(session.peerCertificates)

}

.build()

}

}

SL 3 - 高级保护:

// SL 3高级安全措施

class SecurityLevel3Measures {

// 多因素认证(MFA)

suspend fun mfaAuthentication(

username: String,

password: String,

otpCode: String

): AuthResult {

// 第一因素:密码

val passwordValid = verifyPassword(username, password)

if (!passwordValid) {

return AuthResult.Failed("Invalid password")

}

// 第二因素:TOTP

val otpValid = verifyTOTP(username, otpCode)

if (!otpValid) {

return AuthResult.Failed("Invalid OTP")

}

// 第三因素:设备指纹

val deviceFingerprint = getDeviceFingerprint()

val deviceTrusted = isDeviceTrusted(username, deviceFingerprint)

if (!deviceTrusted) {

// 需要额外验证

return AuthResult.RequireAdditionalVerification

}

return AuthResult.Success(generateToken(username))

}

// 网络异常检测

class NetworkAnomalyDetection {

private val normalBehaviorModel = buildNormalBehaviorModel()

fun detectAnomaly(networkTraffic: NetworkTraffic): AnomalyResult {

// 1. 流量特征提取

val features = extractFeatures(networkTraffic)

// 2. 与正常行为模型对比

val deviation = calculateDeviation(features, normalBehaviorModel)

// 3. 判断是否异常

return when {

deviation > CRITICAL_THRESHOLD -> {

AnomalyResult.Critical(

description = "Potential attack detected",

action = "Block and alert"

)

}

deviation > WARNING_THRESHOLD -> {

AnomalyResult.Warning(

description = "Unusual pattern detected",

action = "Monitor closely"

)

}

else -> AnomalyResult.Normal

}

}

}

// 安全区域和管道模型

fun implementZoneAndConduit() {

// 定义安全区域

val zones = listOf(

SecurityZone(

id = "Zone_1",

name = "Enterprise Zone",

securityLevel = SL.SL2,

description = "IT网络"

),

SecurityZone(

id = "Zone_2",

name = "DMZ",

securityLevel = SL.SL3,

description = "边界区"

),

SecurityZone(

id = "Zone_3",

name = "Control Zone",

securityLevel = SL.SL3,

description = "控制系统区"

),

SecurityZone(

id = "Zone_4",

name = "Safety Zone",

securityLevel = SL.SL4,

description = "安全仪表系统"

)

)

// 定义管道(通信路径)

val conduits = listOf(

Conduit(

from = "Zone_1",

to = "Zone_2",

protocol = "HTTPS",

encryption = true,

authentication = AuthType.MUTUAL_TLS

),

Conduit(

from = "Zone_2",

to = "Zone_3",

protocol = "OPC UA",

encryption = true,

authentication = AuthType.CERTIFICATE

)

)

}

}

SL 4 - 最高保护:

// SL 4最高级安全措施

class SecurityLevel4Measures {

// 硬件安全模块(HSM)

class HSMKeyManager(private val hsmDevice: HSMDevice) {

fun generateKey(keyId: String, keyType: KeyType): Key {

// 密钥在HSM内部生成,永不离开HSM

return hsmDevice.generateKey(

keyId = keyId,

keyType = keyType,

exportable = false // 密钥不可导出

)

}

fun sign(keyId: String, data: ByteArray): ByteArray {

// 签名操作在HSM内部完成

return hsmDevice.sign(keyId, data)

}

}

// 物理层安全

fun physicalSecurity() {

// 防篡改检测

val tamperDetector = TamperDetector()

tamperDetector.onTamperDetected {

// 立即擦除敏感数据

zeroizeKeys()

// 发送告警

sendCriticalAlert("Physical tampering detected")

// 锁定设备

lockDevice()

}

}

// 实时入侵检测与响应

class IntrusionDetectionSystem {

suspend fun monitorAndRespond() {

flow {

while (true) {

// 1. 收集多源数据

val networkData = collectNetworkData()

val systemLogs = collectSystemLogs()

val processInfo = collectProcessInfo()

emit(SecurityEvent(networkData, systemLogs, processInfo))

delay(100.milliseconds) // 实时监控

}

}.collect { event ->

// 2. 实时分析

val threats = analyzeThreats(event)

// 3. 自动响应

threats.forEach { threat ->

when (threat.severity) {

Severity.CRITICAL -> {

// 立即隔离

isolateAffectedSystem(threat.target)

// 通知安全团队

notifySecurityTeam(threat)

// 记录详细信息用于取证

captureForensicData(threat)

}

Severity.HIGH -> {

// 限制访问

restrictAccess(threat.target)

// 增强监控

increaseMonitoring(threat.target)

}

else -> {

// 记录日志

logThreat(threat)

}

}

}

}

}

}

}

3. 工业控制系统安全架构

3.1 Purdue模型(ISA-95)与IEC 62443的结合

Purdue参考模型定义了工业网络的层次结构:

Level 5: Enterprise Network(企业网络)

└── ERP、MES等企业系统

↓ [DMZ / 防火墙]

Level 4: Site Business Planning & Logistics(工厂管理)

└── 生产计划、物料管理

↓ [DMZ / 防火墙]

Level 3: Site Operations & Control(生产运营)

└── SCADA、HMI、历史数据库

↓ [工业防火墙]

Level 2: Area Supervisory Control(区域监控)

└── PLC、DCS控制器

↓ [单向数据二极管]

Level 1: Basic Control(基本控制)

└── 传感器、执行器

↓

Level 0: Physical Process(物理过程)

└── 生产设备、机器

3.2 Android工业网关实现

Android设备可以作为Level 3和Level 2之间的安全网关:

// 工业安全网关

class IndustrialSecurityGateway {

// 协议转换与验证

class ProtocolGateway {

// 从IT网络(HTTPS)到OT网络(Modbus TCP)

suspend fun translateAndForward(

httpRequest: HttpRequest

): ModbusResponse {

// 1. 验证请求来源

if (!isAuthorizedSource(httpRequest.sourceIP)) {

throw UnauthorizedException("Source not authorized")

}

// 2. 验证请求内容

val command = parseCommand(httpRequest.body)

if (!isValidCommand(command)) {

throw InvalidCommandException()

}

// 3. 检查权限

val user = httpRequest.getUser()

if (!hasPermission(user, command)) {

auditLog.record("Unauthorized command attempt", user, command)

throw PermissionDeniedException()

}

// 4. 转换为Modbus协议

val modbusRequest = translateToModbus(command)

// 5. 发送到PLC

val modbusResponse = modbusClient.send(modbusRequest)

// 6. 记录审计日志

auditLog.record(

user = user,

action = "plc_write",

command = command,

result = modbusResponse

)

return modbusResponse

}

// Modbus TCP客户端(安全加固)

class SecureModbusClient(

private val plcAddress: String,

private val plcPort: Int = 502

) {

suspend fun send(request: ModbusRequest): ModbusResponse {

// 连接PLC(使用VPN或专用网络)

val socket = Socket(plcAddress, plcPort)

// 发送请求

socket.getOutputStream().write(request.toBytes())

// 接收响应

val response = socket.getInputStream().readBytes()

// 验证响应

if (!validateModbusResponse(response)) {

throw InvalidResponseException()

}

return ModbusResponse.parse(response)

}

}

}

// 深度包检测(DPI)

class DeepPacketInspection {

fun inspectPacket(packet: NetworkPacket): InspectionResult {

// 1. 协议识别

val protocol = identifyProtocol(packet)

// 2. 协议解析

val parsedData = when (protocol) {

Protocol.MODBUS_TCP -> parseModbus(packet.payload)

Protocol.OPC_UA -> parseOPCUA(packet.payload)

Protocol.PROFINET -> parseProfiNet(packet.payload)

else -> return InspectionResult.UnknownProtocol

}

// 3. 白名单检查

if (!isInWhitelist(parsedData)) {

return InspectionResult.Blocked("Not in whitelist")

}

// 4. 异常检测

val anomaly = detectAnomaly(parsedData)

if (anomaly.isSuspicious) {

return InspectionResult.Suspicious(anomaly.reason)

}

return InspectionResult.Allow

}

// Modbus协议解析

private fun parseModbus(payload: ByteArray): ModbusData {

// MBAP Header: 7 bytes

val transactionId = payload.readUInt16(0)

val protocolId = payload.readUInt16(2)

val length = payload.readUInt16(4)

val unitId = payload[6]

// PDU

val functionCode = payload[7]

val data = payload.sliceArray(8 until payload.size)

return ModbusData(

transactionId = transactionId,

functionCode = functionCode,

data = data

)

}

// 白名单检查

private fun isInWhitelist(data: ModbusData): Boolean {

val whitelist = listOf(

// 只允许读取操作

0x01, // Read Coils

0x02, // Read Discrete Inputs

0x03, // Read Holding Registers

0x04 // Read Input Registers

// 不允许写入操作(0x05, 0x06等)

)

return data.functionCode in whitelist

}

}

// 单向数据二极管模拟(用于Level 1 -> Level 2数据上传)

class DataDiode {

// 只允许数据从低层级向高层级流动

fun forwardDataUpstream(data: SensorData): Boolean {

// 1. 验证数据来源(必须来自Level 1)

if (data.sourceLevel != Level.LEVEL_1) {

return false

}

// 2. 数据清洗(移除任何可执行内容)

val sanitized = sanitizeData(data)

// 3. 单向传输到Level 2

transmitToLevel2(sanitized)

return true

}

// 严格禁止下行数据(Level 2 -> Level 1)

fun forwardDataDownstream(command: ControlCommand): Boolean {

// 单向数据二极管不允许下行数据

throw IllegalOperationException("Data diode only allows upstream data flow")

}

}

}

4. 工业IoT边缘计算安全设计

4.1 边缘设备安全架构

// 工业边缘计算节点

class IndustrialEdgeNode {

// 安全启动链

class SecureBootChain {

fun verifyBootChain(): BootResult {

// 1. 验证Bootloader签名(由芯片ROM验证)

if (!verifyBootloaderSignature()) {

return BootResult.Failed("Bootloader signature invalid")

}

// 2. Bootloader验证内核签名

if (!verifyKernelSignature()) {

return BootResult.Failed("Kernel signature invalid")

}

// 3. 内核验证应用签名

if (!verifyApplicationSignature()) {

return BootResult.Failed("Application signature invalid")

}

// 4. 验证配置文件完整性

if (!verifyConfigIntegrity()) {

return BootResult.Failed("Config integrity check failed")

}

return BootResult.Success

}

}

// 可信执行环境(TEE)

class TrustedExecutionEnvironment {

// 在TEE中存储和处理敏感数据

fun secureDataProcessing(rawData: ByteArray): ProcessedData {

// 1. 在TEE中解密数据

val decryptedData = teeDecrypt(rawData)

// 2. 在TEE中处理数据

val processed = teeProcess(decryptedData)

// 3. 在TEE中加密结果

val encrypted = teeEncrypt(processed)

// 数据从未在普通世界(Normal World)中以明文存在

return ProcessedData(encrypted)

}

// 安全密钥管理

fun deriveSessionKey(deviceId: String): ByteArray {

// 设备根密钥永久存储在TEE中,永不导出

val rootKey = teeGetRootKey()

// 在TEE中派生会话密钥

return teeKDF(

key = rootKey,

info = deviceId.toByteArray(),

length = 32

)

}

}

// 边缘AI模型保护

class SecureEdgeAI {

// 加密存储模型

fun loadEncryptedModel(modelPath: String): TFLiteModel {

// 1. 读取加密模型

val encryptedModel = File(modelPath).readBytes()

// 2. 在TEE中解密

val decryptedModel = teeDecrypt(encryptedModel)

// 3. 加载到TensorFlow Lite

val interpreter = Interpreter(decryptedModel)

return TFLiteModel(interpreter)

}

// 安全推理(防止模型逆向)

fun secureInference(input: FloatArray): FloatArray {

// 添加混淆和反调试

if (Debug.isDebuggerConnected()) {

throw SecurityException("Debugger detected")

}

// 执行推理

val output = FloatArray(OUTPUT_SIZE)

model.interpreter.run(input, output)

return output

}

}

// OTA更新安全

class SecureOTAUpdate {

suspend fun downloadAndInstallUpdate(

updateUrl: String

): UpdateResult {

// 1. 通过安全通道下载

val updatePackage = downloadOverTLS(updateUrl)

// 2. 验证签名链

val signatureChain = updatePackage.signatures

if (!verifySignatureChain(signatureChain)) {

return UpdateResult.SignatureInvalid

}

// 3. 验证版本(防止回滚攻击)

val currentVersion = getCurrentFirmwareVersion()

val newVersion = updatePackage.version

if (newVersion <= currentVersion) {

return UpdateResult.VersionTooOld

}

// 4. 在沙箱中测试新固件

val sandboxResult = testInSandbox(updatePackage)

if (!sandboxResult.success) {

return UpdateResult.SandboxTestFailed

}

// 5. 原子性安装(A/B分区)

val installResult = atomicInstall(updatePackage)

if (!installResult.success) {

// 自动回滚

rollbackToPreviousVersion()

return UpdateResult.InstallFailed

}

// 6. 验证新系统

reboot()

if (!verifySystemIntegrity()) {

rollbackToPreviousVersion()

return UpdateResult.IntegrityCheckFailed

}

return UpdateResult.Success

}

}

}

4.2 边缘与云协同安全

// 边缘-云混合安全架构

class EdgeCloudSecurity {

// 敏感数据本地处理

fun processLocally(sensorData: SensorData): LocalResult {

// 1. 实时数据在边缘处理

val anomaly = detectAnomalyLocally(sensorData)

if (anomaly.detected) {

// 2. 立即本地响应(无需等待云端)

takeLocalAction(anomaly)

}

// 3. 只上传聚合数据到云端

val aggregated = aggregateData(sensorData)

uploadToCloud(aggregated) // 不上传原始数据

return LocalResult(anomaly, aggregated)

}

// 联邦学习(Federated Learning)

class FederatedLearningClient {

suspend fun trainLocalModel() {

while (true) {

// 1. 从云端下载全局模型

val globalModel = downloadGlobalModel()

// 2. 使用本地数据训练(数据不离开边缘设备)

val localModel = trainOnLocalData(globalModel, localDataset)

// 3. 只上传模型更新(梯度),不上传数据

val modelUpdate = computeModelUpdate(globalModel, localModel)

uploadModelUpdate(modelUpdate)

delay(1.hours)

}

}

}

// 安全多方计算(MPC)

fun secureAggregation(localValue: Double): Double {

// 各边缘节点加密自己的值

val encryptedValue = encrypt(localValue)

// 上传到云端聚合

uploadForAggregation(encryptedValue)

// 云端只能计算聚合结果,无法看到单个值

val aggregatedResult = waitForAggregationResult()

return aggregatedResult

}

}

5. 智能制造安全场景应用

5.1 案例:智能产线安全改造

场景描述:

- 传统产线有100台PLC和50个工业机器人

- 需要接入工厂MES系统和云端分析平台

- 必须满足IEC 62443 SL 2要求

安全架构设计:

// 智能产线安全控制器

class SmartProductionLineSecurity {

// 1. 网络分区

fun setupNetworkZones() {

val zones = listOf(

// Zone 1: 企业网络(ERP、办公网)

Zone(

id = "ENT",

securityLevel = SL.SL1,

allowedProtocols = listOf("HTTPS", "SSH"),

devices = listOf("ERP Server", "File Server")

),

// Zone 2: DMZ(MES、数据库)

Zone(

id = "DMZ",

securityLevel = SL.SL2,

allowedProtocols = listOf("HTTPS", "SQL/TLS"),

devices = listOf("MES Server", "Database")

),

// Zone 3: SCADA监控层

Zone(

id = "SCADA",

securityLevel = SL.SL2,

allowedProtocols = listOf("OPC UA", "Modbus TCP"),

devices = listOf("SCADA Server", "HMI")

),

// Zone 4: 控制层

Zone(

id = "CONTROL",

securityLevel = SL.SL2,

allowedProtocols = listOf("Modbus TCP", "PROFINET"),

devices = listOf("PLC", "Industrial Robot Controller")

),

// Zone 5: 现场设备层

Zone(

id = "FIELD",

securityLevel = SL.SL1,

allowedProtocols = listOf("Modbus RTU", "IO-Link"),

devices = listOf("Sensors", "Actuators")

)

)

// 配置区域间防火墙规则

val firewallRules = listOf(

// 只允许MES从DMZ访问SCADA(单向)

FirewallRule(

from = "DMZ",

to = "SCADA",

direction = Direction.UNIDIRECTIONAL,

allowedPorts = listOf(4840), // OPC UA

authentication = true

),

// SCADA可以读取CONTROL数据,但不能写入

FirewallRule(

from = "SCADA",

to = "CONTROL",

direction = Direction.READ_ONLY,

allowedPorts = listOf(502), // Modbus

authentication = true

)

)

}

// 2. 设备认证与授权

class DeviceAccessControl {

// PLC访问控制

fun authorizePLCAccess(

user: User,

plc: PLC,

operation: Operation

): AccessDecision {

// 检查时间窗口(维护窗口外禁止写入)

if (operation.isWrite && !isMaintenanceWindow()) {

return AccessDecision.Deny("Write operations only allowed during maintenance window")

}

// 检查用户角色

val userRole = getUserRole(user)

val requiredRole = getRequiredRole(plc, operation)

if (userRole < requiredRole) {

return AccessDecision.Deny("Insufficient privileges")

}

// 检查设备健康状态

val deviceHealth = checkDeviceHealth(plc)

if (deviceHealth.isCritical) {

return AccessDecision.Deny("Device in critical state, operation blocked")

}

// 记录审计日志

auditLog.record(

timestamp = Clock.System.now(),

user = user,

device = plc,

operation = operation,

decision = "ALLOW"

)

return AccessDecision.Allow

}

}

// 3. 异常检测与响应

class ProductionAnomalyDetection {

// 实时监控产线参数

suspend fun monitorProductionLine() {

flow {

while (true) {

// 收集所有PLC数据

val plcData = collectAllPLCData()

emit(plcData)

delay(1.seconds)

}

}.collect { data ->

// 检测异常

val anomalies = detectAnomalies(data)

anomalies.forEach { anomaly ->

when (anomaly.severity) {

Severity.CRITICAL -> {

// 严重异常:自动停机

emergencyStop(anomaly.affectedDevices)

// 通知所有相关人员

notifyAll(

subject = "CRITICAL: Production line emergency stop",

body = "Anomaly detected: ${anomaly.description}"

)

// 触发调查流程

initiateIncidentResponse(anomaly)

}

Severity.HIGH -> {

// 高危异常:降速运行

reduceProductionSpeed(anomaly.affectedDevices)

// 通知运维团队

notifyOperations(anomaly)

}

Severity.MEDIUM -> {

// 中危异常:记录并监控

logAnomaly(anomaly)

increaseMonitoringFrequency(anomaly.affectedDevices)

}

else -> {

// 低危异常:仅记录

logAnomaly(anomaly)

}

}

}

}

}

// 异常模式识别

private fun detectAnomalies(data: PLCDataSet): List<Anomaly> {

val anomalies = mutableListOf<Anomaly>()

// 1. 检测参数超限

data.devices.forEach { device ->

if (device.temperature > device.maxTemperature) {

anomalies.add(

Anomaly(

type = AnomalyType.PARAMETER_OUT_OF_RANGE,

severity = Severity.HIGH,

description = "Temperature exceeded: ${device.temperature}°C",

affectedDevices = listOf(device)

)

)

}

}

// 2. 检测通信异常

if (data.communicationErrors > COMM_ERROR_THRESHOLD) {

anomalies.add(

Anomaly(

type = AnomalyType.COMMUNICATION_ANOMALY,

severity = Severity.CRITICAL,

description = "High communication error rate: ${data.communicationErrors}",

affectedDevices = data.devices

)

)

}

// 3. 检测未授权操作

val unauthorizedOperations = data.operations.filter { op ->

!isAuthorized(op)

}

if (unauthorizedOperations.isNotEmpty()) {

anomalies.add(

Anomaly(

type = AnomalyType.UNAUTHORIZED_OPERATION,

severity = Severity.CRITICAL,

description = "Unauthorized operations detected",

affectedDevices = unauthorizedOperations.map { it.device }

)

)

}

return anomalies

}

}

// 4. 安全备份与恢复

class ProductionBackupRestore {

// 定期备份PLC程序和配置

suspend fun backupAllDevices() {

devices.forEach { device ->

try {

// 读取PLC程序

val program = device.readProgram()

// 读取配置

val config = device.readConfiguration()

// 加密存储

val encrypted = encrypt(

DeviceBackup(

deviceId = device.id,

program = program,

config = config,

timestamp = Clock.System.now()

)

)

// 保存到安全存储

secureStorage.save(

key = "backup_${device.id}_${Clock.System.now()}",

value = encrypted

)

// 异地备份

offSiteBackup.upload(encrypted)

} catch (e: Exception) {

logger.error("Failed to backup device ${device.id}", e)

}

}

}

// 快速恢复

suspend fun restoreDevice(deviceId: String, backupTimestamp: Instant) {

// 1. 从安全存储读取备份

val encrypted = secureStorage.load("backup_${deviceId}_${backupTimestamp}")

// 2. 解密

val backup = decrypt<DeviceBackup>(encrypted)

// 3. 验证备份完整性

if (!verifyBackupIntegrity(backup)) {

throw BackupCorruptedException()

}

// 4. 恢复到设备

val device = getDevice(deviceId)

device.writeProgram(backup.program)

device.writeConfiguration(backup.config)

// 5. 验证恢复结果

if (!device.verify()) {

throw RestoreFailedException()

}

logger.info("Device $deviceId restored successfully from backup at $backupTimestamp")

}

}

}

6. 与消费级IoT标准的区别

| 维度 | ETSI EN 303 645(消费级) | IEC 62443(工业级) |

|---|---|---|

| 应用场景 | 智能家居、可穿戴设备 | 工业控制系统、SCADA |

| 安全等级 | 单一基线要求 | 4个安全等级(SL 1-4) |

| 实时性要求 | 低(秒级) | 高(毫秒级) |

| 可用性要求 | 一般(99%) | 极高(99.99%+) |

| 生命周期 | 3-5年 | 10-20年 |

| 认证复杂度 | 简单(自我声明) | 复杂(第三方认证) |

| 网络架构 | 扁平化 | 分层、分区(Purdue模型) |

| 协议 | HTTP/MQTT/CoAP | Modbus/OPC UA/PROFINET |

| 物理安全 | 较少考虑 | 防篡改、HSM等 |

| 后果 | 隐私泄露、财产损失 | 人身安全、环境灾难 |

7. 合规实施路线图

7.1 三阶段实施计划

第一阶段:评估与规划(3个月)

## 第一阶段任务清单

### 1. 资产清单

- [ ] 识别所有工业控制设备

- [ ] 绘制网络拓扑图

- [ ] 确定关键系统和数据

### 2. 差距分析

- [ ] 确定目标安全等级(SL-T)

- [ ] 评估当前安全状态

- [ ] 识别合规差距

### 3. 风险评估

- [ ] 识别威胁和漏洞

- [ ] 评估风险等级

- [ ] 制定风险处置计划

### 4. 制定实施计划

- [ ] 定义里程碑

- [ ] 分配预算和资源

- [ ] 获得管理层支持

第二阶段:实施与部署(6-12个月)

## 第二阶段任务清单

### 1. 网络分区

- [ ] 部署工业防火墙

- [ ] 配置VLAN和ACL

- [ ] 实施区域和管道模型

### 2. 访问控制

- [ ] 部署身份认证系统

- [ ] 实施RBAC

- [ ] 配置MFA(关键系统)

### 3. 安全监控

- [ ] 部署IDS/IPS

- [ ] 配置SIEM

- [ ] 建立SOC(安全运营中心)

### 4. 安全加固

- [ ] 更新所有设备固件

- [ ] 禁用不必要的服务

- [ ] 实施补丁管理流程

### 5. 备份与恢复

- [ ] 建立备份策略

- [ ] 测试恢复流程

- [ ] 配置异地备份

第三阶段:验证与认证(3-6个月)

## 第三阶段任务清单

### 1. 内部测试

- [ ] 渗透测试

- [ ] 漏洞扫描

- [ ] 配置审计

### 2. 文档准备

- [ ] 安全政策文档

- [ ] 操作程序文档

- [ ] 培训材料

### 3. 第三方评估

- [ ] 选择认证机构

- [ ] 提交申请

- [ ] 配合现场评估

### 4. 持续改进

- [ ] 建立PDCA循环

- [ ] 定期审计

- [ ] 更新安全措施

8. IEC 62443合规检查清单

## IEC 62443-3-3 系统安全要求检查清单

### SR 1.1 - 人工身份识别与认证

- [ ] 所有用户必须有唯一标识

- [ ] 实施强认证(密码复杂度、MFA)

- [ ] 禁用默认账户

### SR 1.2 - 软件进程和设备标识与认证

- [ ] 设备有唯一标识(证书)

- [ ] 进程间通信需认证

- [ ] 实施双向认证

### SR 1.3 - 账户管理

- [ ] 定期审计账户

- [ ] 及时删除离职人员账户

- [ ] 实施最小权限原则

### SR 1.4 - 标识符管理

- [ ] 用户ID不可重用

- [ ] 定期更新凭证

- [ ] 安全存储标识信息

### SR 1.5 - 认证器管理

- [ ] 安全分发初始密码

- [ ] 定期强制更换密码

- [ ] 防止密码猜测攻击

### SR 1.6 - 无线访问管理

- [ ] 使用WPA3加密

- [ ] 隐藏SSID(可选)

- [ ] MAC地址过滤

### SR 1.7 - 强度of认证

- [ ] 关键系统使用MFA

- [ ] 基于风险的认证强度

- [ ] 证书优于密码

### SR 1.8 - 公钥基础设施(PKI)证书

- [ ] 部署企业PKI

- [ ] 定期更新证书

- [ ] 实施证书吊销列表(CRL)

### SR 1.9 - 强度of公钥认证

- [ ] 密钥长度至少2048位(RSA)

- [ ] 或256位(ECC)

- [ ] 使用安全哈希算法(SHA-256+)

### SR 2.1 - 授权执行

- [ ] 实施访问控制策略

- [ ] 基于角色的权限分配

- [ ] 最小权限原则

### SR 2.2 - 无线使用控制

- [ ] 限制无线设备接入

- [ ] 无线流量审计

- [ ] 定期扫描未授权AP

### SR 2.3 - 移动代码使用控制

- [ ] 禁止未签名脚本

- [ ] 限制执行环境

- [ ] 代码完整性验证

### SR 2.4 - 移动代码完整性检查

- [ ] 验证代码签名

- [ ] 沙箱执行

- [ ] 运行时监控

### SR 2.5 - 会话锁定

- [ ] 空闲超时自动锁定

- [ ] 锁定后需重新认证

- [ ] 配置合理超时时间

### SR 3.1 - 通信完整性

- [ ] 使用消息认证码(MAC)

- [ ] 实施数字签名

- [ ] 检测重放攻击

### SR 3.2 - 恶意代码防护

- [ ] 部署工业防病毒软件

- [ ] 定期扫描

- [ ] 更新病毒库

### SR 3.3 - 安全功能验证

- [ ] 定期自检

- [ ] 验证安全配置

- [ ] 完整性监控

### SR 4.1 - 信息保密性

- [ ] 静态数据加密

- [ ] 传输数据加密(TLS 1.2+)

- [ ] 密钥安全管理

### SR 4.2 - 信息持久化

- [ ] 清除数据后无法恢复

- [ ] 设备退役前擦除

- [ ] 安全删除算法

### SR 5.1 - 网络分段

- [ ] 物理或逻辑分段

- [ ] 防火墙隔离

- [ ] 区域和管道模型

### SR 5.2 - 区域边界保护

- [ ] 边界防火墙

- [ ] IDS/IPS

- [ ] 深度包检测

### SR 5.3 - 一般目的设备安全通信

- [ ] 禁用不安全协议(Telnet、FTP)

- [ ] 使用SSH、SFTP、HTTPS

- [ ] 配置安全参数

### SR 5.4 - 应用分区

- [ ] 关键应用独立运行

- [ ] 容器化/虚拟化隔离

- [ ] 进程权限最小化

### SR 6.1 - 审计日志可访问性

- [ ] 集中日志管理

- [ ] 长期保存(至少1年)

- [ ] 防篡改保护

### SR 6.2 - 持续监控

- [ ] 实时监控关键参数

- [ ] 异常检测与告警

- [ ] 7x24小时SOC

### SR 7.1 - 拒绝服务防护

- [ ] 速率限制

- [ ] 资源配额

- [ ] DDoS防护

### SR 7.2 - 资源管理

- [ ] 监控资源使用

- [ ] 防止资源耗尽

- [ ] 优先级调度

### SR 7.3 - 时间同步

- [ ] 部署NTP服务器

- [ ] 所有设备时间同步

- [ ] 安全NTP配置

### SR 7.4 - 冗余

- [ ] 关键系统冗余部署

- [ ] 自动故障切换

- [ ] 定期故障演练

### SR 7.5 - 系统备份

- [ ] 定期自动备份

- [ ] 异地备份

- [ ] 定期测试恢复

### SR 7.6 - 网络和安全配置设置

- [ ] 安全基线配置

- [ ] 配置管理

- [ ] 变更控制

### SR 7.7 - 最小功能

- [ ] 只安装必要软件

- [ ] 禁用不必要服务

- [ ] 移除测试代码

### SR 7.8 - 控制系统备份

- [ ] PLC程序备份

- [ ] 配置参数备份

- [ ] 版本控制

参考资源

官方标准文档

认证机构

学习资源

相关文章

- 上一篇:《零信任架构在IoT中的落地实践》

- 下一篇:《IoT安全认证体系对比与选择》

- 相关:《ETSI EN 303 645消费级IoT安全规范》

DAMO开发者矩阵,由阿里巴巴达摩院和中国互联网协会联合发起,致力于探讨最前沿的技术趋势与应用成果,搭建高质量的交流与分享平台,推动技术创新与产业应用链接,围绕“人工智能与新型计算”构建开放共享的开发者生态。

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)