如何把芯片程序读取出来

芯片程序读取方法因芯片类型及保护机制而异。常见方式包括:1)软件提取法(通过系统接口或固件包获取);2)调试接口法(利用JTAG/SWD等标准接口读取);3)直接读取法(拆焊存储芯片用编程器读取);4)高级物理攻击(需专业设备进行微探测等)。复制流程需获取同型号空白芯片写入提取的二进制文件并验证。注意:读保护机制会阻止有效数据提取,MCU内部程序通常无法直接读取。操作存在损坏芯片风险,需专业技术支

如何把芯片程序读取出来

重要声明:

#凯基迪科技#提示以下内容仅用于技术研究、知识普及和知识产权保护目的。请确保您的操作在合法合规的范围内进行,例如对您自己拥有完全知识产权的芯片进行恢复或研究。

一、芯片程序提取复制的核心概念

简单来说,这个过程就是将存储在芯片非易失性存储器(如Flash, EEPROM, Mask ROM等)中的二进制代码(机器码)读取出来,并能够将其再次写入到另一个同型号的芯片中,使其功能完全一致。

---

二、常用方法概述(从易到难)

提取方法的难度和可行性主要取决于芯片的类型、封装、以及制造商设置的保护机制。

1. 软件提取法(最简单)

这种方法适用于系统本身提供了访问存储介质的接口。

适用场景:带有操作系统的设备(如路由器、手机)、可通过标准协议(如USB)连接的设备。方法:

(1)通过调试接口:通过ADB(Android Debug Bridge)、SSH(Secure Shell)、串口(UART)等登录到设备系统,使用`dd`、`cat`等命令直接将存储芯片的镜像文件拷贝出来。

(2)官方固件升级包:直接从厂商官网下载固件升级包(`.bin`, `.img`, `.ota` 等文件),这些文件很多时候就是完整的或可解包的固件镜像。

(3)利用漏洞:利用设备的安全漏洞获取高级权限,从而访问和导出固件。

优点:无需物理接触芯片,成本低,简单快捷。

缺点:严重依赖系统开放的功能和接口,大多数消费级产品会关闭这些接口以防止随意访问。

2. 调试接口提取法(最常见的技术手段)

许多芯片(特别是MCU和MPU)都设计有标准的调试接口,用于编程和调试。

常见接口:

* JTAG:联合测试行动组接口,是最经典、最强大的硬件调试接口。可以访问CPU寄存器、内存和存储空间。

* SWD:串行线调试,是ARM Cortex系列芯片常用的两线制调试协议,是JTAG的简化版。

* ISP:在系统编程,通常通过UART、SPI等接口配合bootloader进行编程。

方法:

(1)找到电路板上的JTAG/SWD接口(通常是一排测试点)。

(2)使用硬件调试器(如J-Link, ST-Link, USBasp,以及开源的FT2232H模块、Bus Pirate等)连接电脑和芯片。

(3) 使用配套软件(如OpenOCD, PyOCD)或IDE(Keil, IAR)来读取芯片的Flash内存内容,并保存为二进制文件或Hex文件。

优点:标准化方法,速度快,可靠性高。

缺点:保护熔丝(Security Fuse)是最大的障碍。一旦芯片设置了读保护(Read Protection Lock),通过调试接口读取到的将是全0、全F或乱码,无法获取真实代码。

3. 直接读取法(硬件攻击)

当调试接口被锁死,或者芯片本身没有外部调试接口时,就需要直接对存储单元进行操作。

方法:

(1) 解焊:使用热风枪将存储芯片(如SPI Flash、并行NOR Flash、MCU内部的Flash)从电路板上取下来。

(2)编程器读取:将取下的芯片放入专用的芯片编程器(通用编程器如Xeltek, 或TL866系列;或针对特定芯片的编程器)的座槽中。

(3) 读取和保存:在编程器软件中选择正确的芯片型号,执行“读取”操作,并将数据保存到文件中。

优点:直接有效,是提取独立存储芯片的黄金标准。

缺点:

* 对MCU无效:对于现代微控制器(MCU),程序是存储在芯片内部的Flash中,且加密锁死。直接读取MCU引脚是读不到数据的,因为内部总线访问已被阻断。

* 物理损伤风险:操作需要一定的焊接技术,可能损坏芯片或PCB。

4. 高级物理攻击法(极难且昂贵)

这是破解高端安全芯片(如智能卡、加密狗、游戏机主芯片)的方法,通常需要国家级实验室的资源。

方法:

(1)侧信道攻击:通过分析芯片运行时的功耗、电磁辐射、时序等信息来推断出密钥或数据。

(2)故障注入攻击:通过激光、电压毛刺、时钟 glitch 等手段在芯片运行时引入错误,从而绕过安全保护机制。

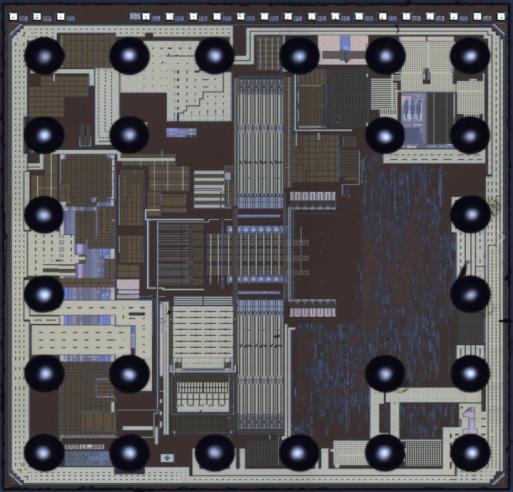

(3)微探测:**开盖(Decapping)**,使用强酸溶解芯片表面的环氧树脂封装,暴露硅晶粒。然后在电子显微镜下,用极细的微探针直接读取内部存储单元(如SRAM、Flash)的状态。

(4)聚焦离子束:使用FIB工作站修改芯片内部电路,断开保护熔丝或直接连接测试电路。

优点:理论上可以破解几乎所有芯片。

缺点:

* 需要极其专业的设备(FIB、SEM等),成本高达数百万甚至上千万元。

* 需要深厚的半导体物理、密码学和逆向工程知识。

* 过程不可逆,会彻底破坏芯片。

---

四、复制流程

提取出二进制文件(.bin)后,复制就相对简单了:

1. 获取空白芯片:

准备一个同型号的、未编程的或已擦除的目标芯片。

2. 写入程序:

(1)如果原芯片保护机制不强(或已被解除),使用原提取方法的逆过程进行写入。例如,用编程器将.bin文件写入到新的SPI Flash中;或用调试器通过SWD接口写入新的MCU。

(2)重要提示:如果原MCU设置了读保护,你提取出的数据是无效的,即使写入到新芯片也无法工作。

3. 验证:

将新芯片焊回电路板,上电测试功能是否与原芯片一致。

DAMO开发者矩阵,由阿里巴巴达摩院和中国互联网协会联合发起,致力于探讨最前沿的技术趋势与应用成果,搭建高质量的交流与分享平台,推动技术创新与产业应用链接,围绕“人工智能与新型计算”构建开放共享的开发者生态。

更多推荐

已为社区贡献4条内容

已为社区贡献4条内容

所有评论(0)