计算机网络实验三:网络层和链路层网络协议分析

文章目录1. IP协议1.1 抓包1.2 分析抓包数据1.3 分片2. Ethernet协议2.1 操作2.2 分析帧2.3 Get请求报文内容3. ARP协议3.1 操作3.2 分析1. IP协议1.1 抓包下载pingplotter5,下载完成后启动打开wireshark,开始捕获输入网址gaia.cs.umass.edu,单击【Edit】中的【option】,然后选择【Engine】,在pa

·

文章目录

1. IP协议

1.1 抓包

- 下载pingplotter5,下载完成后启动

- 打开wireshark,开始捕获

- 输入网址gaia.cs.umass.edu,单击【Edit】中的【option】,然后选择【Engine】,在packet size设置数据包大小为56字节。最后,单击绿色箭头按钮开始路由追踪。等待count计数到3时,停止。

- 重复步骤3,将size设置为2000字节

- 重复步骤4,将size设置为3500字节

- wireshark停止抓包。

1.2 分析抓包数据

选择数据:刚好从70Echo跳变到534Echo的第一条534Echo(这是开始捕获字节数为2000的数据),打开Internet Protocol ,查看数据报对应内容。

从上到下依次为(可以通过英文对照中文):

版本,首部长度,服务类型,总长度,标识和标志,片偏移,生存时间,协议,首部校验和,源地址,目的地址,分片信息,数据部分。

1.3 分片

- 仍然使用1.2 中的数据。找到分片信息:【2 IPv4 Fragments (1980 bytes) : #11371(1480) , #11371(500)

- 结果分析:除去首部,数据总长度为2000-20=1980字节。每片最大为1500字节,除去首部20字节,第一片有1480字节数据,第二片数据长度为1980-1480=500字节。

2. Ethernet协议

2.1 操作

打开浏览器;启动wireshark开始抓包;浏览器输入网址;wireshark停止抓包,过滤只剩下http。找到含有GET的数据。

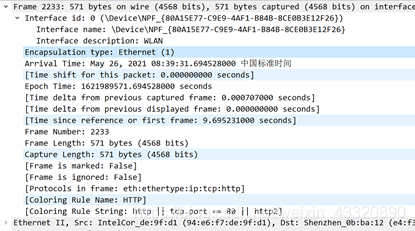

2.2 分析帧

- 帧编号:2233,

- 帧大小:571字节,

- 帧被捕获的日期和时间:Arrival Time,

- 帧距离前一个帧的捕获时间差: Time delta from previous captured frame,

- 帧距离第一个帧的捕获时间差:Time since reference or first frame,

- 帧装载的协议 Prorocols in frame

2.3 Get请求报文内容

打开Hypertext Transfer Protocol中的GET /wireshark-labs……,查看其中的内容

- 请求方法

- 请求的url,

- 版本,

- 首部字段名Host(告知服务器请求的资源所处的互联网主机名和端口号),

- 首部字段名Connection(连接,保持正常连接状态),

- 首部字段名Upgrade-Insecure-Requests(向服务器发送一个客户端对HTTPS加密和认证相应良好,并且可以成功处理的信号,可以请求所属网站所有的HTTPS资源

- 首部字段名User-Agent

(将创建请求的浏览器和用户代理名称等信息传达给服务器) - 首部字段名:Accept-Encoding

(告知服务器用户代理支持的内容编码及内容编码的优先级顺序,可一次性指定多种内容编码,采用权重q值表示相对优先级,可使用星号(*)作为通配符,指定任意编码格式) - 首部字段名:Accept-Language

(告知服务器用户代理能够处理的自然语言集)

3. ARP协议

3.1 操作

- 以管理员身份打开cmd,输入arp -d清楚缓存

- 清空浏览器缓存;

- 打开wireshark开始捕获

- 在浏览器输入网址,结束wireshark,过滤只剩下arp协议。打开任意一条数据。

3.2 分析

打开Address Resolution Protocol,查看信息

- 硬件类型

- 协议类型

- 硬件信息在帧中占的字节数

- 协议信息在帧中占的字节数

- 操作码

- 发送发的MAC地址

- 发送方的ip地址

- 目标的MAC地址

- 目标的ip地址

DAMO开发者矩阵,由阿里巴巴达摩院和中国互联网协会联合发起,致力于探讨最前沿的技术趋势与应用成果,搭建高质量的交流与分享平台,推动技术创新与产业应用链接,围绕“人工智能与新型计算”构建开放共享的开发者生态。

更多推荐

已为社区贡献2条内容

已为社区贡献2条内容

所有评论(0)