一文读懂网络安全中的“三权分立”:分权制衡如何守护你的数据安全?

三权分立是一种源自政治学的管理理念,核心思想是将权力拆分为相互独立、相互制约的三种角色。在网络安全领域,这一原则被创新性地应用为: 系统管理员(运维)、安全管理员(策略)、审计管理员(监督) 三个角色的权限分离。历史原型15世纪威尼斯银行规定:金库需三人持不同钥匙同时开启,任何两人无法单独取走黄金。现代映射在IT系统中,"三权分立"指将系统管理权系统管理员:负责日常运维(用户增删/补丁更新)安全管

一、什么是三权分立?

三权分立是一种源自政治学的管理理念,核心思想是将权力拆分为相互独立、相互制约的三种角色。在网络安全领域,这一原则被创新性地应用为: 系统管理员(运维)、安全管理员(策略)、审计管理员(监督) 三个角色的权限分离。

历史原型:

15世纪威尼斯银行规定:金库需三人持不同钥匙同时开启,任何两人无法单独取走黄金。

现代映射:

在IT系统中,"三权分立"指将系统管理权拆分为三个独立角色:

- 系统管理员:负责日常运维(用户增删/补丁更新)

- 安全管理员:制定安全策略(权限分配/审计规则)

- 审计管理员:监督操作行为(日志分析/违规追责)

举一个实际中的例子来说明,阿里云数据库PolarDB-X支持三权分立模式,打破传统数据库运维由DBA行使特权的独立控制体系,使得数据库管理员DBA、安全管理员DSA(Department Security Administrator)和审计管理员DAA(Data Audit Administrator)3者的权责更加清晰。其中:

- 数据库管理员(DBA):只具备DDL(Data Definition Language)权限。

- 安全管理员(DSA):只具备管理角色(Role)或用户(User)以及为其他账号授予权限的权限。

- 审计管理员(DAA):只具备查看审计日志的权限。

二、为什么需要三权分立?

真实案例:

2022年某电商平台安全事件:

- 事件经过:

- 单管理员账号被盗 → 黑客删除备份数据库 → 勒索比特币

- 损失:

- 直接经济损失几千万

- 用户数据泄露量2千多万条

根本原因:超级管理员账号拥有所有权限,可执行任意操作]

且无操作审批机制。

三、三权分立实现图解:权限制衡的艺术

权限划分示例(Linux系统)

| 角色 | 权限范围 | 禁止操作 |

|---|---|---|

| 系统管理员 | 用户管理/服务启停 | 修改审计策略 |

| 安全管理员 | 防火墙规则/权限分配 | 查看业务数据 |

| 审计管理员 | 日志查看/操作录像回放 | 执行系统命令 |

技术实现:

# 1. 创建角色组

groupadd sysadmin_group

groupadd secadmin_group

groupadd audit_group

# 2. 配置sudo权限(/etc/sudoers)

%sysadmin_group ALL=(ALL) /usr/sbin/useradd, /usr/bin/systemctl

%secadmin_group ALL=(ALL) /sbin/iptables, /usr/bin/chmod

%audit_group ALL=(ALL) /usr/bin/ausearch, /usr/sbin/aureport

# 3. 禁止越权操作(配置权限边界)

%audit_group !/usr/bin/su, !/usr/bin/rm

四、企业级落地四步法

步骤1:权限拆分设计

| 操作项 | 系统管理员 | 安全管理员 | 审计管理员 |

|---|---|---|---|

| 创建用户 | ✅ | ❌ | ❌ |

| 分配文件权限 | ❌ | ✅ | ❌ |

| 查看登录日志 | ❌ | ❌ | ✅ |

| 删除操作记录 | ❌ | ❌ | ❌ |

步骤2:技术强制隔离

- 堡垒机配置:

# JumpServer权限规则 - name: DB_Admin actions: [connect, execute_sql] restrictions: deny_delete: true # 禁止删除操作

步骤3:操作留痕机制

-- 数据库审计配置示例

CREATE AUDIT POLICY sec_audit

ACTIONS ALL ON DATABASE;

AUDIT ROLE sysadmin_group BY ACCESS;

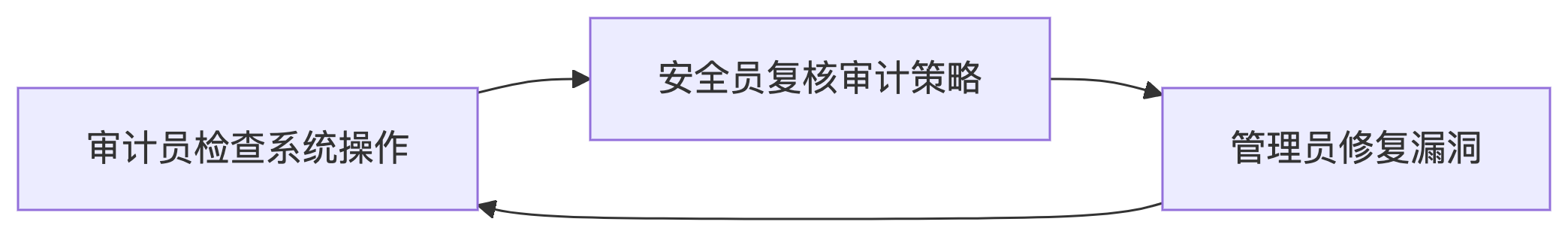

步骤4:定期交叉审视

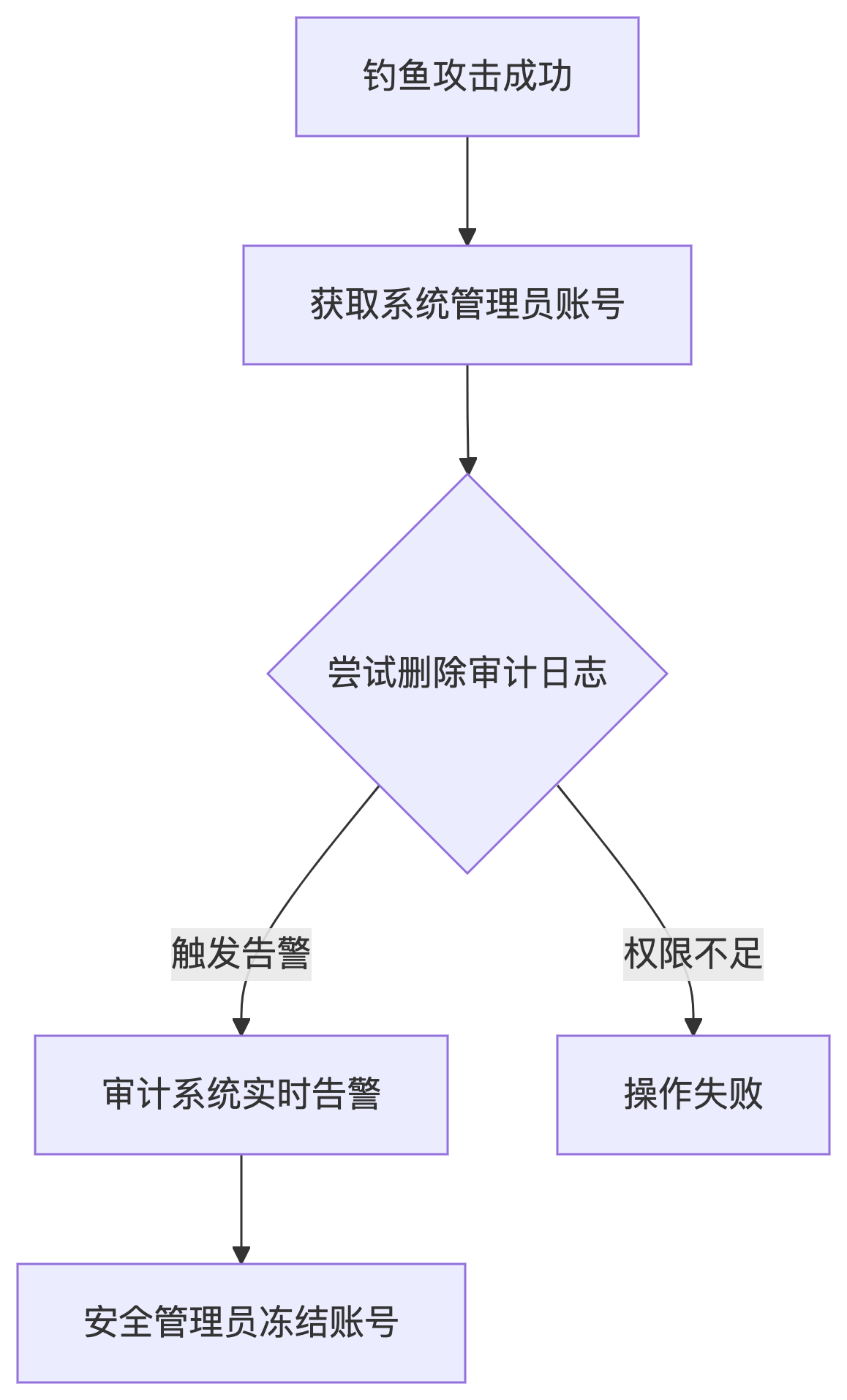

五、攻防演练:分权体系如何阻断攻击链

攻击场景:钓鱼邮件获取管理员密码

防御效果统计:

| 安全事件 | 未分权系统损失 | 分权系统损失 |

|---|---|---|

| 内部人员数据窃取 | ¥580万 | ¥0 |

| 勒索病毒蔓延 | 停机72小时 | 停机2小时 |

| 配置错误导致故障 | 年均15次 | 年均2次 |

六、分权实践中的"雷区"规避

误区1:形式主义分权

- 错误做法:三个角色由同一人兼任,未实现SOD;

- 正确方案:物理隔离账号 + 独立认证设备 。

误区2:权限静态分配

- 错误案例:某员工转岗后仍保留旧权限;

- 解决方案:自动化权限回收。

误区3:审计形同虚设

- 反面教材:日志存满自动覆盖,从未被查看

- 最佳实践:

- 日志异地备份

- 关键操作视频录像

- 月度审计报告

七、等保2.0中的分权要求

合规要点:

- 三级系统:要求实现三权分立。

- 技术指标:

- 管理员操作双人复核;

- 审计日志保留≥6个月;

- 权限变更流程审批。

结语:

三权分立不是束缚效率的枷锁,而是企业安全的"刹车系统"。当黑客拿到第一把钥匙时,分权体系就是阻止灾难的最后防线。正如金融家罗斯柴尔德所言:“控制风险的最好方法,是让任何单点失误都无法摧毁整个系统。”

互动话题:欢迎在评论区分享你遇到过的权限滥用案例。

参考链接:

- https://help.aliyun.com/zh/polardb/polardb-for-xscale/three-role-mode/?spm=a2c4g.11186623.0.i1

关注我,带你用“人话”读懂技术硬核! 🔥

DAMO开发者矩阵,由阿里巴巴达摩院和中国互联网协会联合发起,致力于探讨最前沿的技术趋势与应用成果,搭建高质量的交流与分享平台,推动技术创新与产业应用链接,围绕“人工智能与新型计算”构建开放共享的开发者生态。

更多推荐

已为社区贡献2条内容

已为社区贡献2条内容

所有评论(0)